Az számla Az adminisztrátor fontos változtatásokat hajthat végre a rendszerben: telepíthet programokat, konfigurálhatja a biztonságot és hasonlók. Alapértelmezés szerint a vendég és az egyszerű felhasználói fiókok nem rendelkeznek ezekkel a jogosultságokkal. Az illetéktelen belépés és a nem kívánt módosítások elkerülése érdekében sokan jelszóval védik rendszergazdai fiókjukat.

A Windows 7 rendszerben felhasználói fiókok hozhatók létre rendszergazdai jogokkal. Ezenkívül a rendszer alapértelmezés szerint beépített adminisztrátorral rendelkezik, amely nem jelenik meg az üdvözlő ablakban, és általában bizonyos speciális problémákat old meg ezzel. De ehhez a bejegyzéshez nem szükséges jelszó.

Hogyan lehet megtudni visszaállítás nélkül

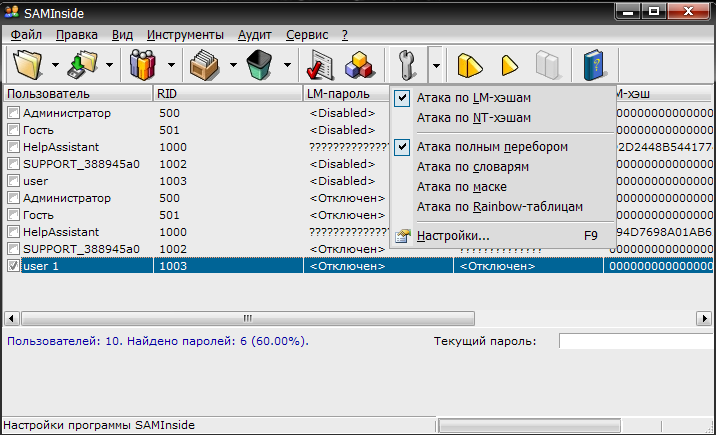

Sajnos, a standard használatával windows eszközök A jelszót nem lehet megtudni az adminisztrátori fiókból. Alapértelmezés szerint titkosított SAM fájlokban tárolódnak. És ha elfelejti a jelszót, akkor harmadik féltől származó programokat kell használnia. De segítségükkel megtudhat egy nem túl bonyolult jelszót, amely latin betűket és számokat tartalmaz. Az egyik népszerű a SAMinside. Előnyei az orosz nyelvű és intuitív felület.

Ha nem rendelkezik hozzáféréssel a rendszerhez, akkor a folyamat a következő:

- töltse le és telepítse a Windows XP Live CD-t egy USB flash meghajtóra - ez indíthatóvá válik;

- telepítse a hackelés programját ott;

- indítsa el a rendszert a Windows XP Live CD-ről;

- futtassa a SAMinside programot;

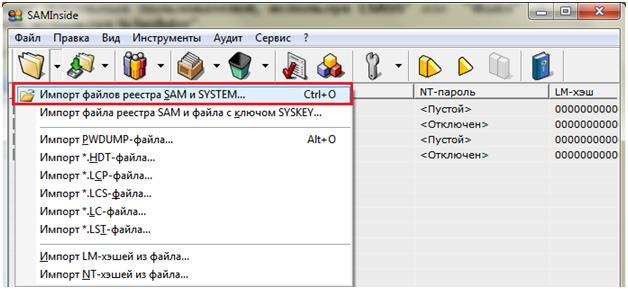

- sAM és System fájlok exportálása (ezek tartalmazzák szükséges információk) a rendszerleíró adatbázisból - ehhez kattintson az Open - C: WindowsSystem32config elemre.

- Ezután a SAM fájlok visszafejtését kell végezni, és talán a kívánt érték megjelenik bennük.

Érdemes megjegyezni, hogy egyetlen program sem ad száz százalékos esélyt a dekódolásra. Minél nehezebb vagy hosszabb a jelszó, annál nehezebben tudják kezelni a segédprogramok. És gyakran vannak olyan esetek, amikor nem lehet felhasználni a jelszó megismerésére.

Állítsa vissza a Windows 7 rendszergazdai jelszavát

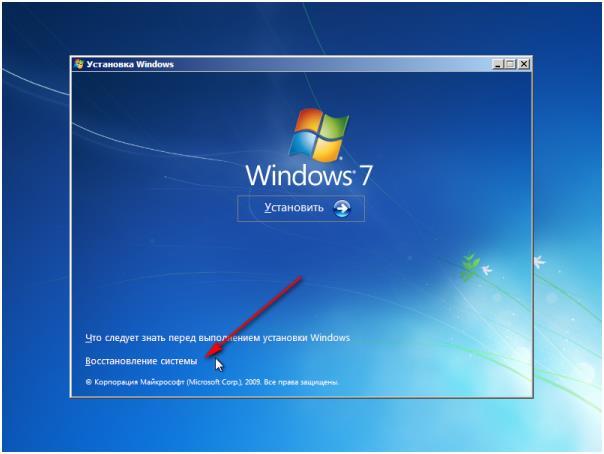

Ha elfelejtette a jelszót, és nincs módja annak helyreállítására, akkor egyszerűen visszaállíthatja. Ehhez szüksége van telepítőlemez Windows 7 vagy egy telepítő flash meghajtóval. A média típusa nem alapvető, és nem játszik szerepet. Alapértelmezés szerint az első töltődik merevlemezamelyen a rendszert rögzítik. Ezért először be kell lépnie a BIOS-ba, és az eszközök indítása érdekében helyezze az első helyre a telepítőlemezt vagy az USB flash meghajtót.

A visszaállítás elvégzéséhez helyezze be az adathordozót a számítógépbe, és válassza a rendszer-helyreállítást.

Ezután a program megkezdi a keresést. telepített ablakok és bizonyos időt vehet igénybe. A keresés után kattintson a "Tovább" gombra, és válassza ki a parancs dátumát a paraméterekben.

Ezután a program megkezdi a keresést. telepített ablakok és bizonyos időt vehet igénybe. A keresés után kattintson a "Tovább" gombra, és válassza ki a parancs dátumát a paraméterekben.

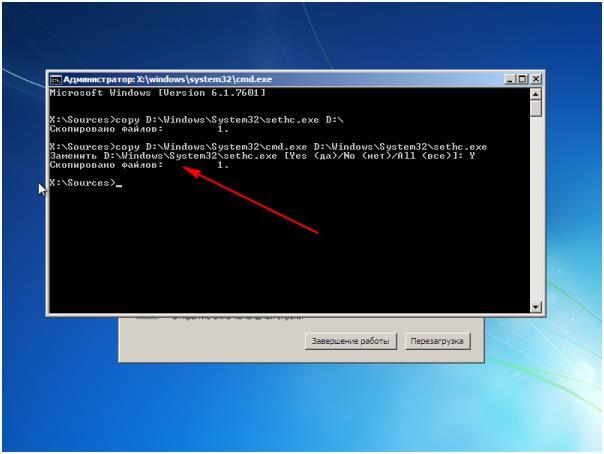

A sorba be kell írnia a következő parancsot: "copy C: \\ Windows \\ System32 \\ sethc.exe C: \\". Alapértelmezés szerint a C meghajtó rendszerlemez, de nem minden felhasználó rendelkezik rendszerrel, ezért a C helyett meg kell adnia a rendszerpartíciót.

Ez a parancs lemásolja a sethc.exe fájlt. Ő az, aki megjeleníti az ablakot, amely akkor jelenik meg, ha a Shift billentyűt ötször megnyomja. Alapértelmezés szerint a fájl elindítja a billentyűket, de bármilyen más értéket megadhat.

Most meg kell változtatnia a parancsot, hogy ötször nyomja meg a Shift billentyűt. Nemcsak ragacsos kulcsokat kell tartalmaznia, hanem parancssor. Így megnyitható, amikor a rendszer jelszót kér.

A nyitott parancssorba írja: "copy C: \\ Windows \\ System32 \\ cmd.exe C: \\ Windows \\ System32 \\ sethc.exe". Ha minden rendben volt, akkor ez az üzenet jelenik meg:

Zárja be a sort és kattintson az újraindításra. Megint megváltoztatjuk az eszközök indítási sorrendjét a BIOS-ban, és újraindulunk. Az újraindítás után megjelenik egy kezdőképernyő, amelyben meg kell adnia a fiók jelszavát. Ötször nyomjuk meg a Shift billentyűt, és parancssorral rendelkezünk, maximális hozzáféréssel. A "nettó 12345-es felhasználó" szöveget írjuk bele. A felhasználót a felhasználónévvel kell cserélni, és a 12345 az új jelszó a könyvelésből.

Zárja be a sort és kattintson az újraindításra. Megint megváltoztatjuk az eszközök indítási sorrendjét a BIOS-ban, és újraindulunk. Az újraindítás után megjelenik egy kezdőképernyő, amelyben meg kell adnia a fiók jelszavát. Ötször nyomjuk meg a Shift billentyűt, és parancssorral rendelkezünk, maximális hozzáféréssel. A "nettó 12345-es felhasználó" szöveget írjuk bele. A felhasználót a felhasználónévvel kell cserélni, és a 12345 az új jelszó a könyvelésből.

Zárja be a parancssort, írjon be egy új jelszót, és nyugodtan lépjen a Windows rendszerbe. Ha kívánja, most már teljesen eltávolíthatja a jelszót a Vezérlőpulton.

Hajlékonylemez

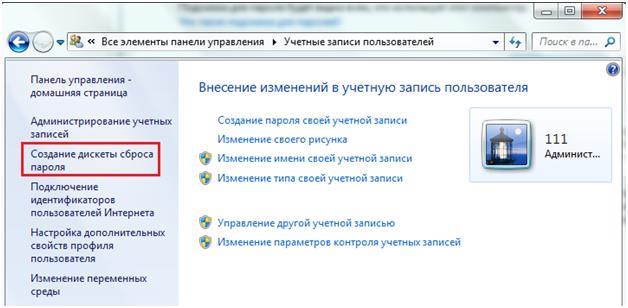

Ha gyakran elfelejti a jelszavakat, akkor előre létrehozhat egy visszaállítási lemezt. Ehhez lépjen a Vezérlőpultra, kattintson a "Felhasználói fiókok" elemre, és válassza ki azt a fiókot, amelynek meg kell emlékeznie a jelszóra.

Helyezzük az eszközt a számítógépbe, és jelezzük annak elérési útját. Ezután a program megkérdezi egy jelszó megadását. Néhány idő múlva az alaphelyzetbe állító lemez létrehozása befejeződik. Most a legfontosabb az, hogy ne veszítsd el a meghajtót.

Helyezzük az eszközt a számítógépbe, és jelezzük annak elérési útját. Ezután a program megkérdezi egy jelszó megadását. Néhány idő múlva az alaphelyzetbe állító lemez létrehozása befejeződik. Most a legfontosabb az, hogy ne veszítsd el a meghajtót.

Alternatív módszerek

Mint az egyik lehetőség, megtudhatja elfelejtett jelszó brutális erővel, általában egy ember két vagy három kombinációt használ, és ha jelszót keres eszközéhez, akkor ez a módszer működhet.

Egy másik módszer nagyon hasonló a fentebb leírthoz. Telepítőlemezt / flash meghajtót is igényel, de idővel több időt igényel, beavatkozást igényel a rendszerleíró adatbázisban és sok különböző műveletet. A parancssor révén minden sokkal könnyebben megoldható.

És a legfontosabb módszer az újratelepítés windows számítógép. Természetesen nem ismeri fel a jelszót, de teljes hozzáférést kap a rendszerhez. Igaz mentett fájlok nélkül. A rendszer semmiből történő telepítése után alapértelmezés szerint nem lesz jelszó.

A Windows XP-fiók jelszavának helyreállítása

Elfelejtette a Windows XP bejelentkezési jelszavát? Nos, megtörténik. Számos módszer áll rendelkezésre a felhasználói bejelentkezési jelszó visszaállítására vagy visszaállítására, de ezekhez csak a rendszer indításával lehet hozzáférni külső adathordozó. Két fő módszer létezik:

- jelszó helyreállítása brutális erővel;

- reset vagy soft reset.

Az első lehetőség nem mindig gyors és kényelmes, és nem is annyira hatékony. Csak akkor kell igénybe vennie, ha meg kell változtatnia a jelszót. Például, ha a fiók, amelybe be van jelentkezve, nem a sajátja. Minden más esetben nincs értelme menteni a jelszót, könnyebb és gyorsabb az alaphelyzetbe állítás és az új hozzárendelés.

Hol tárolja a Windows XP a fiókok jelszavait? A fő rész - egy speciális lerakatban - az az adatbázis, amely a nyilvántartáshoz kapcsolódik. A C: Windowssystem32configSAM fájlban található (kiterjesztés nélkül). Az egyetlen jelszó kihúzása onnan lehetetlen, mivel hash-összegek formájában vannak tárolva, azaz titkosítva. A kivonási folyamat visszafordíthatatlan, de ismerve a jelszó kivonatát, kiszámítható a brutális erő módszerén alapuló módszerekkel. A folyamat hossza függ a jelszó bonyolultságától. Viszonylag egyszerű - számok vagy híres szavak kombinációjának formájában, gyorsan kiválasztásra kerülnek. Komplex - alfanumerikus kombinációk, néha nem lehet felismerni ezt a módszert. Inkább elfogadható időt vehet igénybe.

Jelszó feltörése (kiválasztás)

Mint mondtuk, ez a módszer lehetővé teszi, hogy megváltoztassa a jelszót. Ha van elég ideje, használhatja a következő eszközöket:

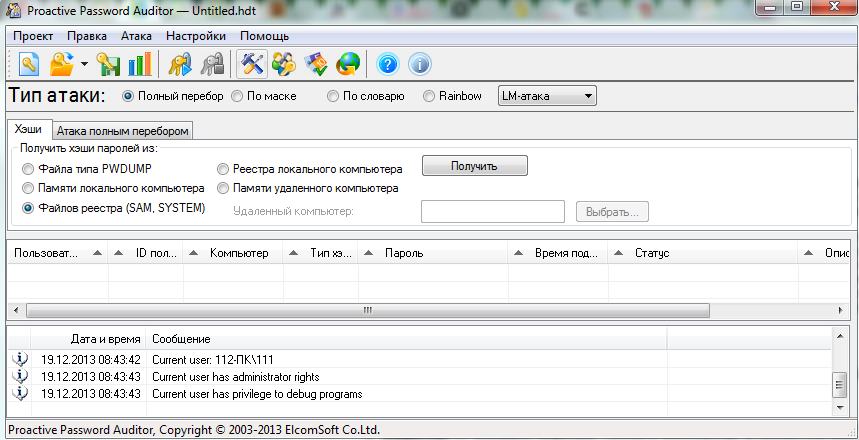

- Proaktív jelszó-ellenőr az Elcomsoft fejlesztőjétől;

- LCP az Lcpsoft-tól;

- SAMinside az InsidePro Software-től.

Proaktív jelszó-ellenőr

A shareware segédprogram a próbaidőszakban csak egyszerű jelszavakat választhat ki egy helyi vagy távoli számítógépen. Támogatja. Mielőtt elkezdené, importálnia kell a fióktárolót a programba.

A proaktív jelszó-ellenőr auditor a hackelés többféle módszerét alkalmazza: különféle kivonatok, szótár, maszk, brutális erő stb. Alapján. A program használata egyszerű. A felülete intuitív még tapasztalatlan "hackerek" számára is. Van egy beépített súgó.

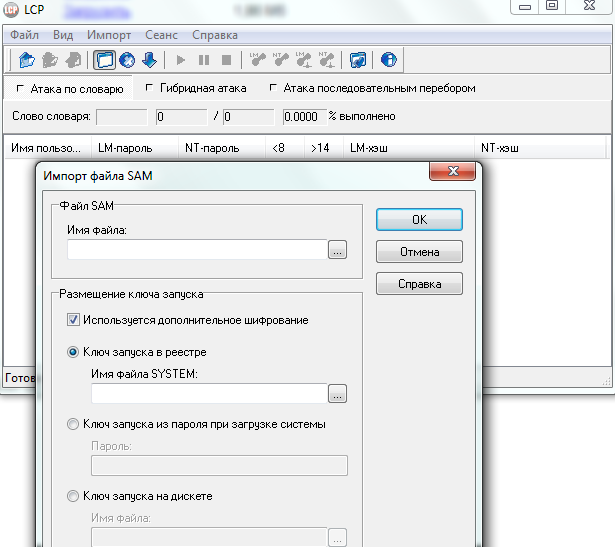

LCP

Erőteljes, ingyenes eszköz orosz nyelvű felülettel. Az előző segédprogramhoz hasonlóan működik a helyi vagy a távoli számítógép (via helyi hálózat). Teljes mértékben támogatja a Windows XP-t.

Különböző típusú hash-okkal működik, és három különböző hackelési technikát alkalmaz: brutális erő, szótár támadás (minden szó kivonása kiszámítása a szótárból és összehasonlítása a jelszó-hash-tal) és hibrid szótár támadás (kivonatok kiszámításakor a többi szó hozzáadódik a szótár szavaihoz).

A programot orosz nyelven dokumentációval látják el.

SAMinside

A próbaverzióban egy viszonylag ingyenes segédprogram korlátozott funkcionalitással rendelkezik. Benne van a programkészletben indítólemez for - Alkid Live CD.

Mielőtt feltörne egy jelszót a SAMinside használatával, importálnia kell a helyi számítógép fióktárolóját a Fájl menüben. A program különféle fájlokat képes kezelni, amelyekben kivonatos jelszavak vannak tárolva. Számos hackelési módszer is létezik: szótár, brute force, maszk és szivárványtáblák. A módszer megválasztása a "Csavarkulcs" vagy az "Ellenőrzés" menüből történik.

A SAMinside kezelése intuitív. A segédprogrammal történő munka három szakaszban zajlik:

- adatbázis importálás;

- fiókok keresése a lerakatban;

- a hackelési módszer kiválasztása és ennek megfelelően bevezetése.

Van egy beépített súgófájl.

Alaphelyzetbe állítás és új jelszó hozzárendelése

Nem lehetett megtudni a jelszót, de még mindig be kell lépnie a Windows XP-be? Ebben az esetben elfelejtettem - nem felejtettem el, csak a régi jelszó visszaállítása és az új beállítása marad. Ehhez vannak eszközök, de használhatja a szokásos parancsot windows karakterlánc, amelyet véleményünk szerint a rendszerbe való belépés előtt kell betölteni.

Sokkal több program van a jelszó visszaállítására, mint a feltörésre, és mindegyik hasonló funkcióval rendelkezik. Választásuk, amint mondják, ízlés kérdése. És mi, mivel a kezünkben van az indítható Alkid Live CD-vel, kihasználjuk azt, ami rajta van.

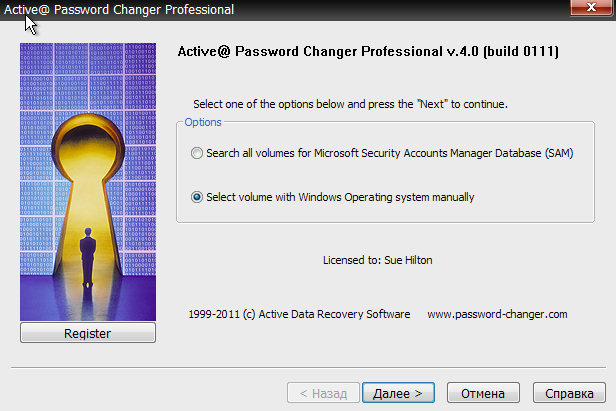

Aktív jelszóváltó

Az egyik ilyen segédprogram. Ez nagyon egyszerűen kezelhető, használathoz elegendő, ha kiválasztja a fiókját a listából, és követi a varázsló utasításait.

A szükséges adatok keresése automatikusan megtörténik. A "Következő" gombra kattintva csak ellenőriznie kell, hogy bejelentkezett-e (a Windows mappája a merevlemezen), és kiválasztotta-e a fiókját. Meg kell jelölnie a „Törölje a felhasználó jelszavát” elemet, majd kattintson az „Módosítások alkalmazása” gombra.

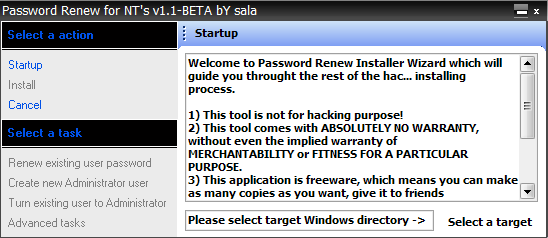

Jelszó megújítása az NT-khez

Nem kevésbé egyszerű, mint az előző. A jelszó visszaállításához a segédprogram elindítása után jelentkezzen be a Windows XP rendszerbe - kattintson a "Cél kiválasztása" gombra, és lépjen a Windows Intézőbe windows mappa a merevlemezen.

Ezután kattintson a bal oldali panelen található "Meglévő felhasználói jelszó megújítása" gombra. Válasszon felhasználót a listából. Írja be az új jelszót, és ismételje meg a „Jelszó megerősítése” mezőben. Erősítse meg a belépést. A Windows bejelentkezési jelszava megváltozik.

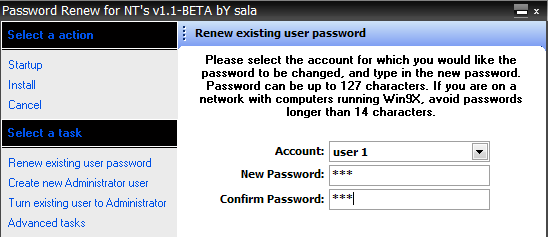

ERD Commander 5.0

Ha van univerzális meghajtója helyreállítási ablakok XP - ERD Commander 5.0, visszaállíthatja a jelszóvédelmet is, hogy nehézség nélkül beléphessen a fiókjába. Ehhez válassza a „Start” - „Rendszereszközök” menüben a „ lakatos«.

A „Fiók” listában válassza ki a kívánt fiókot, írja be és erősítse meg az új jelszót.

Parancssor

A parancssor futtatásához a Windows XP elindítása előtt meg kell tennie egy kicsit több műveletet. Ez az opció akkor megfelelő, ha nincs kéznél valaki, kivéve egy ugyanabba a számítógépre telepített verziójú másik Windows rendszert, vagy a „Windows Portable Edition” rendszerindító élő CD-t. Ez a módszer, mint az előzőek sem, nem engedi megfeledkezni egy elfelejtett jelszóról - csak megváltoztathatja.

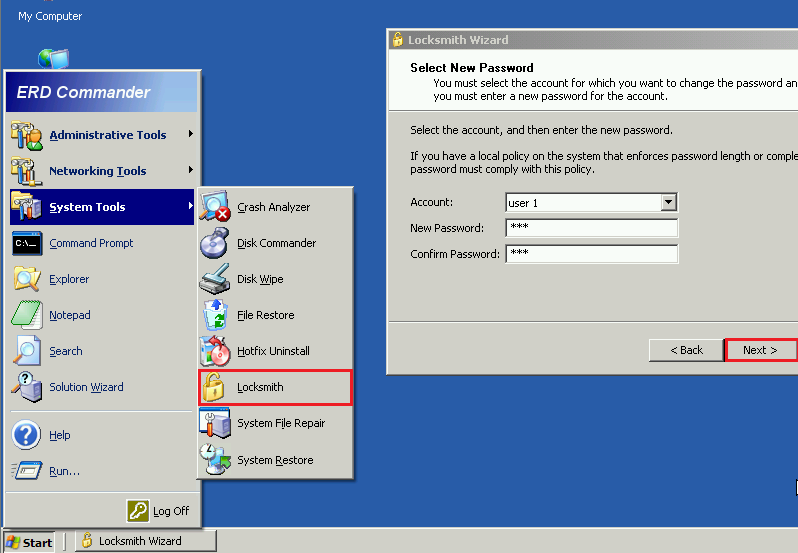

A Live CD-ről való indítás után az első dolog, amit meg kell változtatni windows rendszerleíró adatbázis XP - az, ahol vissza szeretné állítani a jelszót.

- Indítsa el a regisztrációs szerkesztőt: kattintson a windows kulcsok és R, a "Futtatás" program "Megnyitás" sorában írja be a parancsot regedit majd kattintson az OK gombra.

- A Regedit ablak bal oldalán válassza a HKEY_LOCAL_MACHINE részt, nyissa meg a Fájl menüt és kattintson a Letöltés kaptárra.

- Nyissa meg a C: WindowsSystem32configSYSTEM fájlt (kiterjesztés nélkül) az Intézőn keresztül.

- Adjon nevet a bokornak és nyissa meg. Jelölje ki a „Beállítás” szakaszt (az ablak bal oldalán).

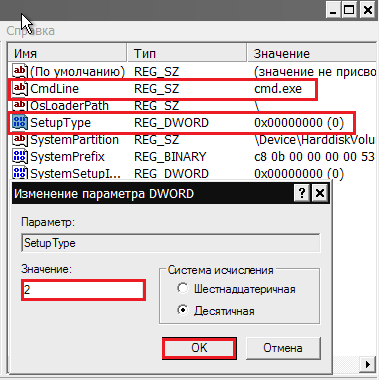

- Ezután az ablak jobb oldalán változtassa meg két paraméter értékét (kattintson a jobb gombbal a paraméterre, és válassza a "Változtatás" lehetőséget): CmdLine tovább cmd.exeés SetypType tovább 2 .

- Töltse le a buszt a fájlmenüből, és töltse be a Windows XP rendszert.

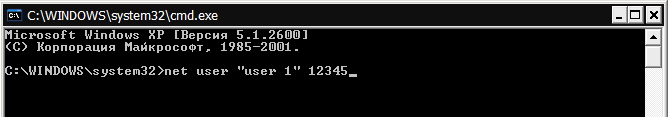

- A jelszóbeviteli ablak helyett megnyíló parancssorba írja be a parancsot nettó felhasználópéldául:

ahol - felhasználói fiók (orosz karakterek és szóközökkel írt idézőjelek), és - - új jelszó.

- A bejelentkezés után ne felejtse el megváltoztatni a regisztrációs értékeket az előzőekre. Minden készen áll.

A KiTrap0d sploit segítségével bővítjük a rendszerjogosultságokat, valamint kibővítjük az admin jelszavát a PWdump és az L0phtCrack használatával.

Tehát elmagyarázom az ügy lényegét. Képzeljünk el egy nagyon ismerős helyzetet (hallgatók és titkárok számára): az adminisztrátori fiókot egy görbe kézből jelszó zárolja, és rendes (vendég) fiókban vagyunk. Anélkül, hogy tudnánk a jelszót, vagy nem rendelkeznénk rendszergazdai jogokkal, nem zavarodhatunk az adminisztrátor asztalán (például „C: \\ Users \\ admin” - a hozzáférés megtagadva), nem tudjuk megváltoztatni a programfájlokat és a Windows mappákat ... - de valóban szükségünk van rá! Mit tegyek?

1. KiTrap0D örökre! - a jogosultságok növelése egészen a rendszerig

2010 elején egy hacker T. Ormandy 0 napos sérülékenységet tett közzé, amely bármilyen módon engedélyezheti a kiváltságokat windows verziók. Ezt a felosztást KiTrap0d-nek hívták, és a jelenlegi vírusölő adatbázisokban a Win32.HackTool típus („hacker tool”) található.

A sérülékenység leírását elolvashatja a következő címen: http://archives.neohapsis.com/archives/fulldisclosure/2010-01/0346.html

Tehát kapcsolja ki a víruskeresőt (nos, bízik bennem!). Ezután letöltöm a dokumentumaimból a https://www.box.net/shared/1hjy8x6ry3 címen (nagits jelszó - hogy az antivírus ne esküdjön), vagy keressem a Tavis Ormandy-t a http://exploit-db.com oldalon. Az összeállított rész 2 fájlból áll: a vdmexploit.dll könyvtárból és a vdmallowed.exe futtatható fájlból. Az exe-shnik gombra kattintva elindul, és megnyílik a cmd.exe parancssor az NT AUTHORITY \\ SYSTEM rendszerjogosultságokkal!

És most, ahogy mondják, a zászló a kezedben van! Ezekkel a jogokkal másolhatja a szükséges fájlokat, megismerheti az értékes információkat ...

2. Megtanuljuk az adminisztrátori fiók jelszavát

... de sokkal hasznosabb lesz megtudni az admin jelszavát.

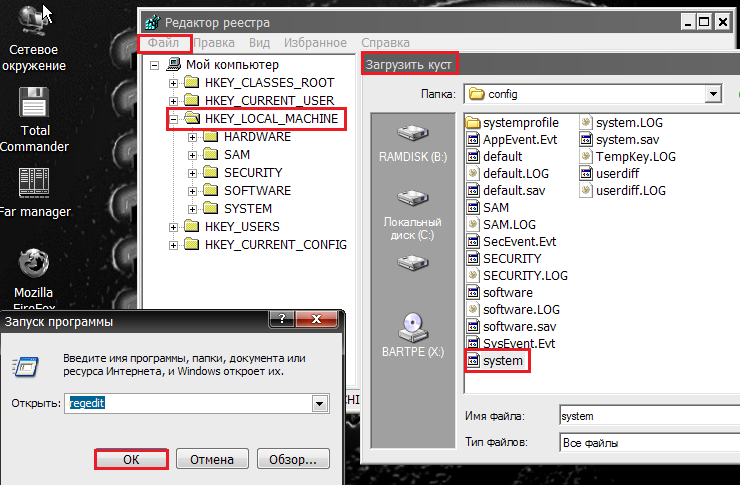

A Windows-fiókok jelszavát kivonatként tárolják a HKLM \\ SAM és HKLM \\ SECURITY speciális nyilvántartási ágakban, és a hozzáférést a rendszergazdák is megtagadják. A megfelelő Security Account Manager adatbázis-fájlok a SAM és a SYSTEM fájlok% SystemRoot% \\ system32 \\ config mappájában találhatók, de másolásuk csak nem működik, később még nem működik. Ezért annyira fontos, hogy pontosan megkapjuk a rendszerjogokat.

Az ismert jelszó megszerzésének két megközelítéséről fogok beszélni. Az egyik, amint valószínűleg megértette, a nyilvántartásra vonatkozik - a jelszó kiírására. A második megközelítés, ahogyan azt a bizonyítékparancsnok javasolja, SAM-fájl beszerzése.

2. 1. módszer. Jelszavak lerakása

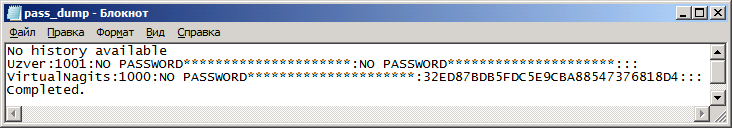

A meglehetősen jól ismert pwdump segédprogramot fogjuk használni, amelyet letöltheti a Saját dokumentumok mappából a https://www.box.net/shared/9k7ab4un69 címen (jelszó hiányzik). Váltson a cmd.exe parancssorra a rendszerjogokkal és futtassa a pwdump fájlt.

Parancsra

C: \\ pwdump.exe localhost\u003e C: \\ pass_dump.txta segédprogram a jelszót fájlba helyezi.

Például a pass_dump.txt így néz ki:

Nincs elérhető előzmény Uzver: 1001: NINCS JELSZAT **********************: NINCS JELSZÓ **************** **** ::: VirtualNagits: 1000: NINCS JELSZÓ **********************: 32ED87BDB5FDC5E9CBA88547376818D4 ::: Kész.

Látható, hogy Uzver - szokásos felhasználó, nincs jelszóval védett, és a VirtualNagits az adminisztrátor, és a jelszó-kivonat megadva.

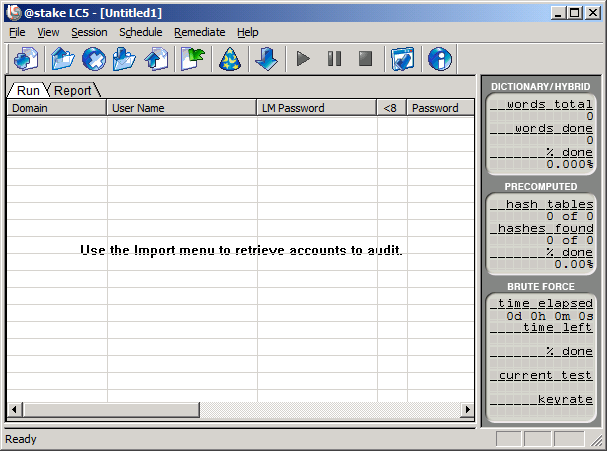

Például az l0phtcrack programot fogom használni. A shareware-t letöltheti a www.l0phtcrack.com/ webhelyről.

A Windows NT 3.1-vel (1993. július 27.) kezdve a jelszavakat az úgynevezett tárolja. NTLM kivonat. Sajnos az l0phtcrack program csak azután regisztrál \\ szoftvertermék beszerzése után, hogy megtámadja az NTLM-kivonatokat. Egyébként a telepítést legalább rendszergazdai jogokkal kell elindítani. ezért telepítési fájl futtassa a cmd.exe alól, rendszerjogosultságokkal.

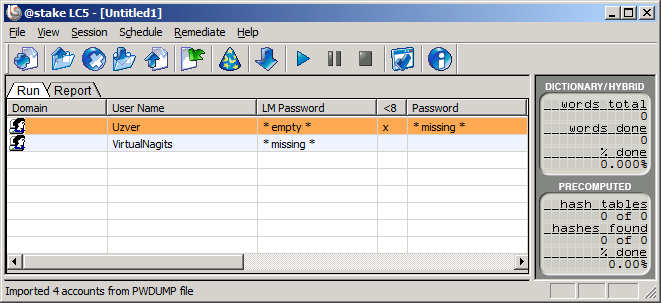

Tehát telepítettem és regisztráltam az l0phtcrack v5.04-et és a pass_dump.txt fájlt:

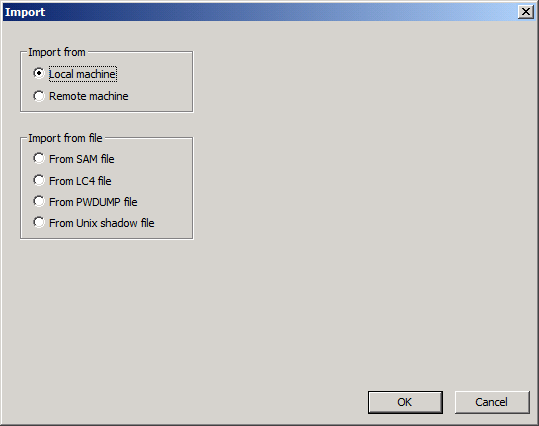

Az l0phtcrack programban kattintson az Import gombra:

Válassza az importálást a PWDUMP fájlból (a PWDUMP fájlból), adja meg a pass_dump.txt fájlt.

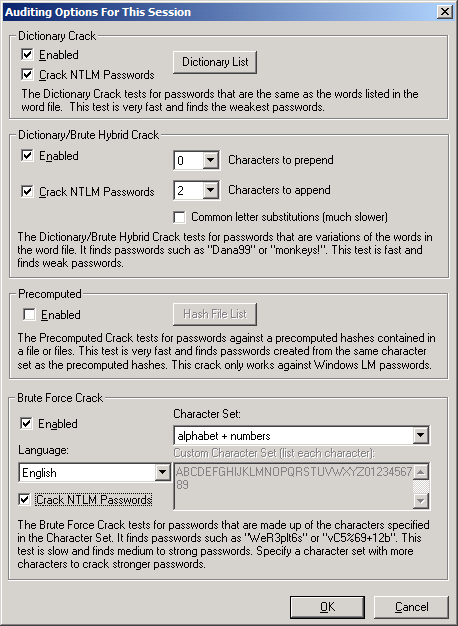

Most meg kell jegyeznie az NTLM jelszavak feltörését az opciókban:

Erősítse meg a választást az OK gombbal, majd kattintson az Ellenőrzés megkezdése gombra.

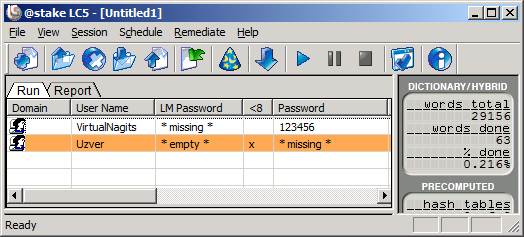

Van! Megkaptuk a rendszergazda zseniális "123456" jelszavát!

2. 2. módszer. Szerezze be a jelszavakat a SAM fájlból.

Általában nem másolhatja a SAM fájlt a C: \\ windows \\ system32 \\ config \\ könyvből még a SYSTEM engedélyekkel sem, mivel "egy másik alkalmazás által elfoglalt". A feladatkezelő nem fog segíteni, mert még akkor is, ha megtalálja a biztonsági fiókkezelő folyamatáért felelős elkövetőt, nem tudja befejezni, mert az rendszerszerű. Alapvetően mindegyiket rendszerindító lemezzel másoljuk, ebben az esetben nincs szükségünk még rendszergazdai jogokra sem. De gyakran nincs LiveCD kezében ...

Ezt nagyon jól leírják az oldalon.