Ashton Mills. Wipe It Free: software de limpieza segura. www.cso.com.au

Cualquier empresa quiere tener confirmación de que sus datos confidenciales no caerán en manos equivocadas, y un usuario doméstico no debe dejar rastros de información personal y transacciones tarjetas de credito, porque los atacantes pueden aprovecharlos.

Antes de transferir la computadora a extraños, debe asegurarse de que todos los datos se eliminen de conformidad medidas necesarias seguridad En este caso, simplemente borrar datos o formatear una partición de disco no es suficiente: las unidades y ceros que componen la información no desaparecen en ningún lugar, y pueden restaurarse fácilmente con herramientas especializadas.

Naturalmente, la demanda crea oferta y, por lo tanto, ya se han creado muchas herramientas para borrar de forma segura la información de los discos. Además, para realizar las operaciones relevantes no es necesario comprar software costoso, lo que sin duda complacerá a los contadores y financieros. Se han desarrollado muchas herramientas gratuitas que hacen para el usuario todo lo que necesita. Sin embargo, como se verá más adelante, las herramientas pagas también encuentran a sus clientes.

El software diseñado para la eliminación confiable de información se divide en dos grandes clases basadas en el procesamiento del sistema de archivos o el propio disco. Está claro que en el segundo caso se borra el disco y, en general, tal método sería preferible si se necesitaran garantías. Incluso cuando un programa sobrescribe efectivamente un archivo sobrescribiéndolo muchas veces, se puede guardar una copia de este archivo o datos en el archivo de página, en los datos de registro del sistema o en archivos temporales. Sin embargo, todo depende de qué nivel de seguridad se necesita.

Esta revisión cubrirá herramientas y programas muy populares de los que probablemente nunca haya oído hablar. Esperamos que esto lo ayude a navegar por el mundo de las herramientas asequibles y comprender cómo funcionan.

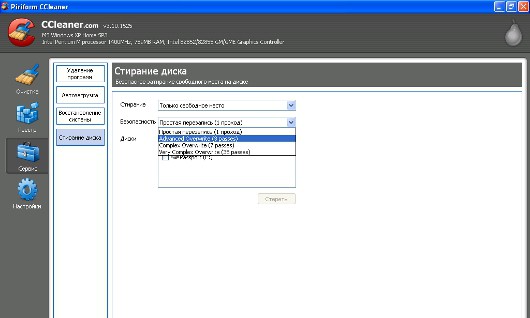

La popular herramienta CCleaner diseñada para eliminar archivos temporales, borrar caché del navegador, archivos registros del sistema y otra basura, hace frente bien a sus tareas.

Además, tiene la herramienta Drive Wiper en la sección Herramientas, que libera espacio o todo el disco utilizando cuatro métodos, desde el doblaje de una sola pasada hasta el algoritmo Gutman de 35 pasadas. CCleaner es inferior en funcionalidad a los otros productos incluidos en esta revisión, pero hace su trabajo bastante bien. Además, se distribuye de forma gratuita.

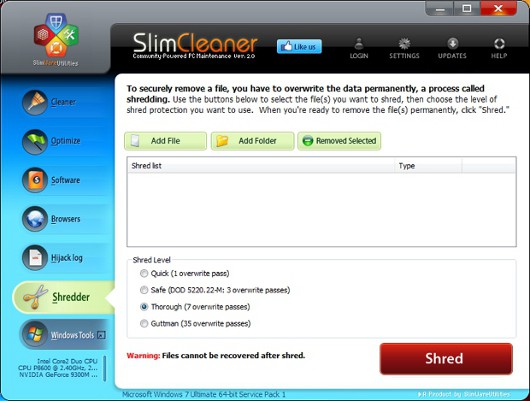

Trituradora Slimware Slimcleaner

Slimcleaner es el equivalente real de Slimlean CCleaner con la herramienta Shredder.

El usuario puede elegir el método de borrado apropiado, comenzando con un solo paso y terminando con el algoritmo Gutman de 35 pasos (consulte la sección "Grados de eliminación segura"). Antes de presionar el botón Triturar, se propone hacer una lista de elementos eliminados, que incluye archivos y carpetas ubicados en diferentes lugares. Aunque no hay una forma obvia de borrar todo del disco, puede lograr el efecto correspondiente seleccionando Carpeta y haciendo clic en la raíz del disco. Sin embargo, este procedimiento no es equivalente a borrar completamente el disco, ya que las estructuras del sistema de archivos se conservan en este caso. Un buen producto y de nuevo, gratis.

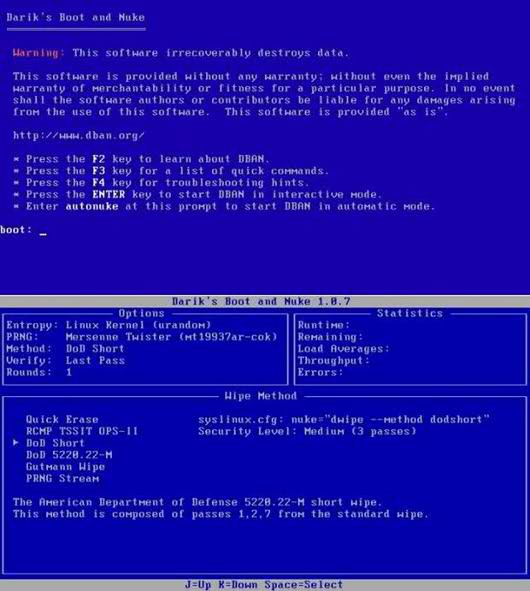

Bota y arma nuclear de Darik

La utilidad Darik's Boot and Nuke crea un disco de arranque basado en Linux, cuyo único propósito es borrar toda la unidad a un estado en el que incluso los forenses más cautelosos no producirán ningún resultado.

También está permitido borrar datos de múltiples discos a la vez. Su número total está limitado solo por el número de interfaces del sistema y el ancho de banda del bus PCI. Realmente puede ser muy útil. Los métodos de borrado Boot y Nuke van desde un simple algoritmo Gutman de un pase a uno de 35 pases. El programa admite varios estándares (por ejemplo, el estándar de borrado “corto” del Departamento de Defensa de los EE. UU.) Y transmisiones de generador de números pseudoaleatorios (PRNG) generados usando el algoritmo Mersenne Whirlwind. Esto no quiere decir que todo se hizo muy bien (después de cargar el disco, solo aparecerá el código de texto ASCII en la pantalla), pero después de completar todos los procedimientos, los "entusiastas" que conservan la esperanza de recuperar la información destruida solo pueden simpatizar y desear buena suerte. El disco de arranque Boot and Nuke basado en Linux es gratuito.

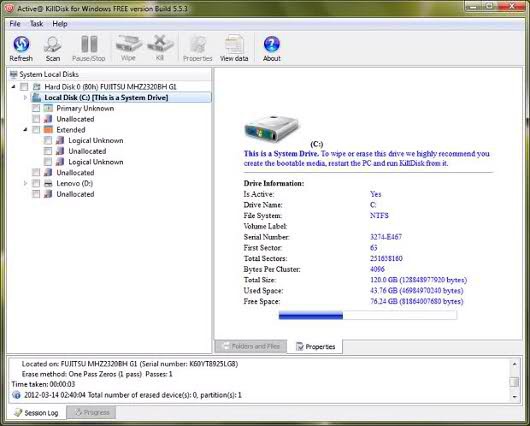

Active @ KillDisk

La utilidad Active @ KillDisk, según sus desarrolladores, admite 17 estándares de seguridad diferentes (la sección "Graduaciones para la eliminación segura" explica por qué la mayoría de ellos no son necesarios), incluidos los métodos populares utilizados por los militares.

A diferencia de otras herramientas, KillDisk viene en versiones para Windows y DOS. El primero se puede usar tanto directamente en el entorno del sistema operativo como con disco de arranque. Esto le permite borrar datos en la unidad donde se encuentra Windows. Esta utilidad ayuda a limpiar el espacio libre. Contiene un visor de disco incorporado que le ayuda a comparar clústeres antes y después del procedimiento. En el modo de demostración gratuita, solo se admite el doblaje de una sola pasada. Todos los demás métodos requieren la compra de la versión Pro, que tiene un precio inicial de $ 50 para uso personal y $ 1,500 para uso corporativo.

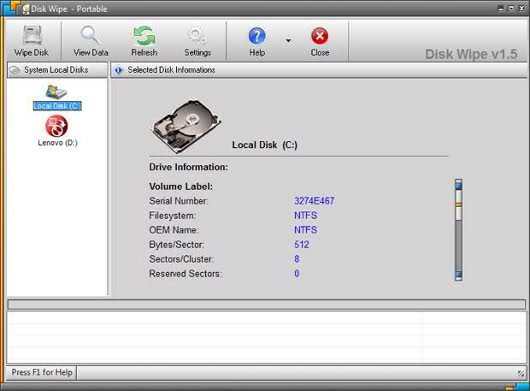

Limpieza de disco

La impresionante utilidad compacta Disk Wipe está a la altura de sus expectativas. No requiere instalación y funciona en desconectadoapoyando siete métodos. Estos incluyen el algoritmo Gutman de 35 pasadas, tecnologías que cumplen con los requisitos de los estándares británico y ruso, así como el estándar militar de los EE. UU. Al igual que Active @ KillDisk, Disk Wipe tiene visores de disco integrados y su volumen no supera 1 MB.

Como una opción adicional, se ofrece formatear el disco y escribir en él un nuevo sistema de archivos. Aquí no hay herramientas para trabajar con archivos o carpetas individuales, pero no debe esperar tales opciones de una utilidad llamada Disk Wipe.

Acronis Drive Cleanser

Acronis es conocida por su aplicaciones populares para copia de seguridadorientado tanto a clientes corporativos como a usuarios domésticos. Además, su gama de productos incluye Drive Cleanser, diseñado para eliminar de forma segura la información del disco.

Es un poco triste que durante el proceso de instalación necesitará un controlador adicional y tendrá que reiniciar el sistema, ¿y todo esto para una simple limpieza del disco? Para ser justos, debe tenerse en cuenta que la utilidad es altamente flexible, que admite no solo la ejecución rápida de algoritmos estándar y la eliminación de datos de acuerdo con el método Gutman y el estándar del Departamento de Defensa de los EE. UU., Sino que también utiliza su propia tecnología para borrar información y determinar los datos escritos en el disco. Además, puede crear un disco de arranque con los medios de eliminación confiable de la información colocada en él (aproximadamente lo mismo se observó en la aplicación Darik). El software Drive Cleanser tiene un período de prueba de 15 días. Por el derecho de usar la utilidad sin restricciones en una computadora, los clientes deberán pagar $ 61.

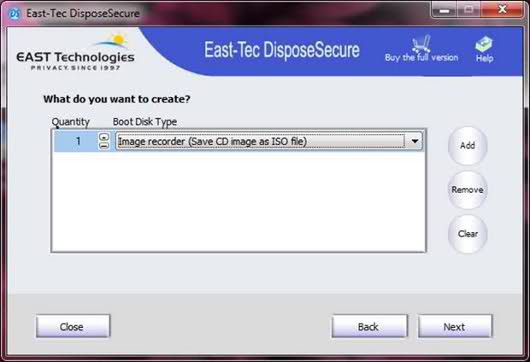

East Tec Dispose Secure

Desarrollado por el software Dispose Secure de East Tec, como las otras herramientas descritas aquí, puede crear un disco de arranque. Su principal ventaja es la capacidad de administrar información de computadoras en red desde una sola consola.

Todo apoyado métodos estándar limpieza, así como varias combinaciones nuevas, por ejemplo, el método original 3 + 7 + 3. En el modo Network Sanitiser, los datos se eliminan de forma remota de otras máquinas con su dirección MAC o mediante conexión de red. Esto le permite acceder simultáneamente a los discos de varias máquinas a la vez, sin salir de su lugar de trabajo. La versión de prueba borra solo una cuarta parte del disco. Se puede comprar por $ 24 una opción completamente funcional que le permite eliminar de manera confiable del disco todos los datos previamente grabados en él.

Iolo drive scubber

Iolo Drive Scubber tiene una interfaz simple y agradable. En la mayoría de los modos, se muestra un botón en la pantalla que le permite obtener información adicional, que sirve como una buena ayuda para los principiantes. La utilidad se ejecuta tanto en Windows como en dispositivos de arranque creados previamente. Gracias a esto, puede eliminar datos de aquellos discos en los que se implementa el sistema operativo.

Admite el borrado simultáneo de varios discos a la vez y sobrescribe el espacio libre, no archivos ocupados. Vale la pena señalar que este producto pertenece a los pocos que ofrecen un solo método que cumple con el estándar DoD 5220.22-M. El usuario puede establecer independientemente el número de pases y definir sus propios patrones. En el modo Desktop Incinerator, la utilidad actúa como la Papelera de reciclaje y admite algoritmos para la destrucción confiable de archivos eliminados. Las características de la versión de prueba están limitadas a tres lanzamientos. Una versión completa con licencia para usar en tres máquinas cuesta $ 50.

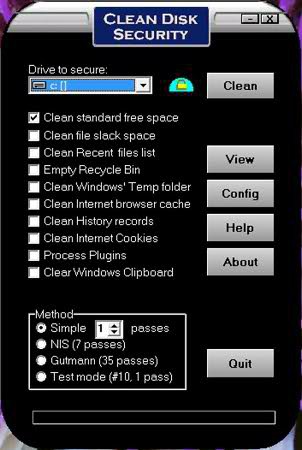

Limpie la seguridad del disco

A pesar de su gran nombre, la utilidad Clean Disk Security no puede limpiar discos y borrar archivos individuales. Se incluyó en la revisión porque tiene una funcionalidad cercana a CCleaner: se admite la limpieza de la Papelera de reciclaje, la memoria caché del navegador, el historial de navegación, las cookies, etc.

El usuario tiene la oportunidad de destruir de manera confiable los datos después de que se eliminan, lo que CCleaner no puede hacer. Se admite la limpieza simple en varias pasadas, así como otros dos modos, incluida la eliminación de datos mediante el método Gutman. Aunque la aplicación no se puede usar para limpiar toda la computadora, puede ser útil para aquellos que desean eliminar de forma segura la información de la cuenta personal. Clean Disk Security pertenece a la categoría de software shareware.

Receta Jetico

El software BCWipe está integrado directamente en el shell de Windows, lo que le permite eliminar de manera segura archivos y carpetas mediante el menú contextual del botón derecho o mediante el Administrador de tareas.

Las herramientas integradas en el Administrador de tareas proporcionan eliminación programada, limpieza de espacio libre y archivos y carpetas seleccionados. Se admite una gama bastante amplia de métodos, incluidos los populares algoritmos militares y de Gutman. Además, puede borrar los directorios FAT y NTFS, así como el espacio reservado por el sistema. La entrega incluye un mecanismo de cifrado de archivos de paginación en tiempo real. Aficionados Empresa de Apple Jetico ofrece una versión para Mac. La versión demo se puede descargar desde el sitio del desarrollador. La versión completa tiene un precio de $ 50.

MiniTool Drive Wipe

Vale la pena señalar aquí la simplicidad de la herramienta propuesta. La interfaz MiniTool Drive Wipe tiene solo dos botones: Limpiar partición y Limpiar disco. Después de hacer clic en ellos, se muestra un cuadro de diálogo con una imagen de la tabla de particiones del disco. Dependiendo del modo seleccionado, puede marcar particiones individuales en discos o discos completos.

Luego, debe elegir uno de los cinco métodos (entre otros, se admite el estándar del Departamento de Defensa de EE. UU. Con tres y siete pases), hacer clic en el botón de ejecución y esperar a que se complete el proceso. La herramienta se suministra de forma gratuita, está destinada exclusivamente para uso personal. Su uso comercial está prohibido.

Trituradora de archivos Lavasoft

Lavasoft Utility Destructora de archivos, como su nombre lo indica, está diseñado para trabajar con archivos y el sistema de archivos; las funciones de limpieza de discos y sus particiones no son compatibles. Pero el conjunto de operaciones con archivos y carpetas es muy diverso. Se ofrecen tres algoritmos básicos y 13 por defecto. varios métodos, incluidos los estándares militares populares y, por supuesto, el algoritmo Gutman.

La utilidad tiene asistentes para limpiar archivos y carpetas, Papelera de reciclaje, gratis espacio en disco y archivos del sistemaque incluyen archivos temporales, caché del navegador y cookies. Quizás la funcionalidad de File Shredder no es tan amplia como la de las otras herramientas consideradas en nuestra revisión, pero los ayudantes simplifican notablemente el trabajo con esta utilidad. El software tiene un período de prueba, después del cual tendrá que pagar $ 30 por una versión totalmente funcional.

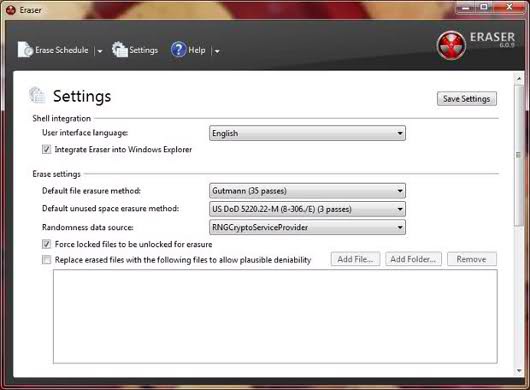

Borrador

Al igual que File Shredder, Eraser admite 13 algoritmos que cumplen los requisitos de varios estándares militares, así como un método simple de un solo paso para registrar datos pseudoaleatorios (su utilidad se explica en la sección "Graduaciones de eliminación segura").

Los trabajos relacionados con la eliminación de información se pueden ejecutar por adelantado cierto tiempo o después de reiniciar el sistema. Admite la limpieza de archivos, carpetas, papelera de reciclaje y espacio libre. La interfaz no es nada especial, pero al mismo tiempo, Eraser tiene varias características únicas. Al limpiar archivos y espacio libre, es aceptable usar dos métodos diferentes. Por ejemplo, el espacio libre puede procesarse mediante una reescritura rápida y simple, y los archivos pueden destruirse ejecutando un algoritmo lento de múltiples pasadas.

Al borrar, los archivos bloqueados (por regla general, estos se utilizan actualmente o los archivos del sistema) se pueden desbloquear automáticamente.

De particular interés es la función que ayuda al usuario a ocultar sus acciones, reemplazando por el disfraz archivos borrados alguna otra Finalmente, la herramienta Borrador no solo es gratuita: viene con código abierto.

¿Qué utilidad es mejor?

La respuesta a esta pregunta está determinada por sus necesidades, y para obtenerla, debe hacer con cada una de las utilidades todas las operaciones que pueda necesitar. Nuestras elecciones subjetivas recibieron premios de oro, plata y bronce.

No hay necesidad especial de comprar por dinero software para la eliminación confiable de datos, a menos que necesite una licencia comercial o algunas funciones específicas (por ejemplo, la función de borrar información a través de la red o encriptar el archivo de paginación. En general, todos los métodos ya han sido probados, demostraron su valía y cumplen con los requisitos de los estándares, en que se basan.

Ni siquiera atormente su disco durante cuatro días con 35 pases de reescritura, logrando una fiabilidad absoluta. El propio autor, que propuso un algoritmo integral de 35 pasadas, que se usa principalmente ahora, argumentó que sobrescribir con datos aleatorios en una pasada es suficiente para los discos modernos.

¡Así que elegimos nuestros programas para probar y listo! Que tengas un buen trabajo!

Eliminación segura de gradación

La mayoría de los programas diseñados para eliminar datos de manera segura admiten varios métodos diferentes. Difieren en el número de pasadas para sobrescribir un archivo o disco, la naturaleza de los datos utilizados al sobrescribir o una combinación de estos dos parámetros.

Este método fue propuesto por primera vez por Peter Gutman y Colin Plum en 1996 para borrar la información grabada en cinta magnética en los formatos MFM y RLL. Las combinaciones de datos aleatorios y plantillas de datos se seleccionaron específicamente para excluir la posibilidad de restaurar la información previamente grabada en la cinta incluso utilizando un equipo especial (que intercepta y analiza las señales analógicas y, al compararlas con las digitales, intenta reconocer lo que se almacenó previamente en el medio.

El método Gutman y Plum a menudo se usa sin tener en cuenta las especificaciones de los discos modernos. Los usuarios aún prefieren realizar los 35 pases, mientras que incluso hace muchos años, en la mayoría de los casos, según los propios autores del método, solo diez eran suficientes. El número de pasadas se determinó por el tipo de medio, y la mayoría de ellas estaban destinadas a ciertos mecanismos de codificación utilizados al registrar información en discos duros de ese tiempo Con el aumento de la densidad de grabación, el método dejó de ser relevante.

En un estudio publicado en 2006 por el Instituto Nacional de Estándares y Tecnología, un pase es suficiente para evitar la recuperación de datos en los discos duros modernos.

Sin embargo, hay una serie de estándares definidos por organizaciones gubernamentales y militares de todo el mundo, en particular la Autoridad de Defensa de Radio de Australia y el Departamento de Defensa de los Estados Unidos, que toman en serio la seguridad de los datos. Para el borrado confiable de información (aparentemente, con el fin de excluir accidentes durante la destrucción de información), el Departamento de Defensa de los Estados Unidos recomienda tres pases, y la Autoridad Australiana de Defensa de Radio recomienda negarse a sobrescribir los datos por completo. Desde el punto de vista de la seguridad, el procedimiento de desmagnetización se considera correcto (para más detalles, consulte la sección "Desmagnetización") e, idealmente, la destrucción física del medio. Naturalmente, ambos métodos son más efectivos, pero también tienen un inconveniente obvio: disco duro después de realizar tales operaciones, queda inutilizable.

Borrar en Linux

Como era de esperar, el borrado de datos en el entorno Linux se realiza a través de herramientas gratuitas, y son parte de cualquier distribución popular de Linux.

Hay varias opciones, pero la más simple de ellas son las dos que se presentan a continuación.

El borrado de un solo archivo se realiza utilizando el comando shred, que, como los que se analizan aquí utilidades de Windows, realiza una reescritura repetida de los datos (el número de repeticiones lo establece el usuario) mediante patrones seleccionados al azar (esto incluye una serie de secuencias de Gutman). Además, el archivo se renombra muchas veces para eliminar información en las tablas del catálogo, y los ceros se escriben en su lugar. El comando shred puede verse así: shred –zvun10 / home / CSO / testfile. El archivo se elimina, se sobrescribe diez veces y, al final, su contenido se reemplaza con ceros. Además, toda la información sobre el progreso del comando se muestra en la pantalla. Por cierto, la utilidad Shred fue escrita por Colin Plum.

El comando dd borra todo el disco y tiene un historial muy largo. Esta herramienta admite una variedad de modos, que van desde duplicar discos para crear instantáneas de particiones hasta lecturas de bajo nivel. Puede borrar el disco ingresando el comando: dd if \u003d / dev / urandom of \u003d / dev / sda bs \u003d 1M. Los parámetros if y of determinan los archivos de entrada y salida (en este caso estamos hablando de todo el dispositivo), y bs es el tamaño del bloque. Comando especificado lee datos aleatorios del archivo / dev / urandom y los escribe directamente en el disco hasta que esté lleno. Otra opción es usar / dev / zero como archivo de entrada. Y luego el disco se llenará de ceros.

Debe recordarse que los comandos correspondientes no deben ingresarse en el entorno Linux para el disco en el que está grabado el sistema. Puede iniciar desde un Live CD de Linux (por ejemplo, desde el popular Live CD de Ubuntu) y ejecutar el comando en relación con las unidades de Windows conectadas a la computadora.

Desmagnetización

Por supuesto, el uso de software no es la única forma de destruir información. Para eliminar de manera más confiable la información de los medios con propiedades magnéticas, vale la pena usar un imán.

Además, debe ser muy poderoso. Durante la desmagnetización, potentes imanes se mueven alrededor del dispositivo, creando campos magnéticos en movimiento que destruyen efectivamente los datos almacenados en los medios. La ventaja de la desmagnetización es que el impacto está en toda la superficie del disco, incluidas las tablas de partición, los sectores de arranque y la información de formato de bajo nivel. Como resultado, el disco se pone en un estado inoperable (ya que se han eliminado los datos de formateo de bajo nivel), y solo puede ser restaurado por el fabricante, pero siempre que los pulsos magnéticos no dañen el motor. Los sistemas comerciales de desmagnetización cuestan entre 30 mil y 140 mil dólares.

La pregunta sigue siendo, ¿será posible desmagnetizar el disco usando un poderoso imán por sí mismo? En la mayoría de los casos, la respuesta es sí. Los imanes hechos de neodimio, metal de tierras raras, vendidos en tiendas de electrónica, crean campos de fuerza muy poderosos, miles de veces más grandes que el peso de los imanes. Aplicarlos a una unidad es muy efectivo, pero, al igual que los sistemas de desmagnetización comerciales, pueden dejar la unidad inutilizable.

Metodología de prueba

Antes de cada prueba, se instaló un disco formateado en la PC, en el que se copiaron los archivos de muestra. Para los programas que borran archivos y discos individuales en su conjunto, los sectores se marcaron donde se ubicaron los archivos. La computadora arrancó desde el Live CD de Linux, luego de lo cual se ingresó el comando hdparm con las opciones --fibmap y --readsector. Esto permitió encontrar y leer sectores de la unidad en la que se encontraban físicamente los archivos.

Luego, los archivos o el disco se borraron en el entorno de Windows, la computadora se cargó nuevamente desde el disco de Linux y los sectores se volvieron a leer. Por lo tanto, fue posible verificar que aquellos sectores en los que se ubicaron los archivos ya no contienen los datos anteriores, o más bien, incluyen información aleatoria o puesta a cero.

La duración del procedimiento de borrado no se midió, ya que todos los productos se realizan a un buen nivel y su rendimiento está limitado solo por la velocidad del subsistema de entrada / salida.

Características de la unidad de estado sólido

En los últimos años, las unidades de estado sólido (SSD) están ganando popularidad entre los usuarios corporativos y domésticos. Trabajan de forma rápida, silenciosa y consumen menos electricidad, sin embargo, sus características de diseño inherentes afectan su seguridad. A diferencia de las placas giratorias tradicionales, la memoria NVRAM, en base a la cual se construyen las unidades de estado sólido, puede soportar un número limitado de ciclos de escritura. En la práctica, la vida útil de los SSD sigue siendo bastante decente: todavía no se han llevado a cabo estudios a largo plazo que calculen con precisión el número de ciclos de grabación durante el período de servicio. Además, los fabricantes usan firmware especial para extender su vida útil. Esta tecnología, llamada nivelación de desgaste, es distribuir uniformemente los ciclos de grabación entre todas las celdas de memoria.

En la práctica, esto significa que al sobrescribir un archivo utilizando el sistema operativo, el nuevo archivo se guarda en un lugar diferente. E incluso si "borra" el archivo del disco, recuperarlo no será difícil. La eliminación segura de archivos y la eliminación de espacio libre no son aplicables a los SSD por la misma razón. Los sectores transferidos que ve el sistema operativo no están relacionados con la ubicación física inicial de los datos en el chip NAND.

Desafortunadamente, con mayores requisitos de seguridad, esta tarea en realidad no tiene solución. La única forma está conectada con el llamado modo de borrado seguro. Todos los fabricantes admiten esta función. unidades de estado sólido. Consiste en restaurar el estado de fábrica del dispositivo (a menos, por supuesto, teniendo en cuenta el grado de desgaste) y escribir ceros en todas las celdas. En este caso, obtienes todo o nada, ya que no se admite el borrado selectivo seguro de archivos, carpetas o particiones, a diferencia de los discos con placas giratorias por discos de estado sólido.

Además del hecho de que los SSD son notables por la complejidad de los algoritmos de grabación, muchos de ellos tienen un área de memoria especial, cuyas dimensiones a veces alcanzan varios gigabytes. Lo utilizan los procedimientos de recolección de basura o los procedimientos para asignar nuevos sectores en caso de falla de celdas individuales. Esta área también contiene datos antiguos que se pueden recuperar con las herramientas necesarias.

Contrariamente a la creencia popular, de hecho, el contenido de las celdas de memoria no se borra mediante el comando TRIM, y se establece un indicador especial en el circuito de accionamiento del clúster. Indica que las celdas no necesitan realizar el ciclo completo de operaciones de lectura / modificación / escritura que generalmente se inician cuando se escribe información en la celda que ya contiene datos. Hasta que estas celdas se escriban nueva informacion, almacenarán datos antiguos.

Basado en todo lo anterior, podemos concluir que si la seguridad es más importante para usted que la velocidad, entonces el uso de unidades de estado sólido no será la mejor solución.

Si regularmente maneja archivos que contienen información privada, importante o secreta, recuerde (esto ya se ha discutido) que incluso después de eliminar estos archivos y limpiar la Papelera de reciclaje, los archivos pueden permanecer en el disco duro por un tiempo indefinido. Si alguien roba su computadora o tiene acceso a ella, entonces, al tener los programas apropiados, puede restaurar fácilmente estos archivos.

En sistema operativo Mac OS X Leopard y versiones posteriores, puede usar la función Vaciar papelera de forma segura: seleccione Finder Acerca de Preferencias Acerca de Avanzado para aumentar la seguridad escribiendo en archivos abracadabra. Puede pensar que esta es una gran defensa, pero resultó que los especialistas en recuperación de datos que utilizan equipos sofisticados aún pueden recuperar, al menos parcialmente, los archivos originales.

Resulta que es imposible eliminar archivos absolutamente seguros? Afortunadamente computadora Mac Tiene una herramienta poderosa que le permite borrar repetidamente los datos de los archivos eliminados, para que nadie pueda recuperarlos. Esta herramienta se llama Clear espacio libre"(Borrar espacio libre), y debe ejecutarse de vez en cuando para garantizar la fiabilidad de la eliminación de archivos que contienen datos importantes. Esto es lo que debes hacer.

1. Si está utilizando una versión anterior de Mac OS X que Lion, inserte el DVD de instalación o la unidad flash.

2. Reinicie su Mac mientras mantiene presionada la tecla Opción. El menú de inicio aparece en la pantalla.

3. En Mac OS X Lion, haga doble clic en el icono "Recuperación de disco" (Recovery HD). En versiones anteriores, haga doble clic en el icono de DVD de instalación o unidad flash y luego haga clic en la flecha Continuar.

4. En Mac OS X Lion, haga clic en " Utilidad de disco"(Utilidad de disco) y luego -" Continuar "(Continuar). En antes versiones de Mac OS X selecciona "Utilidades" О "Utilidad de disco". Se inicia la aplicación Disk Utility.

5. En la lista de unidades, haga clic en Macintosh HD.

6. Haga clic en la pestaña "Borrar".

7. Haga clic en "Borrar espacio libre". La utilidad de disco muestra el cuadro de diálogo Opciones de Borrar espacio libre.

8. Usando el control deslizante, especifique cuántas veces desea sobrescribir el espacio libre en su disco duro:

- Rápido (más rápido) el método es "Cero archivos eliminados". El espacio libre se sobrescribe una vez. Este es el método más rápido, pero también el menos seguro, y un usuario sofisticado después de que podrá recuperar parte de los datos.

- "Medio" (Medio) Método: "Borrado de tres archivos borrados" (Borrado de tres archivos borrados). Elimina los archivos eliminados tres veces. Esto significa que borrar una pérdida es tres veces más largo que poner a cero, pero es más confiable. Este metodo Combina comodidad y seguridad de la mejor manera.

- El más seguro método: "borrado de siete archivos borrados" (Borrado de 7 archivos borrados). El espacio libre se sobrescribe en el disco siete veces. Esto significa que el borrado se realiza más de dos veces más lento que con el método de tres pasos, y es mucho más lento que con el ajuste a cero. Lo más probable es que este procedimiento demore varias horas, pero proporcionará la mayor confiabilidad para eliminar archivos eliminados (necesario, por ejemplo, en organizaciones estatales).

9. Haga clic en "Borrar espacio libre". La utilidad de disco comenzará a limpiar.

Para preparar una superficie de concreto para su uso posterior, es necesario procesar con herramientas especiales de lechada. Frotar el endurecedor en el cemento tampoco funciona sin un equipo especial. Al nivelar, los discos de llana le permitirán deshacerse de golpes, curvaturas y flacidez de diferentes tamaños. La elección de dichos discos dependerá del tipo de técnica de lechada, así como del alcance de las herramientas. Componentes de diferentes diámetros (610-1200 milímetros) están en el mercado.

Por discos de llana se entiende partes de máquinas diseñadas para suavizar irregularidades en el hormigón. Las herramientas están disponibles en forma de placas, que se instalan en equipos de dos o un rotor. Son necesarios para el rejuntado grueso en concreto o cuando se trabaja con pisos de cemento industrial. Además, varias modificaciones de las herramientas permiten el acabado del hormigón. Todos los discos fabricados por los principales fabricantes pueden soportar cargas pesadas.

Por lo general, los especialistas primero suavizan las irregularidades y el pandeo que se formaron después de usar el dispositivo vibrador usando discos, después de lo cual usan cuchillas o cuchillos especiales. Ayudarán a dar al hormigón un acabado liso y brillante. Entre las ventajas de los componentes, los expertos mencionan su durabilidad: puede procesar hasta 1500 metros cuadrados de superficies. Para extender la vida útil de la unidad, hay fusibles especiales en el disco. Sin embargo, los fabricantes no los equipan con todos los modelos. Para un alisado adicional, use cuchillas. Dichas herramientas están divididas por el diámetro, así como por el número de accesorios.

Dimensiones del disco de lechada

Los componentes se seleccionan según el tipo de equipo. Sus tamaños son 300-1800 milímetros. Además, los discos son completamente planos y ligeramente convexos.

Ejemplos y especificaciones del fabricante

Conclusión

Al llevar a cabo varios trabajos de construcción: vertido de soleras, piso de cemento y pavimento, es necesario utilizar equipos de lechada especiales. Con estos dispositivos, puede lograr una superficie perfectamente lisa.

Muchos usuarios, navegando a través de los numerosos menús y configuraciones de la aplicación CCleaner, de repente se topan con la sección "Borrar discos". La pregunta surge naturalmente: borrando unidades CCleaner que es? Además, a partir de los elementos del menú, poco se puede entender. Entonces ...

Borrar unidades CCleaner: ¿qué es?

Esta misteriosa función se encuentra en la pestaña "Servicio", en el elemento "Borrar discos". Una información sobre herramientas en la parte superior de la ventana muestra un mensaje escaso y poco informativo: "Sobrescribir de forma confiable todo el contenido o espacio libre en disco". De hecho, esto característica muy útil, que probablemente sea útil para aquellos que desean que la información eliminada se elimine realmente de disco duro una computadora

El hecho es que el archivo borrado, incluso si pasó la Papelera de reciclaje o se eliminó de él, durante algún tiempo aún permanece grabado en el disco duro. Solo el usuario ve este lugar como gratuito. Sin embargo con utilidades especiales puede "estirar" y restaurar archivos borrados. Pero esto solo se puede hacer hasta el momento en que no se escriba nueva información sobre el archivo eliminado. En este caso, ninguna utilidad ayudará. CCleaner le permite sobrescribir repetidamente un archivo eliminado para que ninguna utilidad de recuperación lo acceda.

Cómo usar Erase CCleaner Disks

Las siguientes opciones están disponibles en el menú desplegable:

- solo espacio libre. El espacio libre visible se sobrescribe. Al mismo tiempo archivos visibles No se verá afectado. Sin embargo, los archivos eliminados previamente se limpian;

- disco completo En este caso, se eliminan absolutamente todos los archivos en la unidad seleccionada. Pero esta función no debe confundirse con el formateo del disco.

Métodos de limpieza:

- doblaje simple en una pasada. Para la mayoría de los casos esto es suficiente;

- DOD 5220.22-M: se supone un borrado tres veces mayor para mayor confiabilidad;

- NSA: maceración en siete pases;

- finalmente, el más confiable, Gutmann, en 35 pases.

También se sugiere que seleccione la unidad que desea borrar. Al mismo tiempo, aunque el proceso de borrado no ocupa muchos recursos del sistema, puede llevar bastante tiempo, dependiendo del método elegido, la potencia de la computadora y la capacidad del disco. Y ahora, sabiendo sobre borrar unidades CCleaner: ¿qué es? para la función, puede usarla a su propio criterio y no temer por el secreto de sus datos eliminados de la computadora.

A menudo hablamos mucho sobre seguridad de la información. Discutimos el tema de la protección contra virus, troyanos. Consideramos varios software y lo comparamos entre sí. Usamos keyloggers, firewalls, usamos criptografía y varios sistemas de contraseña. Pero la información, no importa cómo la defendamos de esa manera, a veces aún se filtra en las manos equivocadas. Una forma de obtener información confidencial (y secreta) es restaurarla desde discos formateados en los que se encontraba anteriormente esta información.

Mucha gente sabe que ni el formateo ni el formateo de discos proporcionan una eliminación completa de la información almacenada en dichos medios. Si comprende el proceso de reformateo, resulta que este proceso destruye los enlaces a las particiones en la tabla de particiones del disco sin afectar los datos en sí. Puedes encontrar muchos programas (una vez muy programa útil fue Tiramisu), que ayudará a restaurar datos perdidos de forma permanente, incluso después de formatear accidentalmente el disco.

No destruye completamente los datos y el formato de los medios de almacenamiento, incluidos los de bajo nivel. Sí, con los programas normales, después de dicho procedimiento, es posible que no recupere información, pero hay otros que no métodos de software. Por ejemplo, el uso de la tecnología de microscopía magnética. Cuanto tiempo Caro? Por supuesto Pero la información a veces cuesta mucho más que el tiempo y el dinero gastados en su recuperación. (Este método puede incluso usarse para discos cuyas placas han sido sometidas a esfuerzos mecánicos).

Por lo tanto, en los casos en que la información no debe caer en manos equivocadas, los medios de almacenamiento deben estar sujetos al procedimiento de eliminación y destrucción irreversible de datos. Este procedimiento se llama limpieza de disco. Se cree que después de limpiar los medios ya no serán de interés e incluso los medios técnicos desarrollados no podrán eliminar ninguna información de ellos. Muchos países han adoptado estándares específicos que definen algoritmos para medios de limpieza. Le daré un extracto de la documentación del programa, que se analizará a continuación.

- US DoD 5220.22-M: estándar del Departamento de Defensa de los Estados Unidos;

- normas Navales de EE. UU. NAVSO P-5239-26:

- NAVSO P-5239-26 para dispositivos codificados con RLL;

- NAVSO P-5239-26 para dispositivos codificados con MFM;

- estándar británico HMG Infosec No.5;

- estándar alemán VSItR;

- aSCI 33 de Australia;

- ruso GOST R 50739-95;

- algoritmo de Peter Gutman;

- algoritmo de Bruce Schneier;

- algoritmo de Paragon:

- cada sector se sobrescribe con una cadena de 512 bits absolutamente aleatoria, nueva para cada sector, utilizando CSPRNG (generador de números aleatorios criptográficamente seguro);

- cada sector despejado se sobrescribe por su complemento binario;

- cada sector se sobrescribe con una cadena de 512 bits (CSPRNG), nuevamente completamente aleatoria, diferente de la utilizada en la primera pasada y nueva para cada sector;

- cada sector limpiado se llena con el valor 0xAA. Al finalizar la operación, se verifica el área de datos resultante.

No daré mas descripción detallada algoritmos, los usuarios del programa Paragon Disk Wiper encontrarán información adicional en su documentación. El programa implementa casi todos los algoritmos anteriores, y también es posible determinar su propio algoritmo de maceración. La elección del algoritmo depende de la versión del programa. Hay dos de ellos: personal y profesional. En el personal, se implementa el algoritmo Paragon, en el profesional: diez algoritmos diferentes. Esta es la principal diferencia entre las versiones.

Las características principales del programa son sobreescribir el disco, para lo cual se puede usar la versión básica del programa o especialmente creado con él. medios de arranque (CD-ROM, disquetes) para trabajar en modo DOS, así como la implementación de las funciones básicas para inicializar, dividir y formatear discos. El programa puede funcionar bajo cualquier versiones de Windows y soporta todo sistemas de archivos. La limpieza se puede aplicar tanto a los discos duros y flexibles, como a los discos flash.

El trabajo con el programa se realiza a través de su ventana principal. Su campo principal está destinado a generar información sobre unidades físicas y lógicas conectadas a su computadora. Su lista se encuentra en la parte inferior de la ventana principal. En la línea superior están los discos físicos, en la parte inferior está su división en discos lógicos. Se muestran las particiones formateadas y no formateadas. Cuando selecciona una unidad física o lógica, la información sobre ella se mostrará en la parte superior de la ventana principal.

Para un disco físico, su tipo se muestra en el título de la ventana, y el tamaño, el número de cabezales, cilindros y sectores se muestran como información. Para las unidades lógicas, la cantidad de información que se muestra es mayor. Muestra datos en el sistema de archivos, número sectores de arranque, versión del sistema de archivos, tamaño del disco, espacio utilizado y libre. Información adicional - es unidad lógica activo y visible

La limpieza se puede realizar tanto para un disco físico como para una partición lógica. Para facilitar el trabajo en el programa, se implementan asistentes especiales, que paso a paso guían al usuario a través de todas las etapas de preparación para la tarea.

Considere el proceso de preparación para limpiar el disco (partición). En el primer paso, puede elegir la opción de limpieza: limpie la partición por completo o limpie solo el espacio libre. La segunda opción, tal vez, será reclamada con mayor frecuencia: sin eliminar toda la información, puede destruir todo información eliminada sin posibilidad de su recuperación. Para probar el trabajo, sugeriría primero usar tal oportunidad. El siguiente paso sugiere elegir el algoritmo que se utilizará para la limpieza. El algoritmo predeterminado se puede definir en la configuración del programa. Luego se propondrá como el principal.

En la versión personal, solo hay dos opciones disponibles: usar el algoritmo Paragon o definir su propio algoritmo de limpieza. Al elegir un algoritmo estándar, se lo dirigirá a una página donde se mostrará información detallada sobre el principio de su funcionamiento y se proporcionará la posibilidad de algunos cambios, en particular, puede desactivar total o parcialmente la verificación de la operación realizada. Puedes jugar con esto para las pruebas, pero en condiciones reales Es mejor utilizar todas las capacidades del algoritmo seleccionado. En la misma página, se determina y muestra el tiempo estimado de la operación.

Al elegir la opción de asignar su propio algoritmo, se abrirá una ventana en la que deberá ingresar sus propias características. El usuario puede definir hasta cuatro máscaras de datos, el número de pasadas para cada máscara y para un grupo de máscaras. Para determinar la máscara de maceración, el usuario deberá especificar un número de dos dígitos en forma hexadecimal (el valor predeterminado es "00"). Además de las máscaras y el número de pasadas, puede configurar el algoritmo para verificar la presencia de los datos restantes como un porcentaje del número total de sectores verificados.

Al seleccionar o asignar un algoritmo, puede comenzar el trabajo, pero el asistente le pedirá una vez más su confirmación: ¿realmente desea completar la tarea? Quién sabe, tal vez en el último momento recordará que entre la información que se borra queda lo que queda. Entonces tienes última oportunidad rechace la eliminación y verifique nuevamente si la operación se puede realizar.

El asistente de borrado de disco se puede iniciar de varias maneras: a través del menú contextual de un disco lógico o físico, a través de la ventana principal con información sobre el disco seleccionado (partición), a través del menú principal o mediante la barra de herramientas. La diferencia solo puede ser que cuando inicie el asistente desde el menú principal en el primer paso, deberá seleccionar la unidad con la que va a trabajar, pero cuando trabaje a través del menú contextual, no es necesario.

En el caso de que necesite destruir datos partición de arranque o destruir datos en un disco desde el cual el sistema operativo ya no está cargado, puede usar otra función del programa: cargarlo desde un disco o disquete de arranque. Para hacer esto, primero deberá crear dicho disco. Para este fin, puede usar el Asistente de creación de medios para borrar datos. Se ofrecerá a elegir el medio: un CD-ROM o un disquete, y luego usará la imagen estándar del disco o el disquete que viene con el programa, o usará la imagen que tenga disco de emergencia. Si hubiera información en el disco, primero se destruirá (por supuesto, esto se aplica solo a los discos CD / RW) y los disquetes.

Ahora un poco sobre trabajar con particiones de disco. Como ya se señaló, el programa implementa la capacidad de crear, eliminar, formatear particiones lógicas, asignar y eliminar letras de partición y verificar la superficie. Pero hay algunas limitaciones al crear particiones. En particular versión actual los programas no pueden crear nuevas particiones en accionamientos dinámicos. Solo se admiten discos duros que utilizan el esquema de partición de DOS (en Windows 2000 y XP, estos discos se denominan discos primarios). En consecuencia, también se aplican las restricciones impuestas por el esquema DOS.

El particionamiento se realiza utilizando la interfaz gráfica, en la cual el programa inicialmente ofrece algunos parámetros acordados. A menudo, estos valores se adaptan al usuario, pero cualquier valor disponible se puede cambiar. Después de crear una sección, se formatea. El programa ofrece una variedad de opciones: sistemas de archivos FAT16 / FAT32, NTFS y HPFS, ReiserFS y Linux Swap v. 2. Luego puede asignar una letra de unidad. Del mismo modo, puede realizar las operaciones inversas: elimine la letra ("desmonte" el disco), elimine la partición. Estas acciones se realizan tanto desde el menú contextual del disco como desde el submenú "Sección" del menú principal del programa. Otra característica del programa es ver sectores de particiones o discos.

En conclusión, me gustaría señalar la interfaz cualitativamente ejecutada del programa: es agradable y conveniente trabajar con él. Quizás solo un comentario. La ayuda sobre el programa se abre en el mismo campo de la ventana, donde también se muestra información sobre discos y particiones, por lo que no funcionará al mismo tiempo leer la ayuda y realizar operaciones. Pero la necesidad de esto existe solo en la etapa inicial de familiarización, entonces ya no necesitará ayuda.