cu cont Administratorul poate aduce modificări importante sistemului: instalează programe, configurează securitatea și altele asemenea. În mod implicit, conturile de utilizator și simple de utilizator nu au aceste privilegii. Pentru a preveni intrarea neautorizată și modificările nedorite, mulți își protejează contul de administrator cu o parolă.

În Windows 7, este posibil să creați conturi de utilizator cu drepturi de administrator. În plus, sistemul are un administrator încorporat în mod implicit, care nu este afișat în fereastra de bun venit și de obicei rezolvă anumite probleme specifice cu acesta. Dar nu este necesară o parolă pentru această intrare.

Cum să aflați fără resetare

Din păcate, folosind standard instrumente Windows 7 este imposibil să aflați parola din contul de administrator. În mod implicit, acestea sunt stocate în fișiere SAM criptate. Și dacă uitați parola, va trebui să utilizați programe terțe. Dar cu ajutorul lor, puteți afla o parolă nu prea complicată, care conține litere și numere latine. Unul popular este SAMinside. Avantajele sale sunt o interfață intuitivă în limba rusă.

Dacă nu aveți acces la sistem, procesul este următorul:

- descărcați și instalați Windows XP Live CD pe o unitate flash USB - va deveni inițial;

- instalați programul pentru hacking acolo;

- porniți sistemul de pe Windows XP Live CD;

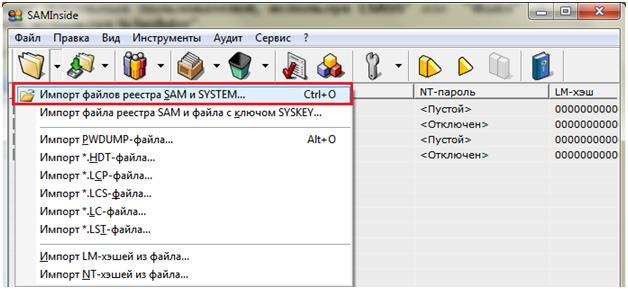

- executați programul SAMinside;

- exportați fișierele SAM și sistem (conțin informații necesare) din registru - pentru aceasta, faceți clic pe Deschide - C: WindowsSystem32config.

- În continuare, rămâne să decriptați fișierele SAM și poate că valoarea dorită va apărea în ele.

Este demn de remarcat faptul că orice program nu oferă o sută la sută șansă de decriptare. Cu cât parola este mai grea sau mai lungă, cu atât utilitățile o pot suporta mai greu. Și de multe ori există cazuri în care nu pot fi utilizate pentru a afla parola.

Resetați parola de administrare Windows 7

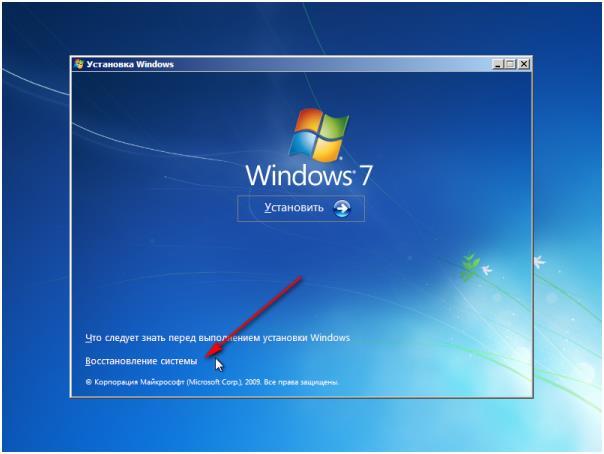

Dacă uitați parola și nu există nici o modalitate de a o recupera, atunci pur și simplu o puteți reseta. Pentru asta ai nevoie discul de instalare cu Windows 7 sau o unitate flash de instalare. Tipul media nu este fundamental și nu joacă niciun rol. În mod implicit, primul care se încarcă este hard diskpe care este înregistrat sistemul. Prin urmare, trebuie mai întâi să accesați BIOS-ul și pentru a porni dispozitivele, mutați discul de instalare sau unitatea flash USB pe primul loc.

Pentru a efectua o resetare, introduceți suportul în computer și selectați recuperarea sistemului.

În continuare, programul va începe căutarea. ferestre instalate și poate dura o anumită perioadă de timp. După căutare, faceți clic pe „Următorul” și selectați data comenzii în parametri.

În continuare, programul va începe căutarea. ferestre instalate și poate dura o anumită perioadă de timp. După căutare, faceți clic pe „Următorul” și selectați data comenzii în parametri.

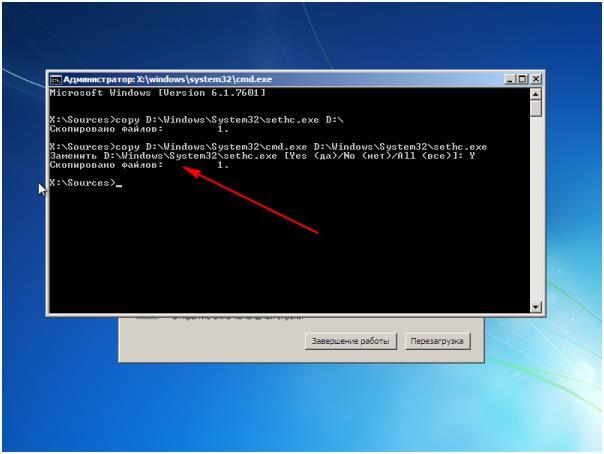

În linie trebuie să scrieți următoarea comandă "copie C: \\ Windows \\ System32 \\ sethc.exe C: \\". În mod implicit, unitatea C este discul de sistem, dar nu toți utilizatorii au un sistem, așa că în loc de C trebuie să specificați partiția de sistem.

Această comandă copiază fișierul sethc.exe. El este cel care afișează fereastra care apare când apăsați tasta Shift de cinci ori. În mod implicit, fișierul începe să lipească cheile, dar puteți seta orice altă valoare pentru acesta.

Acum trebuie să schimbați comanda pentru a apăsa Shift de cinci ori. Avem nevoie ca acesta să includă taste nu lipicioase, dar linie de comandă. Astfel, poate fi deschis atunci când sistemul solicită o parolă.

În linia de comandă deschisă, scrieți: „copie C: \\ Windows \\ System32 \\ cmd.exe C: \\ Windows \\ System32 \\ sethc.exe". Dacă totul a decurs bine, atunci apare acest mesaj:

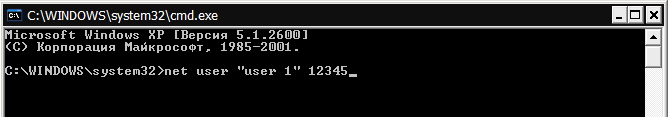

Închideți linia și faceți clic pe repornire. Modificăm din nou ordinea de pornire a dispozitivelor din BIOS și repornim din nou. După repornire, va apărea un ecran de pornire care vă va cere să introduceți parola pentru cont. Apăsăm Shift de cinci ori și avem un prompt de comandă și cu acces maxim. În ea scriem „net user User 12345”. Utilizatorul trebuie înlocuit cu numele de utilizator, iar 12345 este parolă nouă din contabilitate.

Închideți linia și faceți clic pe repornire. Modificăm din nou ordinea de pornire a dispozitivelor din BIOS și repornim din nou. După repornire, va apărea un ecran de pornire care vă va cere să introduceți parola pentru cont. Apăsăm Shift de cinci ori și avem un prompt de comandă și cu acces maxim. În ea scriem „net user User 12345”. Utilizatorul trebuie înlocuit cu numele de utilizator, iar 12345 este parolă nouă din contabilitate.

Închideți linia de comandă, introduceți o nouă parolă și mergeți cu calm la Windows. Dacă doriți, acum puteți elimina complet parola din Panoul de control.

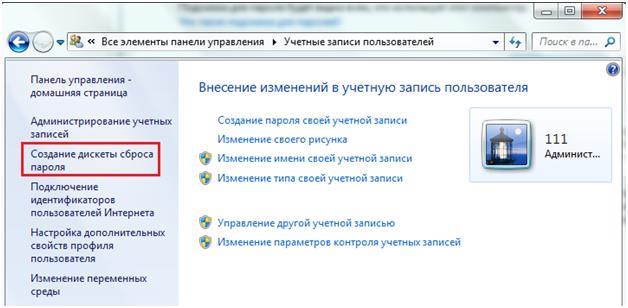

Discul

Dacă uitați deseori parolele, puteți crea un disc de resetare în avans. Pentru a face acest lucru, accesați Panoul de control, faceți clic pe „Conturi utilizator” și selectați contul care trebuie să vă amintiți parola.

Introduceți dispozitivul în computer și indicăm calea către acesta. În continuare, programul vă va cere să introduceți o parolă. După ceva timp, crearea discului de resetare se va finaliza. Acum principalul lucru este să nu pierdeți unitatea.

Introduceți dispozitivul în computer și indicăm calea către acesta. În continuare, programul vă va cere să introduceți o parolă. După ceva timp, crearea discului de resetare se va finaliza. Acum principalul lucru este să nu pierdeți unitatea.

Metode alternative

Ca una dintre opțiuni, puteți afla parola uitată prin forță brută, de obicei o persoană folosește două sau trei combinații, iar dacă căutați o parolă pentru dispozitivul dvs., această metodă poate funcționa.

Un alt mod este foarte similar cu cel descris mai sus. De asemenea, necesită o unitate de disc / unitate de instalare, dar în timp va dura mai mult timp, necesită intervenție în registru și multe acțiuni diferite. Prin linia de comandă, totul se rezolvă mult mai ușor.

Și cel mai cardinal mod este să reinstalați computer Windows. Desigur, nu veți recunoaște parola, dar veți avea acces complet la sistem. Adevărat fără fișiere salvate. După instalarea sistemului de la zero, în mod implicit, nu va exista nicio parolă.

Cum să-ți recuperezi parola contului Windows XP

Ați uitat parola de conectare la Windows XP? Ei bine, se întâmplă. Există numeroase mijloace pentru a restabili sau reseta parola de conectare a utilizatorului, dar le puteți accesa numai pornind de la mass-media externe. Există două tehnici principale:

- recuperarea parolei prin forță brută;

- resetare sau resetare soft.

Prima opțiune nu este întotdeauna rapidă și convenabilă și nu este atât de eficientă. Ar trebui să apelați la aceasta doar atunci când trebuie să aflați parola fără a o schimba. De exemplu, dacă contul în care vă conectați nu este al vostru. În toate celelalte cazuri, nu are sens să salvați parola, este mai ușor și mai rapid să resetați și să atribuiți una nouă.

Unde stochează parolele contului Windows XP? Partea principală - într-un depozit special - baza care se conectează la registru. Este localizat în fișierul C: Windowssystem32configSAM (fără extensie). Este imposibil să scoți o singură parolă de acolo, deoarece sunt stocate sub formă de sume hash, adică sunt criptate. Procesul de hashing este ireversibil, dar cunoscând hash-ul parolei, acesta poate fi calculat folosind metode bazate pe metoda forței brute. Cât timp va dura acest proces depinde de complexitatea parolei. Relativ simplu - sub forma unei combinații de numere sau cuvinte celebre, sunt selectate rapid. Combinări complexe - alfanumerice, uneori nu este posibilă recunoașterea acestei metode. Mai degrabă, poate dura un timp decent.

Cracare cu parolă (selecție)

După cum am spus, această metodă vă permite să aflați parola fără a o schimba. Dacă aveți suficient timp, puteți utiliza următoarele instrumente:

- Auditor cu parolă proactivă de la dezvoltatorul Elcomsoft;

- LCP din Lcpsoft;

- SAMinside de la InsidePro Software.

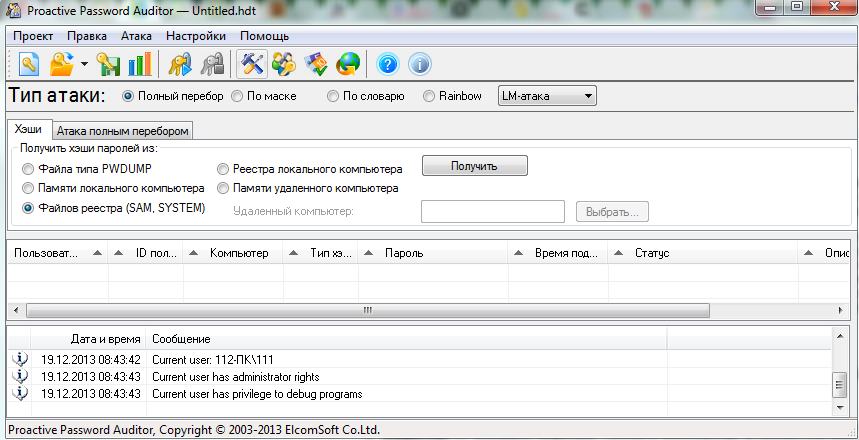

Auditor cu parolă proactivă

O utilitate shareware în perioada de încercare poate selecta doar parole simple pe un computer local sau la distanță. Suporta. Înainte de a începe, trebuie să importați magazinul de cont în program.

Proactive Password Auditor implementează mai multe metode de hacking: prin diferite tipuri de hashes, prin dicționar, prin mască, prin forță brută, etc. Utilizarea programului este simplă. Interfața sa este intuitivă chiar și pentru un „hacker” fără experiență. Există un ajutor încorporat.

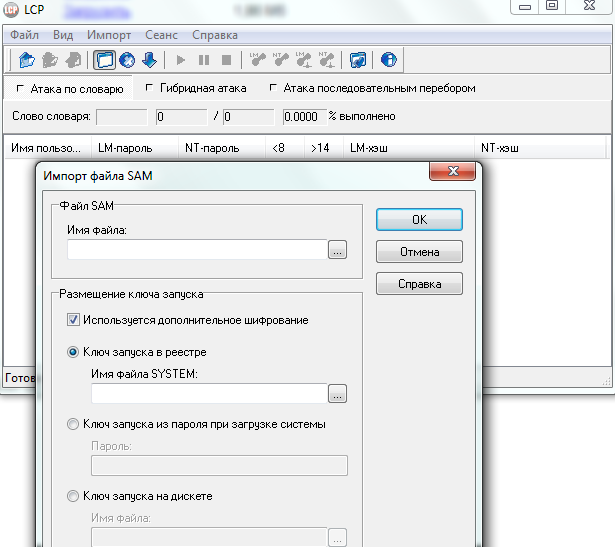

LCP

Un instrument puternic, gratuit, cu o interfață în limba rusă. Ca și utilitatea anterioară, funcționează cu local sau computer de la distanță (prin rețea locală). Suporta complet Windows XP.

Funcționează cu diferite tipuri de hashes și folosește trei tehnici diferite de hacking: forță brută, atac de dicționar (calcularea hashes pentru fiecare cuvânt din dicționar și compararea lui cu hash-ul cu parolă) și un atac de dicționar hibrid (atunci când se calculează hashes, se adaugă alte caractere la cuvintele din dicționar).

Programul este furnizat cu documentație în limba rusă.

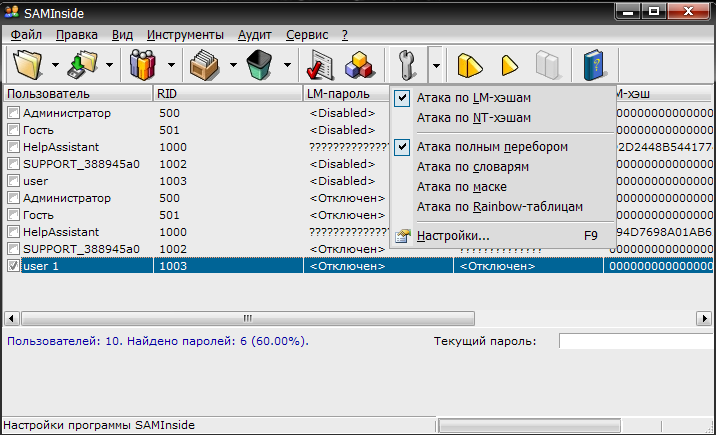

SAMinside

O utilitate relativ gratuită, în versiunea de încercare este, de asemenea, limitată în funcționalitate. Inclus în setul de programe discul de pornire pentru - Alkid Live CD.

Înainte de a pirata o parolă folosind SAMinside, este necesar să importați stocarea contului mașinii locale prin meniul File. Programul poate funcționa cu diferite tipuri de fișiere în care sunt stocate parolele hashed. Există, de asemenea, mai multe metode de hacking: dicționar, forță brută, mască și mese curcubeu. Alegerea metodei se realizează din meniul „Cheie” sau „Audit”.

Gestionarea SAMinside este intuitivă. Lucrul cu utilitatea se desfășoară în trei etape:

- import de baze de date;

- căutare de conturi în depozit;

- selectarea unei metode de hacking și, în consecință, lansarea acesteia.

Există un fișier de ajutor încorporat.

Resetați și atribuiți o nouă parolă

Nu a fost posibil să aflați parola, dar totuși trebuie să introduceți Windows XP? În acest caz, am uitat - nu am uitat, rămâne doar să resetați parola veche și să stabilesc una nouă. Există, de asemenea, instrumente pentru aceasta, dar puteți utiliza comanda obișnuită Șir de Windows, care, după părerea noastră, vor fi încărcate înainte de a intra în sistem.

Există multe mai multe programe pentru resetarea unei parole decât pentru fisurare și toate au o funcționalitate similară. Alegerea lor, cum se spune, este o chestiune de gust. Și noi, din moment ce avem CD-ul Alkid Live bootabil pe îndemână, vom profita de ceea ce este pe el.

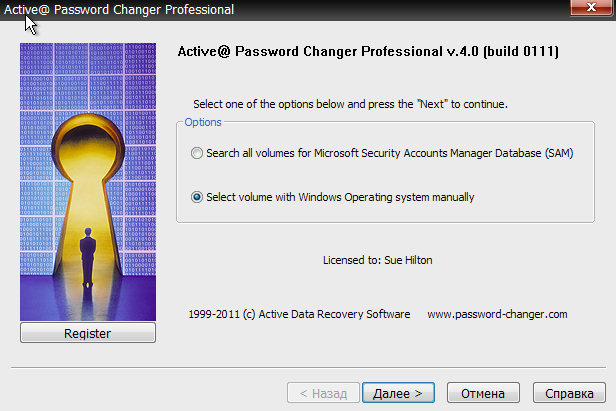

Schimbător de parolă activă

Una dintre aceste utilități. Este foarte ușor de gestionat, pentru utilizare este suficient să selectați contul dvs. din listă și să urmați instrucțiunile expertului.

Căutarea datelor solicitate se efectuează automat. Făcând clic pe „Următorul” nu trebuie decât să vă asigurați că sunteți autentificat (folderul Windows de pe hard disk) și selectați contul dvs. Rămâne marcarea „Ștergeți parola acestui utilizator” și faceți clic pe „Aplicați modificările”.

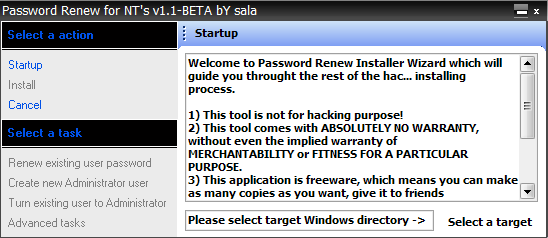

Reînnoire parolă pentru NT

Nu mai puțin simplu decât precedentul. Pentru a reseta parola după pornirea utilitarului, conectați-vă la Windows XP - faceți clic pe butonul „Selectați o țintă” și accesați Windows Explorer folderul Windows pe hard disk.

Apoi, faceți clic pe butonul „Reînnoiește parola utilizatorului existentă” din panoul din stânga. Selectați un utilizator din listă. Introduceți noua parolă și repetați-o în câmpul „Confirmare parolă”. Confirmă-ți înscrierea. Parola de conectare la Windows va fi modificată.

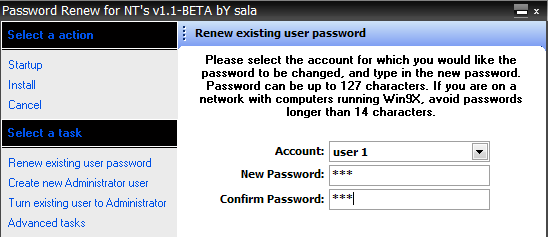

Comandantul ERD 5.0

Dacă aveți o unitate universală ferestre de recuperare XP - ERD Commander 5.0, puteți reseta, de asemenea, protecția parolelor pentru a intra în cont fără probleme. Pentru a face acest lucru, din meniul „Start” - „Instrumente de sistem”, selectați „ lacăt«.

În lista „Cont”, selectați contul dorit, introduceți și confirmați o nouă parolă.

Linia de comandă

Pentru a rula linia de comandă înainte de a porni Windows XP, trebuie să efectuați ceva mai multă acțiune. Această opțiune este potrivită pentru dvs. dacă nu aveți nimic la îndemână, cu excepția unei alte versiuni Windows a oricărei versiuni instalate pe același computer sau a unui CD Live bootabil „Windows Portable Edition”. Această metodă, ca și cele anterioare, nu vă va permite să aflați o parolă uitată - puteți să o modificați doar.

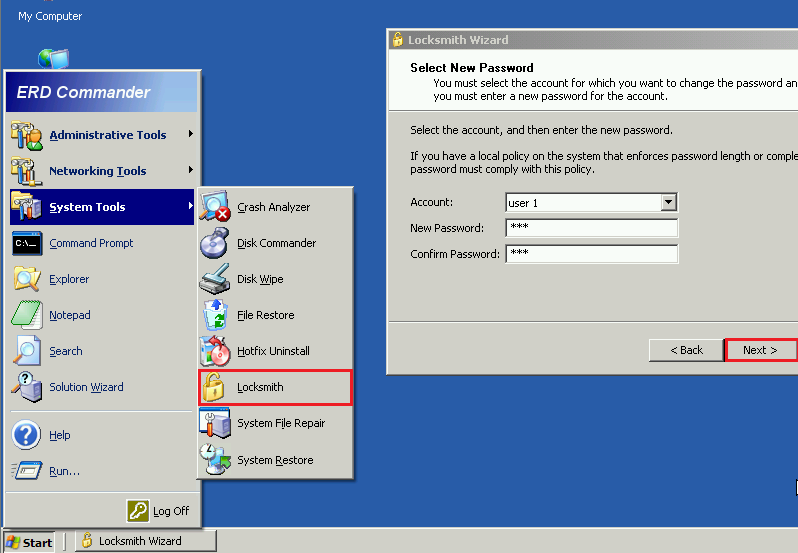

După ce porniți de pe Live CD, primul lucru de făcut este să schimbați ceva în registrul Windows XP - cea în care doriți să resetați parola.

- Lansați editorul de registru: faceți clic tastele Windows iar R, în linia „Deschis” a programului „Run”, introduceți comanda regedit și faceți clic pe OK.

- În partea stângă a ferestrei Regedit, selectați secțiunea HKEY_LOCAL_MACHINE, deschideți meniul File și faceți clic pe Download Hive.

- Deschideți fișierul C: WindowsSystem32configSYSTEM (fără extensie) prin Explorer.

- Dați tufei orice nume și deschideți. Evidențiați secțiunea „Configurare” (în partea stângă a ferestrei).

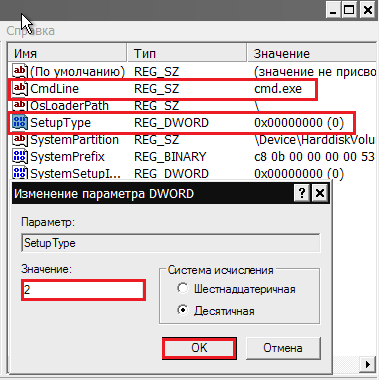

- Apoi, în partea dreaptă a ferestrei, schimbați valoarea a doi parametri (faceți clic dreapta pe parametru și selectați „Schimbare”): linie_cmd pe cmd.exe, și SetypType pe 2 .

- Descărcați bucla prin meniul fișier și încărcați Windows XP.

- În linia de comandă care se deschide în loc de fereastra de introducere a parolei, introduceți comanda utilizator netde exemplu:

unde - contul de utilizator (caracterele și cuvintele ruse cu spații sunt scrise în ghilimele) și - parolă nouă.

- După conectare, nu uitați să schimbați valorile registrului la cele anterioare. Totul este gata.

Sporim privilegiile la privilegiile de sistem cu ajutorul KiTrap0d sploit, precum și extindem parola de administrare folosind PWdump și L0phtCrack.

Așa că, voi explica esența problemei. Imaginează-ți o situație foarte familiară (pentru studenți și secretari): contul de administrator este blocat din mâinile strâmbe cu o parolă și suntem într-un cont obișnuit (invitat). Fără a cunoaște parola sau fără a avea drepturi de administrator, nu putem rula pe desktopul administratorului (cum ar fi „C: \\ Users \\ admin” - Accesul este refuzat), nu putem schimba fișierele de programe și folderele Windows ... - dar chiar avem nevoie de el! Ce să faci

1. KiTrap0D pentru totdeauna! - creșterea privilegiilor până la System

La începutul anului 2010, un hacker T. Ormandy a publicat o vulnerabilitate de 0 zile care ar putea permite ridicarea privilegiilor în orice versiuni Windows. Această împărțire a fost numită KiTrap0d și în bazele de date antivirus actuale este listată în tipul Win32.HackTool („instrument hacker”).

Puteți citi prima descriere a vulnerabilității la: http://archives.neohapsis.com/archives/fulldisclosure/2010-01/0346.html

Deci, opriți antivirusul (bine, aveți încredere în mine!). În continuare, voi descărca din documentele mele pe https://www.box.net/shared/1hjy8x6ry3 (parola nagits - pentru ca antivirusul să nu înjure) sau să caut Tavis Ormandy pe site-ul http://exploit-db.com. Diviziunea compilată constă din 2 fișiere: biblioteca vdmexploit.dll și executabilul vdmallowed.exe. Făcând clic pe exe-shnik pornește și linia de comandă cmd.exe se deschide cu privilegiile de sistem NT AUTHORITY \\ SYSTEM!

Și acum, cum se spune, steagul este în mâinile tale! Cu aceste drepturi, puteți copia fișierele de care aveți nevoie, afla informații valoroase ...

2. Învățăm parola pentru contul de administrator

... dar totuși va fi mult mai util să aflați parola de admin.

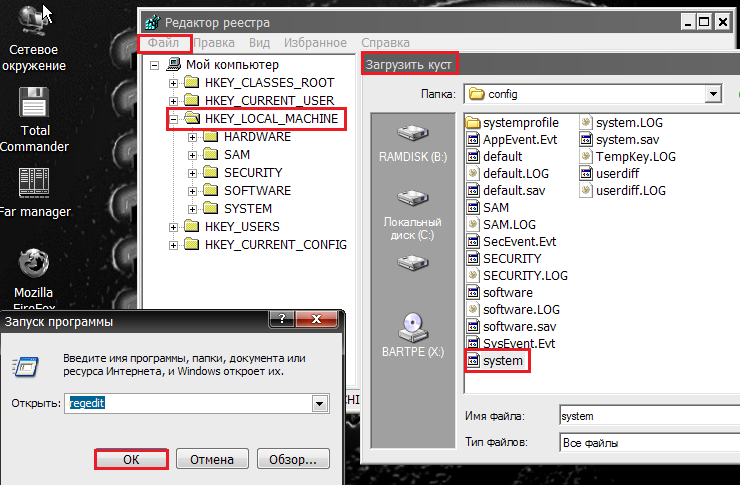

Parolele contului Windows sunt stocate ca hașe în sucursalele de registru speciale HKLM \\ SAM și HKLM \\ SECURITY și accesul este refuzat chiar și administratorilor. Fișierele bazei de date Manager de cont de securitate corespunzătoare sunt localizate în folderul% SystemRoot% \\ system32 \\ config din fișierele SAM și SYSTEM, dar copierea acestora nu funcționează, însă, mai mult, mai târziu. Prin urmare, este atât de important că obținem exact drepturile sistemului.

Voi vorbi despre două abordări pentru obținerea unei parole cunoscute. Unul se referă, după cum probabil ai înțeles, registrul - un dump de parolă. A doua abordare, după cum a recomandat căpitanul de probe, este de a obține un dosar SAM.

2. Metoda 1. Introduceți parolele

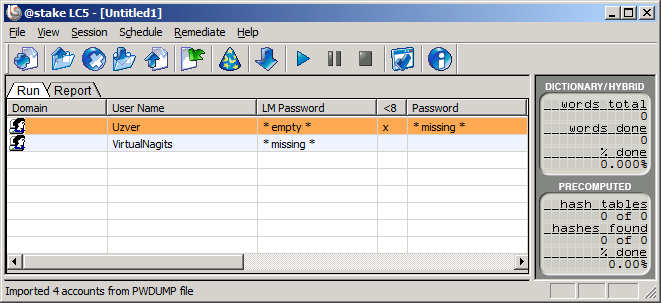

Vom folosi utilitarul pwdump destul de cunoscut, pe care îl puteți descărca din documentele mele la https://www.box.net/shared/9k7ab4un69 (nagits cu parolă). Comutați la linia de comandă cmd.exe cu drepturile de sistem și rulați pwdump.

La comandă

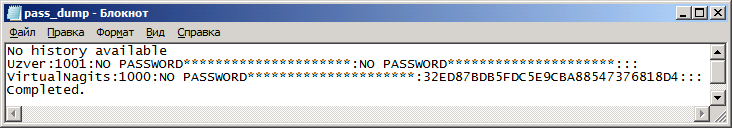

C: \\ pwdump.exe localhost\u003e C: \\ pass_dump.txtutilitarul va arunca parola dump pentru parolă într-un fișier.

De exemplu, pass_dump.txt ar putea arăta astfel:

Nu există istoric disponibil Uzver: 1001: NU PASSWORD **********************: FĂRĂ PASAȚIE **************** **** ::: VirtualNagits: 1000: NO PASSWORD **********************: 32ED87BDB5FDC5E9CBA88547376818D4 ::: Completat.

Se poate observa că Uzver - utilizator obișnuit, nu este protejat de parolă, iar VirtualNagits este administratorul, iar hash-ul parolei sale este dat.

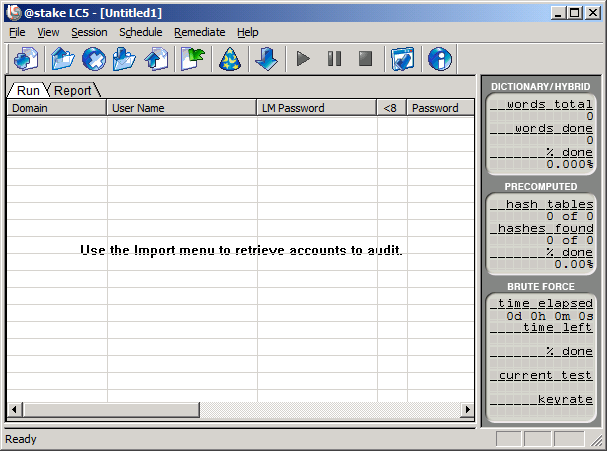

De exemplu, voi folosi programul l0phtcrack. Puteți descărca programul shareware de pe www.l0phtcrack.com/.

Începând cu Windows NT 3.1 (27 iulie 1993) parolele sunt stocate în așa-numitele. Hash NTLM. Din păcate, programul l0phtcrack va fi de acord să atace hashes-urile NTLM numai după înregistrarea \\ achiziționarea unui produs software. Apropo, instalarea trebuie să înceapă cu drepturi de administrator - cel puțin. prin urmare fișier de instalare rulați de sub cmd.exe cu privilegii de sistem.

Prin urmare, am instalat și înregistrat l0phtcrack v5.04 și pass_dump.txt:

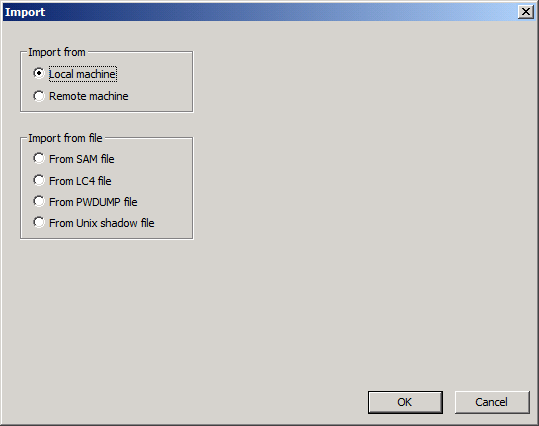

În programul l0phtcrack, faceți clic pe butonul Import:

Selectați importul din fișierul PWDUMP (din fișierul PWDUMP), specificați pass_dump.txt.

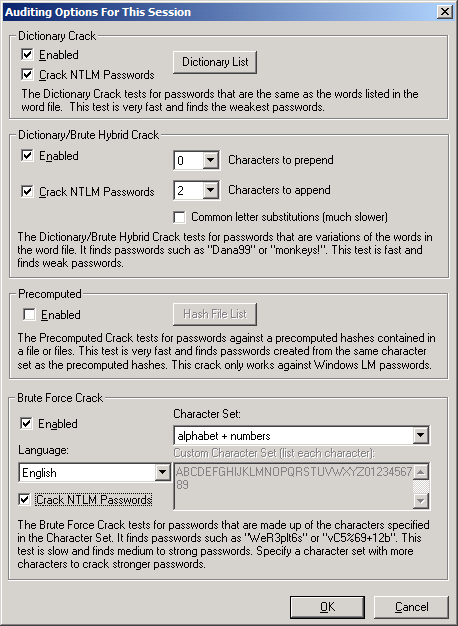

Acum trebuie să rețineți hackingul parolelor NTLM în opțiuni:

Confirmați selecția cu OK și faceți clic pe Începeți auditul.

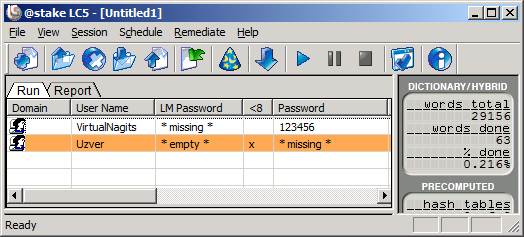

Există! Se primește parola ingenioasă „123456” a administratorului!

2. Metoda 2. Obțineți parolele din fișierul SAM.

În general, nu puteți copia fișierul SAM din C: \\ windows \\ system32 \\ config \\ chiar și sub permisiunile SYSTEM, deoarece acestea sunt „ocupate de o altă aplicație”. Managerul de sarcini nu vă va ajuta, deoarece, chiar dacă îl găsiți pe autorul procesului Security Account Manager, nu îl puteți finaliza, deoarece este unul sistem. Practic, toate sunt copiate folosind un disc de boot, caz în care nici nu avem nevoie de drepturi de administrator. Dar de multe ori în mâinile niciunui LiveCD ...

Acest lucru este foarte bine descris pe site.