Hello mindenkinek Amikor a szolgáltató támogatásában dolgoztam, néha felhívtak és feltették a következő kérdést: láthatja az internetszolgáltató, hogy milyen oldalakra jártam? Hát mit mondjak. Aztán persze a supportban dolgozva azt válaszoltam, hogy nem, ez lehetetlen, és a szolgáltató nem lát ilyesmit. Nos, vagyis azt mondta, hogy csak akkor látja, ha csatlakozik az internethez, és ennyi... De egyértelmű, hogy azért mondtam, hogy a felhasználók ne lázadjanak fel, ne tegyenek fel még több kérdést. hogy nyugodt legyen

Hello mindenkinek Amikor a szolgáltató támogatásában dolgoztam, néha felhívtak és feltették a következő kérdést: láthatja az internetszolgáltató, hogy milyen oldalakra jártam? Hát mit mondjak. Aztán persze a supportban dolgozva azt válaszoltam, hogy nem, ez lehetetlen, és a szolgáltató nem lát ilyesmit. Nos, vagyis azt mondta, hogy csak akkor látja, ha csatlakozik az internethez, és ennyi... De egyértelmű, hogy azért mondtam, hogy a felhasználók ne lázadjanak fel, ne tegyenek fel még több kérdést. hogy nyugodt legyen

Mit láthat valójában a szolgáltató? Megpróbálom egyszerű szavakkal elmagyarázni, mit láthat és mit nem.

Először is értsük meg, mi az a szolgáltató. Nos, egyszerű módon. A szolgáltató az az épület, ahonnan a vezetékek mennek, mindenféle tányér ül rajta, hát szatellitek, és bent pénztárak a fizetésért, minden más pedig a sötétség és a legsötétebb erdő.

A szolgáltató lényegében egy csomópont, amely drágábban adja el az internetet, amelyik olcsóbban vásárol. Elmondható, hogy a fő internet olcsóbb, nagyon nagy sebességek vannak.

Egy szolgáltatónak több tízezer, de akár több száz felhasználója is lehet.

Követni vagy nem, becsület kérdése. Tréfa. Ez állami szintű ügy. Vannak olyan törvények, amelyek arra kötelezik a szolgáltatókat, hogy a forgalmat speciális eszközön keresztül engedjék át. A szolgáltató minden esetben köteles a rendőrség kérésére minden adatot kiadni a hálózaton elkövetett bűncselekmény elkövetésével gyanúsítható előfizetőről. Egyszerűen fogalmazva, számos előírásnak kell megfelelnie a szolgáltatónak ahhoz, hogy engedélyt szerezzen és szolgáltatásokat nyújtson.

- Az internetszolgáltató láthatja, hogy milyen webhelyeket látogatok meg? Ha szükséges, a szolgáltató a legtöbb esetben beszerezheti az összes meglátogatott webhely listáját. De általában ez az IP-címek vagy tartományok listája a közelmúltban. Lehet egy hónap, három hónap, hat hónap, egy év...

- Ha VPN-t használok, a szolgáltató nem fogja tudni, hogy torrentet használok? Nos, ez a pillanat. Igen, ha mindent helyesen csinálsz, mármint a VPN-kapcsolatot, akkor nem fog mindent látni, ami benne van. A torrentek is el lesznek rejtve. De maga a VPN-kiszolgáló látható lesz. És az is látható lesz, hogy egy IP-címmel van egy gyanúsan nagy forgalom (vagyis VPN szerverrel). És ha az admin áttöri az IP-t, megnézi és látja, hogy ez például Hollandia IP-je, és ha a tevékenység órákig, napokig tart, akkor ez minden bizonnyal gyanút fog kelteni. De ez akkor van, ha van miért keresni valamit. Általában senkit nem érdekel, hogy hova mész oda, és mit töltesz le onnan.

Mit lát a szolgáltató?

- Az internetszolgáltató látja a HTTPS-t? Csak azt látja, hogy biztonságos kapcsolatot használnak, de magát a tartalmat nem látja.

- Nos, akkor mi van a HTTP-vel? Itt szinte mindent lát a szolgáltató, mert nincs titkosítás. Csomagfejlécek, mit és hova küldtél. Láthatja például, hogy felkeresett egy torrentkövetőt, és lesz egy listája az összes oldalról.

- A szolgáltató látja a TOR-t? A szolgáltató csak a TOR szervert látja, nem valószínű, hogy meg tudja majd fejteni, mit csinálsz ott, ha kell, hazajönnek. De ahhoz, hogy ez megtörténjen, át kell vennie a Föld bolygó uralmát az interneten.

- Az internetszolgáltató látja a MAC-címet? Igen, láthatja. A máknak köszönhetően a szolgáltatóknak gyakran van kapcsolatuk a felhasználó berendezésével. Nos, hogy valaki ne tudja használni az internetet, még akkor sem, ha ismeri a felhasználónevét és a jelszavát.

- A szolgáltató látja a keresési lekérdezéseket? Nos, íme, mi történik valójában. Alapvetően lát. Magukat a címeket látja, ez mind naplózásra kerül, vagyis mindez rögzítve van. De a kérések megtekintéséhez további technológiát kell csatlakoztatnia, amely feldolgozza a csomagokat, és kéréseket von le belőlük. Mindez azt jelenti, hogy nagyon sok energiát igényel ennek követése, és ezért a szolgáltató nem lát keresési lekérdezéseket.

- Az internetszolgáltató látja a proxyt? Csak azt látja, hogy csatlakozik valamilyen szerverhez (ami valójában egy proxy). Azaz valójában látja, de még mindig ki kell deríteni, hogy ez egy proxy, vagy csak egy szerver, amellyel valamilyen program működik. De a legtöbb esetben ez ugyanaz.

- Szóval a szolgáltató látja, hova megyek? Igen, látja. Vagyis ha egy szolgáltatónak több százezer ügyfele van, akik egymillió vagy akár több látogatást tudnak generálni bizonyos oldalakon naponta, akkor a szolgáltató mindezt egy nagy forgalomhegynek tekinti. Persze szándékosan nem néz semmit. Ez a statisztika és semmi több.

- A szolgáltató látja, hogy mit töltök le? Nem is tudom, mit mondjak itt. A letöltési folyamat elindításához a szervernek elküldött első csomagban található információ arról, hogy mit tölt le és honnan. Így a szolgáltató csak azt látja, hogy Ön egy adott IP-címről kap adatokat.

- A szolgáltató látja, hogy mit csinálok az interneten? Nos, ahogy mondtam, általánosságban elmondhatjuk, hogy látja, mit csinálsz ott. Még képet is tud készíteni, vagyis megérteni, hogy milyen felhasználó vagy, mi érdekli, merre jársz stb. A szolgáltató látja a látogatás teljes előzményét. De csak ez senkit nem érdekel.

- Rendben, de a szolgáltató látja, hogy mely webhelyeket látogatom meg inkognitó módban a böngészőben? Az inkognitó mód elsősorban nem a szolgáltatóé, hanem más embereké és webhelyeké. Vagyis az inkognitómód lehetővé teszi, hogy úgy tűnjön, mintha nem használta volna a böngészőt. Ez megtévesztheti a webhelyeket, így nem gyűjtenek bizalmas információkat Önről és ismerőseikről, így nem tudják megnézni, mely oldalakat látogatta meg.

Amikor azt írtam, hogy látja-e, a szolgáltatóra gondoltam, de nem ember, hanem gép szemszögéből! Ott keveset lát az ember. Ugyanis a felhasználók számához és forgalmához képest iszonyatosan kevés az alkalmazott. Az ember mindent láthat, de csak felülről kérésre ...

Valójában azonban a szolgáltatót érdekli, hogy Ön mit csinál a számítógépen. Olyan nincs, hogy valaki ül egy szobában és nézi, hogy mit töltenek le ott.. Egyszerűen sok a felhasználó, és nem lehet mindenkit manuálisan figyelni, mindent rögzítenek. És minimum rögzítve van, mert nagy a forgalom és még itt is menteni kell, bár ez csak szöveg .. Ha csak oldalakat használ, akkor nincs mitől félnie. Még ha állandóan VPN-t vagy Tor-t használsz is, senki nem fog neked semmit mondani, hacsak nem csinálsz valami alattomos dolgot.

De mi a nagy baj a filmekkel? Itt a móka. Németországban ott van valamiféle törvény, röviden, hogy nem lehet letölteni filmeket fizetés nélkül. Így. Hogyan működik ez a séma? Torrentet tölt le. És valami rendőr elkezdi pumpálni. És látja a torrentben, hogy kitől tölti le a filmet. És akkor ezeket a statisztikákat elemezve megérti, hogy kit szabhatnak ki pénzbírságra. Nos, megérti, hogy itt csak egy VPN lenne megfelelő.

Ennyi, remélem mindent érthetően és érthetően írtam. Ha valami baj van, akkor elnézést, sok sikert és minden jót

18.07.2016„Ha paranoiás vagy, akkor ez nem jelenti azt, hogy nem követnek...” – szokta mondani egy hírhedt szereplő, és ebben tényleg van egy szemernyi igazság. Az információs korszak rengeteget adott nekünk, de cserébe a magánéletünket veszélyeztették. A földrajzi helymeghatározó alkalmazások, a közösségi hálózatok, az Instagram, a nyomkövető szolgáltatások, a vírusok és sok más kémeszköz közvetlen veszélyt jelent a magánéletre és a nyugalmra.

Mit tehet tehát, hogy megvédje magát a jogosulatlan megfigyeléstől? Erre a kérdésre saját magának kell megtalálnia a választ, mert sokan vannak az interneten, akik szívesen kihasználják tudatlanságát és figyelmetlenségét.

Jó néhány védekezési recept létezik, és szinte mindegyik meglehetősen egyszerű. A nagyobb kényelem érdekében megvizsgáljuk a megfigyelés leállításának lehetőségeit a használható berendezések típusai szerint.

- Geolocation szolgáltatások. Sok mobilalkalmazás és asztali program arzenáljában megtalálható a felhasználó tartózkodási helyének meghatározására szolgáló funkcionalitás. A számítógép helyérzékelését közvetlenül a programbeállításokban tilthatja le, vagy egyszerűen jelentheti a pontatlan koordinátákat az új alkalmazások kezdeti telepítése során. Például a Firefoxhoz létezik egy kényelmes Geolocater alkalmazás, amely lehetővé teszi a koordináták beállítását, a Chrome böngészőben pedig aktiválni kell a fejlesztői eszközöket, és módosítani kell az aktuális geoadatokat közvetlenül az Emuláció lapon.

- Kamera. A filmezés és a vizuális megfigyelés a jogosulatlan megfigyelés egyik legveszélyesebb és legkellemetlenebb fajtája. És nem mindegy, hogy mit csinál a számítógép előtt, hogyan néz ki, mi van nyitva a képernyőn, és hogyan lehet a felvételeket a jövőben felhasználni – mindannyiunknak mindig szüksége van a biztonságérzetre. Ha ez nem így van, akkor nincs béke. De ez a fajta megfigyelés nagyon jól ellenőrzött. Nagyon egyszerű: zárja le a kamerát egy takaros sötét szalaggal. Ha szükséges, könnyen lehántható, de csak így lehet valóban megakadályozni a valószínű információszivárgást. Ez a megközelítés egyszerű, de sokszor hatékonyabb, mint bármely program és alkalmazás.

- Mikrofon. A beépített kamerához hasonlóan a mikrofon is sok információt tud összegyűjteni egy számítógép vagy okostelefon tulajdonosáról, és a scotch tape opció itt nem fog működni. A képpel ellentétben a hang meglehetősen könnyen áthatol egy mechanikai akadályon, ezért itt más védelemre van szükség. Szinte minden operációs rendszerhez választhat olyan alkalmazást, amely blokkolja a mikrofonhoz való hozzáférést a telepített programok számára: a Windows-tulajdonosoknak figyelniük kell a Webcam Blocker Pro-ra, Mac esetében pedig a Micro Snitch és analógjai lesznek relevánsak. Minden program a háttérben fut, munkájuk láthatatlan, de nagyon hatékony.

- Billentyűzet. A billentyűzettel bevitt adatok követéséhez nincs szükség semmi természetfelettire, hiszen ma már több tucat kis program létezik, amelyek könnyedén megvalósítják ezt a fajta megfigyelést. Hogyan lehet megakadályozni az adatszivárgást ebben az esetben? Először is használhat rövidítéseket, vagy speciális billentyűkombinációkat rendelhet az egyes beírt jelszavakhoz, másodszor, különösen fontos esetekben használja a billentyűzet képernyőn megjelenő analógját, harmadszor pedig rendszeresen ellenőrizze számítógépét vírusirtókkal, a frissítések figyelmen kívül hagyása nélkül.

A modern technológiák új viselkedési szabályokat diktálnak számunkra a hálózaton, és általában véve a személyes adatok és információk komolyabb megközelítését. Ennek figyelmen kívül hagyása anyagi jólétének, magánéletének és karrierjének veszélyeztetését jelenti. A vírusirtók, a hálózaton közzétett információk gondos odafigyelése és az itt leírt védelmi intézkedések segítenek csökkenteni a titkos információgyűjtés valószínűségét, és lehetővé teszik a munka, az üzleti és az online kommunikáció biztonságos folytatását.

Szerencsére a fejlett technológiák nemcsak a gazembereket, hanem a jó embereket is szolgálják. A 3D-s szkennelési és nyomtatási ipar most lendületben van. Ha szeretné tudni a legfrissebb híreket ebből az irányból, akkor javaslom, hogy látogassa meg a tematikus konferenciát. A konferenciáról a 3dprintconf.ru weboldalon tájékozódhat. Az informatikában minden olyan gyorsan történik, hogy megéri egy kicsit tátogni és kiesni a mainstreamből. Ahhoz, hogy ez ne forduljon elő, képezze magát.

Videó.

A téma folytatásaként azt javaslom, hogy nézzen meg egy egyszerű, de praktikus videót arról, hogyan lehet megszabadulni az internetes megfigyeléstől.

A számítógépes adatok és a miénk, a felhasználó adataink biztonságát a vírusok – trójaiak, férgek és egyéb rosszindulatú programok hiányában mérik, amelyek célja, hogy kissé vagy komolyan elrontsák az életünket. Az elmúlt néhány év azonban megmutatta, hogy a múlt, sőt a jelen vírusai gyerekes 8 bites nyikorgás a Super Mario gyepen ahhoz képest, ami valójában mindannyiunkat fenyeget.

Mit tehet tehát egy vírus valójában? Kényszeríteni a számítógép tulajdonosát, hogy töltsön le egy licencelt vírusirtót, megválva a nehezen megkeresett ötven dollártól? Operációs rendszer újratelepítése? Jelszavakat módosítani a Facebookon? Kijavít egy lyukat a Wi-Fi-n? Rohanni az adat-helyreállítással foglalkozó irodákban? Rémült! Mindez megoldható és nem ijesztő.

Sokkal borzasztóbb, hogy mindaz a látszólag ártalmatlan információ, amit nap mint nap megosztunk kíváncsi barátokkal, kérkedő kollégákkal és idegesítő rokonokkal, bármelyik pillanatban behatolók kezébe kerülhet. Ki, hogyan és miért figyel minket folyamatosan, és hogyan lehet megakadályozni ezt az aljas tényt – erről fogunk ma beszélni.

Kérsz sütit?

Az okostelefonok a fényképfájl rendszermezőibe beírhatják annak a pontnak a koordinátáit, ahol a kép készült. Amikor egy képet közzétesz a közösségi hálózatokon, az online források automatikusan egyeztethetik a koordinátákat, és megadhatják a forgatás helyének pontos címét.

A Facebook és az e-mail sokak számára minden reggel szerves részévé vált. De gondolkozz egy pillanatra! Hiszen folyamatosan annyi intim részletet küldünk saját életünkről a világhálóra, hogy nincs szükség kémre. Elég, ha leírjuk azokat a műveleteket, amelyeket a nap 24 órájában végzünk az eszközeinken: melyik klubban és kivel látogatott el Sveta ötödször a Facebookra az éjszaka folyamán, milyen méretű cipőket és mennyit vett Alekszej, mikor van Irina konferenciára megy Lengyelországba, melyik gyerekklubba vitte Szergej a fiát, melyik metróállomáson szállt le Katya, milyen GPS-koordinátákkal rendelte Andrey a haza édes otthon címkét.

És ki írja le ezt a sok haszontalannak tűnő hülyeséget, kérdezed? Van ilyen James Bond, és az is telepítve van a számítógépére. Ez a saját gondatlanságunk, az aranyos "süti" vagy süti név alá bújva.

„C a sütihez való, és ez nekem elég” – énekelte az aranyos kék plüss Gingerbread Monster a Sesame Street oktatóanyagában, és nem tudta, hogy ő szolgálna ihletet az eredeti sütikészítők, a Netscape Communications számára. A régi geek emlékezhetnek rá, hogy a Google Chrome, az Internet Explorer, az Opera és természetesen a Safari előtt létezett olyan böngésző, mint a Netscape Navigator, a modern Mozilla Firefox "nagyapja", és ez volt a legelterjedtebb a 90-es évek közepéig. . A Netscape vezette be először a cookie-k támogatását. Azért találták ki, hogy információkat gyűjtsenek a látogatókról és ne a cég túlzsúfolt szerverein, hanem maguk a látogatók merevlemezein tárolják. Kezdetben a "sütik" alapvető információkat rögzítettek: ellenőrizték, hogy a látogató járt-e már a Netscape oldalon, vagy először járt-e. Később a programozók rájöttek, hogy a sütiket arra lehet tanítani, hogy szinte minden olyan információt rögzítsenek a felhasználóról, amelyet ő maga szeretne az interneten hagyni. Természetesen a békés látogatók tudta nélkül gyűltek össze.

A Netscape Navigatorba 1994-ben, az Internet Explorerbe pedig 1995-ben láthatatlanul kerültek be, a "sütik" ismeretlen munkások maradtak egészen 1996-ig, amikor is egy újságírói nyomozásnak köszönhetően a teljes tekintélyes internetes közvélemény tudomást szerzett róluk - és nemzetközi botrány robbant ki . A közvélemény megdöbbent: a testvér, bár nem túl nagy, de a fivér, mint kiderült, percenként követte az eseményeket, ráadásul mindent leírt. A készítők állítása, miszerint minden adatot biztonságosan tárolnak (mégpedig minden felhasználó saját számítógépén), és behatolók nem használhatják, nem volt megnyugtató. Hamar kiderült, hogy ezek az állítások nem igazak.

Mint kiderült, erős vágy esetén a támadó elkaphatja a számítógépes konyhaművészeti alkotást létrehozó oldalra küldött „süti” fájlt, és felhasználónak kiadva saját belátása szerint eljárhat az oldalon. Így törik fel a leveleket, a webáruházak számláit, bankokat stb. De valljuk be, ezt nem olyan könnyű megtenni.

Sőt, a cookie-k kinyilvánított névtelensége ellenére még maguk a marketingesek is elismerik, hogy a felhasználók besorolása, vagyis te és én, elérte a tökéletességet. A Safari összes tulajdonosa 25-35 éves, férfi, Citibank kártyával, a Moszkvai Repülési Intézetben végzett, nőtlen, rövidlátásban szenved, hosszú hajat viselő, a Star Wars sorozat és a Nickelback zenekar rajongói, éves fizetéssel 50-100 ezer dollár bevétel, a Rolling Club Stone gyakori látogatói, akik a Novogireevo metróállomás közelében élnek? Kérem ezt a három embert.

Ki vásárolja meg ezt az információt? Hogyan akarja használni? Paranoiánk töltött magának egy pohár narancslével, és nem hajlandó válaszolni erre a kérdésre. A jelenség tömeges jellege már rég túllépett minden elfogadható határon.

A Wall Street Journal által 2010-ben végzett kísérlet kimutatta, hogy Amerika 50 legnépszerűbb oldala 3180 kémfájlt telepített a nevükben egy tesztszámítógépre (a „cookie-kat”, amelyeket már említettünk, és fiatalabb, haladó testvéreiket „beacons” vagy „beacons” ”), leírva a derűs felhasználóknak a szó szoros értelmében. A fájlok kevesebb mint egyharmada vonatkozott magukra az oldalak működésére – javították a jelszavakat, emlékeztek a preferált szakaszra, és így tovább. A többi csak azért létezett, hogy többet megtudjon egy adott látogatóról, és magasabb áron eladja a róla összegyűjtött információkat. Az egyetlen oldal, amelyik egyetlen kellemetlen programot sem telepített, a Wikipédia volt.

A sütik mellett, mint már említettük, vannak „jelzők” is. Nem küldik el magukat a felhasználóknak, hanem közvetlenül az oldalra kerülnek kis képként vagy pixelként. A "jelzőfények" képesek megjegyezni a billentyűzetről bevitt adatokat, felismerni az egérkurzor helyét és még sok mást. A "sütikkel" összevetve paranoiás fészekhez méltó képet kapunk.

A Privacychoice.com szolgáltatás segítségével pontosan megtudhatja, ki figyeli tevékenységét, hogy csak általános vagy személyes adatokat rögzítenek-e, mennyi ideig tárolják azokat, és garantált-e az anonimitása. Sajnos kellemetlen statisztikákat csak a főbb amerikai oldalakon gyűjtenek.

Mire használható fel ez az információ?

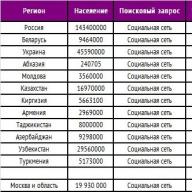

1. ábra: Szavak, kifejezések és kifejezések jóváhagyott listája, amelyek használata fokozott figyelmet fordíthat a Globális Hálózaton végzett tevékenységeire

Mark Zuckerberg cserkész

Az amerikai közvélemény – a miénkkel ellentétben – nem alszik, és miután megszagolta, hogy a DHS dühös megfigyelést végez a hétköznapi emberek felett, szerény EPIC néven létrehozott egy szervezetet, amely ezt ellenzi. Az egyik ellenvizsgálat során az EPIC alkalmazottainak sikerült kideríteniük, hogy a DHS kidolgozott egy bizonyos listát a megfigyelést aktiváló szavakról. Beírod, mondjuk, a Google-be azt az ártatlan kifejezést, hogy "Guadalajara, Mexikó". A DHS pedig azonnal felveszi Önt a potenciális bin Ladenek listájára, és minden esetre elkezdi rögzíteni minden tevékenységét az interneten. Hirtelen úgy dönt, hogy felrobbant valamit, soha nem tudhatja...

A rendkívül furcsa szavak teljes listája, amelyek közül sokat használunk az internetes kommunikációban nap mint nap, megtalálható a dokumentum 20-23. oldalán.

Ezen túlmenően, amint azt az EPIC megtudta, legalább néhány jelentős domain, mint például: Facebook, Twitter, hírlevelező oldalak túlnyomó többsége együttműködik az összes ismert biztonsági szolgálattal, hozzáférést biztosítva számukra a levelezéshez, személyes adatokhoz, helyhez, sőt megjelenéshez is. bírósági végzés nélkül. A DHS egyik munkatársa szerint egy valós gyanúsítottra egy tucatnyi gyanúsított jár teljesen alaptalanul. Nem világos, hogy ilyen helyzetben hogyan történik az adatátvitel, mennyire biztonságos, és a kapott információ hogyan semmisül meg, ha nincs rá szükség.

A kalózkodás elleni küzdelem égisze alatt Johnsonok, Petersonok és Sidorsonok számítógépekbe való bevezetésének újabb kirívó tényét hozták nyilvánosságra idén júliusban az Egyesült Államokban. A tény az, hogy az US Recording and Film Association kidolgozott egy projektet, amelynek keretében a szolgáltatók automatikusan jelentik a médiakalózkodás eseteit. Természetesen a kalózkodás ellen vagyunk, de egy ilyen kezdeményezés a felhasználók kémkedését jelenti. A büntetőintézkedések különösen furcsának tűnnek: a lélekmentő beszélgetésektől és az internetes csatorna sebességének korlátozásán át egészen a világ kétszáz nagy oldalának megtiltásáig.

Még ha van is egy külön számítógépe a munkához, ahonnan tisztességes paranoiás módjára soha nem megy a világhálóra, sietünk felidegesíteni. Lehetőség van nyomon követni őt, még a "sütiket", "jelzőfényeket", a terrorista listán szereplő szavakat stb. is megkerülve. Végül is rendszeresen frissíti a vírusirtót, nem igaz? És milyen aláírásokat küldenek a számítógépére? A vírusirtó érdeklődő (akár a kormány, akár harmadik fél által) megalkotója programjának köszönhetően bármit megkereshet a merevlemezén. Elég új vírusnak nyilvánítani.

Igen, van vírusirtó, a GPS, az ujjlenyomat-érzékelőt beszerző okostelefon, a Google Street View, az arcfelismerő szoftver a fényképeken – egyszerűen nincs határa annak, hogy illetéktelen idegenek kerüljenek be a mindennapi életünkbe. A felügyelője az FBI-nál vagy az MI6-nál tudja, hogy már átadták.

Tánc a disznókkal

De ki adta? Továbbadtuk neked. Nézze meg, hogyan kezeljük saját információinkat! Nézd meg a Facebook beállításaidat: hány harmadik féltől származó alkalmazásnak engedélyezted adataid használatát? Próbáljon meg egy új alkalmazást telepíteni a Google Play Áruházból Androidra, és a változtatás kedvéért olvassa el, milyen képességeket ígér neki (elérheti a telefonkönyvet? szükség szerint használhatja az internetet? felhívhatja a nagymamát?). Tekintse meg az Instagram felhasználói szerződését – regisztrációjával az összes fényképét a Facebook teljes tulajdonába ruházta át! Hozzon létre egy fiókot az Amazon felhőjében, és kérdezze meg, hogy miben állapodott meg: Az Amazonnak joga van saját belátása szerint megváltoztatni, törölni az Ön által feltöltött információkat, valamint megszüntetni az oldalhoz való hozzáférését.

A számítástechnikai guru, a Princetoni Egyetem professzora, Edward Felten találóan "táncoló malac szindrómának" nevezte a történéseket. Ha egy barátja küldött egy linket egy táncoló malacokat tartalmazó programhoz, akkor valószínűleg telepíteni fogja, még akkor is, ha a licencszerződés minden adat, humorérzék, bűntudat, lelkiismeret, ész és átlagjövedelem elvesztésének lehetőségéről szól.

Mit kell tenni?

1. Győződjön meg arról, hogy otthoni Wi-Fi-je megfelelően jelszóval védett, és soha ne használjon gyanús internetkapcsolatot.

2. Gyakrabban cserélje ki a jelszavakat, tegye hosszabbra és erősebbé. Továbbra is szkeptikusak vagyunk a jelszókezelő programokkal szemben, és attól félünk, hogy elfelejtjük huszonhárom számjegyű alfanumerikus jelszavunkat, attól félünk, hogy feltörik az e-maileket, a Facebookot, a Twittert és más jó oldalakat, és attól félünk, hogy valaki leírja a jelszavainkat, ha ezekről speciális programban nyilvántartást vezetünk. Ahogy mondani szokták, itt van a választott méreg. Ha az utolsó opciót választod, paranoiánk a RoboForm-ot és a Last Passt ajánlja.

3. Telepítse a CCleanert, és ne felejtse el használni (ideális esetben minden nap). Ha nem tudja, hol szerezheti be, látogasson el a www.computerbild.ru webhelyre, és nézze meg a „Letöltés” részt.

4. Telepítse a nyomkövetés elleni beépülő modulokat a böngészőjében. A Google Chrome-ban például szeretjük a Keep my opt-outs beépülő modult. Több mint 230 webhelyről távolítja el az Ön adatait. Ezt követően telepítse a Do not track plust – ez a bővítmény megakadályozza, hogy a cookie-k ismét információt küldjenek Önről. A Chrome-ban egyébként az inkognitó funkció használatát javasoljuk. Ebben a módban csak hátulról lehet figyelni, ezért ne felejtsen el körülnézni, vagy tükröt akaszt a számítógép mögé. Tréfa.

5. Használjon névtelen VPN-t. Egy jó és gyors egy kis pénzbe kerülhet, de a szolgáltatás általában megéri. Az ingyenesek közül szeretjük a HotSpot Shieldet.

6. Kapcsolja ki az előzményeket a Google-on. Ehhez írja be a google.com/history címet, és gmail.com-fiókja segítségével töröljön mindent, amit a Google rögzített Önről. A művelet után a Google leállítja a felvételt (valószínűleg), hacsak másképp nem kéri.

7. Válthat a most népszerű TOR böngészőre is, amely önkéntes számítógép-hálózatot használ a továbbított titkosított adatok maximális anonimitásának eléréséhez.

8. Ha az Ön vezetékneve Navalnij vagy Nyemcov, és egy láthatatlan csatornán keresztül kell kommunikálnia barátaival és kollégáival, telepítsen egy névtelen fájlmegosztó programot, mint a GNUnet, Freenet vagy I2P. Ugyanebben az esetben azt javasoljuk, hogy rendszeresen készítsen biztonsági másolatot adatairól, és tárolja azokat különböző felhőkön, elérve őket egy névtelen VPN-en keresztül.

9. És ami a legfontosabb, olvassa el a telepített programok felhasználói szerződéseit. A következő macskák telepítése előtt alaposan gondolja át, hogy szüksége van-e erre a programra, ha bármikor felvállalja, mint egy anyós, hogy az Ön nevében internetezik és telefonál, ellenőrizze, ki hívott, megtudja, hol van , fizessen hitelkártyájával a vásárlásokért és változtassa meg a csengőhangot.

Egyéb hírek

Rendszeresen frissítse operációs rendszerét. A támadók úgy kémkednek a felhasználók után, hogy vírusokat telepítenek a számítógépükre vagy feltörik a számítógépeket. A rendszeres rendszerfrissítések megszüntetik a sebezhetőségeket és semlegesítik a rosszindulatú kódokat.

Rendszeresen frissítse a programokat. A szoftver legújabb verziói új funkciókat adnak hozzá, javítják a sebezhetőségeket és javítják a hibákat.

Rendszeresen frissítse a víruskeresőt, és ne tiltsa le. Ha nem frissíti a víruskereső adatbázist, az egyes vírusokat nem fog tudni észlelni. Tartsa aktívan a víruskeresőjét is (folyamatosan futtassa a háttérben), és rendszeresen ellenőrizze a rendszert vírusok keresésére. Javasoljuk, hogy kapcsolja be a víruskereső automatikus frissítését, vagy mindig engedélyezze a frissítést, amikor a rendszer kéri.

- A víruskereső programok vírusokat, kémprogramokat, rootkiteket és férgeket keresnek. A legtöbb kémprogram-elhárító program semmivel sem jobb, mint a jó vírusirtó.

Csak egy víruskereső programot használjon. Ha több vírusirtót telepít a számítógépére, azok ütköznek egymással, ami lelassítja a számítógépet. A legjobb esetben az egyik vírusirtó hamisan fog működni, a legrosszabb esetben pedig megakadályozzák egymás megfelelő működését.

- Ez alól kivételt képeznek a kémprogram-elhárítók, például a Malwarebytes. Hatékonyan működhetnek egyidejűleg egy víruskereső programmal, további biztonsági réteget biztosítva.

Ne töltsön le fájlokat nem megbízható vagy gyanús webhelyekről. Például, ha le szeretné tölteni a VLC médialejátszót, tegye meg a médialejátszó hivatalos webhelyéről (www.videolan.org/vlc/). Ne kattintson a véletlenszerű és nem hivatalos webhelyekre mutató hivatkozásokra, még akkor sem, ha a vírusirtó nem ad ki figyelmeztetést.

Használjon tűzfalat. A tűzfal ellenőrzi az összes bejövő és kimenő kapcsolatot. A tűzfal megakadályozza, hogy a hackerek megtalálják számítógépét, és megóvja Önt attól, hogy véletlenül veszélyes webhelyekre lépjen.

- A legtöbb víruskereső program tartalmaz tűzfalat, és minden nagyobb operációs rendszer is rendelkezik beépített tűzfallal, így valószínűleg nem kell túl sokat aggódnia a tűzfal miatt.

Ne használjon rendszergazdai fiókot.Ügyeljen arra, hogy ha rendszergazdaként jelentkezik be, bármely szoftver, beleértve a vírusokat is, rendszergazdai jogokat kaphat. Ez lehetővé teszi, hogy a rosszindulatú kódok károsítsák a rendszert, és figyelemmel kísérjék tevékenységét. Ha „vendég” fiókot használ, a vírusnak sokkal erősebbnek kell lennie ahhoz, hogy behatoljon a rendszerbe és működjön benne. A vendégfiókból a rosszindulatú kód információkat küldhet Önről, de semmi többet.

1993-ban a New Yorker magazin kinyomtatta a híres rajzfilmet egy kutyáról a számítógép előtt. „Az interneten senki sem tudja, hogy kutya vagy” – áll a feliratban. Több mint húsz évvel később a dolgok pont az ellenkezője. A mai interneten minden kutya tudja, hogy ki vagy – és néha még jobban is, mint te.

Az internet nem alkalmas a titoktartásra, és ez alól a magánélet sem kivétel. A böngészőben végrehajtott minden kattintást értelemszerűen két félnek kell ismernie: a kliensnek és a szervernek. Ez a legjobb. Sőt, ahol kettő van, ott három, sőt, ha a Hacker weboldalt vesszük példának, mind a huszonnyolc.

Például

Ennek ellenőrzéséhez elegendő engedélyezni a Chrome-ba vagy a Firefoxba beépített fejlesztői eszközöket, amelyek több mint felének nincs köze a Hacker szerverein található dokumentumokhoz. Ehelyett 27 különböző domainhez vezetnek, amelyek több külföldi cég tulajdonában vannak. Ezek a kérések fogyasztják az idő 90%-át a webhely betöltésekor.

Mik ezek a domainek? Hirdetési hálózatok, számos webelemző rendszer, közösségi hálózatok, fizetési szolgáltatás, Amazon felhő és néhány marketing kütyü. Hasonló, és sokszor még ennél is kiterjedtebb készlet minden kereskedelmi oldalon elérhető .. Nem csak mi tudunk róluk (ez magától értetődő), hanem ennek a 27 domainnek a tulajdonosai is.

Sokan közülük nem csak tudják. A legnagyobb érdeklődéssel figyelnek téged. Látod a bannert? A Google tulajdonában lévő nagy hirdetési hálózat, a Doubleclick szerveréről lett letöltve, ha nem lett volna banner, más utat is talált volna. Ugyanezek az adatok lekérhetők a Google Analytics nyomkövetővel vagy az AdSense-en keresztül, elérve a betűtípusokat a Google Fontsból vagy a jQuery-ből a Google CDN-n. Az internetes oldalak jelentős részén legalább találni fognak valami nyomot.

A felhasználók internetes mozgásának történetének elemzése segít a Google-nak abban, hogy jó pontossággal meghatározza érdeklődési körét, nemét, életkorát, vagyoni helyzetét, családi állapotát, sőt egészségi állapotát is. Erre a hirdetések pontosabb kiválasztásához van szükség. Még a Google-szintű célzási pontosság kismértékű növelése is több milliárd dollárt ér, de más alkalmazások is lehetségesek. Az Edward Snowden által közzétett dokumentumok szerint az amerikai és brit titkosszolgálatok lehallgatták a Google nyomkövetőit, hogy azonosítsák a gyanúsítottakat.

Figyelnek rád, ez tény, amivel meg kell állapodnod. Jobb, ha más kérdésekre összpontosítasz. Hogyan csinálják? Lehetséges elbújni a megfigyelés elől? És megéri?

Keresse meg és rejtse el

Ahhoz, hogy követhess egy személyt, képesnek kell lenned azonosítani őt. A legegyszerűbb és leginkább tanulmányozott azonosítási módszer a cookie. A probléma az, hogy ez a legsebezhetőbb az adatvédelmi jogvédők támadásaival szemben. A felhasználók, sőt a politikusok is tudnak róluk. Az Európai Unióban például létezik egy törvény, amely arra kényszeríti a weboldalakat, hogy figyelmeztessék a felhasználókat a cookie-k veszélyeire. Semmi értelme, de maga a tény riasztó.

További probléma, hogy egyes böngészők alapértelmezés szerint blokkolják a harmadik fél, például egy webelemző szolgáltatás vagy egy hirdetési hálózat által beállított cookie-kat. Ez a korlátozás megkerülhető, ha a felhasználót átirányítási láncon futtatja egy harmadik fél szerverére és vissza, de ez egyrészt nem túl kényelmes, másrészt nem valószínű, hogy hosszú távon bárkit megmentene. Előbb-utóbb megbízhatóbb azonosítási módszerre lesz szükség.

A böngészőben sokkal több helyen lehet elrejteni az azonosító információkat, mint a fejlesztők tervezték. Csak némi találékonyság kell hozzá. Például a window.name DOM tulajdonságon keresztül akár két megabájt adatot is átvihet más oldalakra, és a cookie-kkal ellentétben, amelyek csak az azonos tartományból származó szkriptek számára érhetők el, az ablak.névben lévő adatok más tartományokból is elérhetők. . Csak ennek a tulajdonságnak az átmeneti jellege zavarja a cookie-k ablak.névvel való helyettesítését. A munkamenet vége után nem marad fenn.

Néhány éve divattá vált a személyazonossági információk tárolása a Flash által biztosított, úgynevezett Local Shared Objects (LSO) segítségével. Két tényező játszott az LSO mellett. Először is, a cookie-kkal ellentétben a felhasználó nem tudta törölni azokat a böngésző segítségével. Másodszor, ha a cookie-k az egyes böngészőkben eltérőek, akkor az LSO, mint maga a Flash, ugyanaz a számítógép összes böngészőjében. Ennek köszönhetően beazonosítható egy olyan felhasználó, aki felváltva dolgozik különböző böngészőkben.

Továbbra is csak a tagok számára elérhető

1. lehetőség: Csatlakozzon a "webhely" közösséghez, hogy elolvassa az oldalon található összes anyagot

A meghatározott időszakban a közösségben való tagság hozzáférést biztosít az ÖSSZES Hacker anyaghoz, növeli a személyes kumulatív kedvezményét, és lehetővé teszi a professzionális Xakep Score értékelés felhalmozódását!