Alapértelmezés szerint minden Windows operációs rendszeren a protokollkapcsolatokhoz RDP( Remote Desktop Protocol / Remote Desktop ) portot használ TCP 3389 .

Ha számítógépe közvetlenül csatlakozik az internethez (például egy VDS-szerver), vagy a szélső útválasztó 3389-es/RDP portját a helyi hálózathoz konfigurálta Windows számítógépen vagy szerveren, módosíthatja a szabványos 3389-es RDP-portot. bármi más. A kapcsolat RDP-portszámának megváltoztatásával elrejtheti RDP-kiszolgálóját a portolvasók elől, csökkentheti az RDP-sebezhetőségek kihasználásának valószínűségét (az RDP BlueKeep utolsó kritikus sérülékenysége itt található), csökkentheti az RDP-n keresztüli távoli jelszókitalálási kísérletek számát ( nem felejti el rendszeresen), SYN és más típusú támadásokat (főleg, ha).

A szabványos RDP-port cseréje akkor használható, ha több Windows-számítógép van egy útválasztó mögött, egyetlen fehér IP-címmel, amelyekhez külső RDP-hozzáférést kell biztosítani. Minden számítógépen beállíthat egy egyedi RDP-portot, és beállíthatja a porttovábbítást az útválasztón a helyi számítógépek felé (az RDP-port számától függően a munkamenet átirányításra kerül az egyik belső PC-re).

Ha nem szabványos portszámot választ az RDP-hez, vegye figyelembe, hogy nem tanácsos az 1-től 1023-ig tartó portszámokat (ismert portok) és az RPC tartományban lévő dinamikus portokat (49152-65535) használni.

Próbáljuk meg megváltoztatni azt a portot, amelyen a Távoli asztal szolgáltatás figyeli a kapcsolatokat 1350 . Ezért:

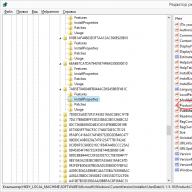

- Nyissa meg a rendszerleíróadatbázis-szerkesztőt, és lépjen az ágra HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp;

- megtalálja DWORD névre szóló regisztrációs beállítás PortNumber. Ez a paraméter azt a portot határozza meg, amelyen a Távoli asztal szolgáltatás figyeli a kapcsolatokat;

- Módosítsa ennek a portnak az értékét. Megváltoztattam az RDP portot 1350 decimális értékben (Decimal);

- Ha a Windows tűzfal engedélyezve van a számítógépen, létre kell hoznia egy új szabályt, amely lehetővé teszi a bejövő kapcsolatokat az új RDP-porton (ha tűzfalszabály létrehozása nélkül konfigurálja újra a távoli kiszolgálót az RDP-n keresztül, elveszíti a hozzáférést a kiszolgálóhoz). Egy új RDP TCP/UDP porthoz manuálisan is létrehozhat egy bejövő szabályt a „Windows Defender tűzfal” konzolról ( tűzfal.cpl) vagy a következővel: New-NetFirewallRule -Megjelenítési név "Új RDP-port 1350" -Bejövő irány -LocalPort 1350 -TCP protokoll -Művelet engedélyezése ÉS: Új-NetFirewallRule -Megjelenítési név "Új RDP-port 1350" -Irány bejövő UDP-port -0 -Pro1. Akció lehetővé teszi

- Indítsa újra a számítógépet, vagy indítsa újra a Remote Desktop szolgáltatást a következő paranccsal: net stop termservice & net start termservice

- Ha most RDP-n keresztül szeretne csatlakozni ehhez a Windows számítógéphez, az mstsc.exe kliensben meg kell adnia az RDP csatlakozási portot kettősponttal elválasztva az alábbiak szerint: Saját_számítógép_neve:1350 vagy 192.168.1.100:1350 IP-cím, vagy a parancssorból. : mstsc.exe /v 192.168.1.100 :1350

Ha az RDP kapcsolatkezelőt használja több RDP-kapcsolat kezelésére, akkor a „Kapcsolat beállításai” lapon megadhatja a kapcsolathoz beállított RDP-portszámot.

- Ennek eredményeként sikeresen csatlakozik a távoli számítógép asztalához az új RDP-portszámon (a nenstat –na | Keresse meg a „LIST” parancsot annak ellenőrzésére, hogy az RDP-szolgáltatás most egy másik porton figyel).

A teljes PowerShell-szkript az RDP-port megváltoztatásához, a tűzfalszabály létrehozásához és az RDP-szolgáltatás újraindításához az új porton a következőképpen nézhet ki:

Új-NetFirewallRule - Megjelenítési név "Új RDP port $RDPPort" - Irány bejövő - Helyi Port $RDPPort - Protokoll UDP - Művelet engedélyezése

Write-host "RDP portszám módosítva a következőre: $RDPPort" -ForegroundColor Magenta

Az RDP-számot távolról módosíthatja több számítógépen egy AD-tartományban (egy adott szervezeti egységben) az Invoke-Command és a :

Write-host "Adja meg az új RDP port számát: " -ForegroundColor Yellow -NoNewline;$RDPPort = Read-Host

$PCs = Get-ADComputer -Filter * -SearchBase "CN=DMZ,CN=Számítógépek,DC=winitpro,DC=hu"

Foreach ($PC $PC-ben) (

Invoke-Command -ComputerName $PC.Name -ScriptBlock (

param ($RDPPort)

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-TCP\" -Name PortNumber - Value $RDPPort

Új-NetFirewallRule - Megjelenítési név "Új RDP port $RDPPort" - Irány bejövő - Helyi Port $RDPPort - Protokoll TCP - Művelet engedélyezése

Új-NetFirewallRule - Megjelenítési név "Új RDP port $RDPPort" - Irány bejövő - Helyi Port $RDPPort - Protokoll TCP - Művelet engedélyezése

Restart-Service termsservice -force

}

Ez a szabványos RDP-port módosítására vonatkozó utasítás a Windows bármely verziójához használható, a Windows XP-től (Windows Server 2003) a Windows 10-ig (Windows Server 2019).

Jó napot, kedves olvasók és a blog vendégei, ma a következő feladatunk van: módosítsa az RDP szolgáltatás (terminálszerver) bejövő portját a szabványos 3389-ről egy másikra. Hadd emlékeztesselek arra, hogy az RDP szolgáltatás a Windows operációs rendszerek egy olyan funkciója, amelynek köszönhetően a hálózaton keresztül megnyithat egy munkamenetet a szükséges számítógépen vagy kiszolgálón az RDP protokoll használatával, és úgy tud dolgozni mögötte, mintha helyben ültek rajta.

Mi az RDP protokoll

Mielőtt megváltoztatnánk valamit, jó lenne megérteni, mi az és hogyan működik, ezt ismétlem neked. RDP ill A Remote Desktop Protocol egy távoli asztali protokoll Microsoft Windows operációs rendszerekhez, bár eredete a PictureTel-től (Polycom) származik. A Microsoft most vette meg. Egy alkalmazott vagy felhasználó távoli kiszolgálóval történő távoli munkájához használatos. Az ilyen szerverek leggyakrabban terminálszerver szerepét töltik be, amelyen speciális licencek vannak kiosztva, akár felhasználónként, akár eszközönként, CAL. Itt az ötlet az volt, hogy van egy nagyon erős szerver, miért ne oszthatnánk meg erőforrásait például az 1C alkalmazás alatt. Ez különösen igaz a vékony kliensek megjelenésére.

A világ látta magát a terminálkiszolgálót, már 1998-ban a Windows NT 4.0 Terminal Server operációs rendszerben, hogy őszinte legyek, akkor még nem tudtam, mi az, és Oroszországban akkoriban mindannyian dandy-t vagy sega-t játszottunk. Az RDP-kapcsolat kliensek jelenleg a Windows, Linux, MacOS és Android összes verziójában elérhetők. Az RDP protokoll legmodernebb verziója jelenleg a 8.1.

alapértelmezett rdp port

Azonnal kiírom az alapértelmezett 3389-es rdp portot, szerintem minden rendszergazda tudja.

Hogyan működik az rdp protokoll

És így megértettük, miért találtuk ki a Remote Desktop Protocolt, most már logikus, hogy meg kell értenie a működési elveit. A Microsoft az RDP protokoll két módját különbözteti meg:

- Távoli adminisztrációs mód > az adminisztrációhoz eljut a távoli szerverre, és konfigurálja és adminisztrálja

- Terminálkiszolgáló mód > az Alkalmazásszerver, a Távoli alkalmazás eléréséhez vagy a munkavégzéshez való megosztásához.

Általánosságban elmondható, hogy ha terminálkiszolgáló nélkül telepíti a Windows Server 2008 R2 - 2016-ot, akkor alapértelmezés szerint két licence lesz, és egyszerre két felhasználó tud majd csatlakozni hozzá, a harmadiknak ki kell dobnia valakit. munka. A Windows kliens verzióiban csak egy licenc van, de ez is kijátszható, erről beszéltem a terminálkiszolgáló Windows 7-en című cikkben. A távoli adminisztrációs módban az NLB technológiának és a Session Directory Service kapcsolatkiszolgáló-kiszolgálónak köszönhetően csoportosíthatja és kiegyenlítheti a terhelést. A felhasználói munkamenetek indexelésére szolgál, ennek a szervernek köszönhetően a felhasználó elosztott környezetben bejelentkezhet a terminálkiszolgálók távoli asztalára. A licencszerver szintén kötelező komponens.

Az RDP protokoll TCP-kapcsolaton keresztül működik, és egy alkalmazási protokoll. Amikor az ügyfél kapcsolatot létesít a szerverrel, az RDP-munkamenet jön létre a szállítási rétegben, ahol a titkosítási módszerek és az adatátviteli módszerek egyeztethetők. Amikor minden egyeztetés megtörtént, és az inicializálás befejeződött, a terminálkiszolgáló grafikus kimenetet küld a kliensnek, és várja a billentyűzet és az egér bevitelét.

A Remote Desktop Protocol több virtuális csatornát támogat egyetlen kapcsolaton belül, aminek köszönhetően további funkciókat is használhat

- Küldje el nyomtatóját vagy COM-portját a szervernek

- Irányítsa át a helyi meghajtókat a szerverre

- Vágólap

- Hang és videó

RDP csatlakozás lépései

- Kapcsolat létrehozása

- Tárgyaljon a titkosítási lehetőségekről

- Szerver hitelesítés

- Az RDP munkamenet paramétereinek egyeztetése

- Ügyfél hitelesítés

- RDP munkamenet adatai

- RDP munkamenet megszakítása

Biztonság az RDP protokollban

A Remote Desktop Protocolnak két hitelesítési módja van, a Standard RDP Security és az Enhanced RDP Security, és az alábbiakban mindkettőt részletesebben megvizsgáljuk.

Szabványos RDP biztonság

Az RDP-protokoll ezzel a hitelesítési módszerrel titkosítja a kapcsolatot magának az RDP-protokollnak a használatával, amely benne van, a következő módszerrel:

- Amikor az operációs rendszer elindul, egy pár RSA-kulcsot generál

- A saját tanúsítvány létrehozása folyamatban van

- Ezt követően a saját tanúsítványt a korábban létrehozott RSA kulccsal írják alá

- Most a terminálkiszolgálóhoz csatlakozó RDP-kliens saját tanúsítványt kap

- A kliens megnézi és ellenőrzi, majd megkapja a szerver nyilvános kulcsát, amelyet a titkosítási paraméterek egyeztetésének szakaszában használnak.

Ha figyelembe vesszük azt az algoritmust, amellyel mindent titkosít, akkor ez az RC4 adatfolyam titkosítás. Különböző hosszúságú kulcsok 40 és 168 bit között, minden a Windows operációs rendszer kiadásától függ, például a Windows 2008 Server rendszerben - 168 bit. Miután a szerver és a kliens eldöntötte a kulcs hosszát, két új különböző kulcs jön létre az adatok titkosításához.

Ha az adatintegritásról kérdezünk, akkor itt az SHA1 és MD5 alapú MAC (Message Authentication Code) algoritmuson keresztül érhető el

Továbbfejlesztett RDP biztonság

Az RDP protokoll két külső biztonsági modult használ ehhez a hitelesítési módszerhez:

- CredSSP

- TLS 1.0

A TLS az RDP 6. verziója óta támogatott. Ha TLS-t használ, a titkosítási tanúsítvány létrehozható a terminálkiszolgálóval, önaláírt tanúsítvánnyal, vagy kiválasztható az áruházból.

Amikor a CredSSP protokollt használja, az a Kerberos, NTLM és TLS technológiák szimbiózisa. Ezzel a protokollal maga az ellenőrzés, amelyben a terminálszerverbe való belépési jogosultság ellenőrzésre kerül, előre megtörténik, és nem teljes RDP-kapcsolat után, és így megspórolja a terminálkiszolgáló erőforrásait, valamint megbízhatóbb titkosítást biztosít. és az NTLM-nek és a Kerberosnak köszönhetően egyszeri bejelentkezésre van lehetőség (Single Sign On ). A CredSSP csak a Vista és a Windows Server 2008 operációs rendszernél nem régebbi operációs rendszereken érhető el. Itt van ez a jelölőnégyzet a rendszer tulajdonságainál

Csak a távoli asztalt futtató számítógépekről engedélyezze a kapcsolatokat hálózati szintű hitelesítéssel.

Változtasd meg az rdp portot

Az rdp port megváltoztatásához a következőkre lesz szüksége:

- Nyissa meg a rendszerleíró adatbázis-szerkesztőt (Start -> Futtatás -> regedit.exe)

- Térjünk át a következő szakaszra:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Keresse meg a PortNumber kulcsot, és módosítsa az értékét a kívánt portszámra.

Mindenképpen decimális értéket válasszunk, például az 12345-ös portot teszem be.

Ha ezt megtette, indítsa újra a Távoli asztal szolgáltatást a parancssoron keresztül a következő parancsokkal:

És létrehozunk egy új bejövő szabályt az új rdp porthoz. Emlékeztetlek, hogy az alapértelmezett rdp port a 3389.

Azt választjuk, hogy a szabály a portra vonatkozik

Meghagyjuk a protokollt TCP-ként, és megadjuk az új RDP port számát.

Lesz egy szabályunk, amely lehetővé teszi az RDP-kapcsolatot egy nem szabványos porton

Ha szükséges, állítsa be a szükséges hálózati profilokat.

Nos, nevezzük a szabályt magunk számára érthető nyelven.

Üdvözlünk mindenkit, továbbra is foglalkozunk a profi témával. Ma megvizsgáljuk a beépített Windows-eszközt, amely lehetővé teszi a távoli számítógéphez való csatlakozást. Ezt az eszközt RDP (Remote Desktop Protocol) kliensnek hívják, ha orosz nyelvre fordítják - távoli asztali protokoll. Ezzel a protokollal a terminálkapcsolati szolgáltatást futtató távoli számítógépet vezérelheti. Az RDP-kliens a Windows XP rendszerben jelent meg, és továbbra is támogatott az operációs rendszer új verzióiban. Valószínűleg sokan nem is tudják, mi ez, de ennek az eszköznek a segítségével könnyedén csatlakozhat egy távoli számítógéphez és kezelheti azt. A cikkben részletesen elmondom, hogyan lehet csatlakozni egy távoli asztalhoz a helyi hálózaton. Ezért olvassa el a szöveget teljes egészében.

Felkészülés az RDP kliens használata előtt.

A legtöbb esetben az RDP klienst használják, amikor ugyanazon a helyi hálózaton dolgozik. Például ahhoz, hogy otthon csatlakozhassanak egyik számítógépről a másikra, ugyanahhoz az útválasztóhoz kell csatlakozniuk. Interneten keresztül is lehet csatlakozni távoli számítógéphez, de ez egy bonyolultabb konfigurációs módszer, azt hiszem, ezt a témát egy külön cikkben elemezzük.

A Remote Desktop Protocol protokollon keresztüli csatlakozáshoz először meg kell ismerni a távoli számítógép IP-címét. Általános szabály, hogy ha a számítógépen a hálózati kapcsolat automatikusan konfigurálva van, akkor az operációs rendszer minden újraindításakor az IP-címek megváltoznak. Ezért mindenekelőtt statikus címeket állítunk be a helyi hálózaton lévő összes eszköz számára. Először azonban meg kell néznie, milyen címeket kap automatikusan a számítógép. Ezért . Megírjuk az „ipconfig” parancsot, és megnézzük, melyiket: hálózati maszkot, alhálózati maszkot és átjárót kap a hálózati kártya automatikus beállításokkal.

Jegyzet! Alapértelmezés szerint minden útválasztón a hálózati maszk úgy néz ki, mint (192.168.0. vagy 192.168.1.), az összes sort a képernyőképen látható módon írjuk, és elmentjük a változtatásokat.

Ennyi, most statikus IP-címet állítottunk be a számítógépünkhöz, ezzel könnyen használhatjuk az RDP klienst.

Hogyan adhatunk engedélyt a távoli asztalhoz való csatlakozáshoz.

Miután kitaláltuk a számítógépek címét. Térjünk át a Remote Desktop Protocol szolgáltatás engedélyezésére. Ezeket a lépéseket azon a számítógépen kell végrehajtani, amelyhez csatlakozni kíván. A működéshez kövesse az alábbi lépéseket:

Minden előkészítő lépést elvégeztünk, hogy az RDP kliens nálunk pénzt kereshessen. Most folytassuk közvetlenül a csatlakozási folyamat megfontolásával.

RDP-n keresztül csatlakozunk egy távoli számítógéphez.

Az előző bekezdésekben foglalkoztunk azokkal a beállításokkal, amelyeket a távoli asztali protokollon keresztül működőképessé kell tenni. Most nézzük meg, hogyan kell csatlakozni.

Jegyzet! A szabványos Windows eszközt fogjuk használni. Ennek megfelelően nem kell letöltenünk semmilyen harmadik féltől származó segédprogramot, minden, amire szükségünk van, kéznél lesz.

A Remote Desktop Connection eszköz elindításához nyissa meg a "Start" - "Minden program" - "Kiegészítők - Windows" menüt. A megnyíló menüpontban elindítjuk az RDP klienst és egy "Számítógép" nevű mezőt látunk. Bele kell írni a távoli számítógép címét, pl. amelyiken beállítjuk a statikus IP-címet. A csatlakozás gombra kattintás után a program kérni fogja, hogy adja meg a „Bejelentkezés és jelszó” lehetőséget a távoli számítógéphez való csatlakozáshoz.

További beállításokat is megnyithat, ehhez nyissa meg a "Beállítások megjelenítése" elemet. Itt azonnal megadhatja a távoli számítógép felhasználóját, konfigurálhatja a helyi erőforrásokat, valamint a képernyő beállításait. De szerintem jobb, ha mindent alapból hagyunk, és elkezdünk egy távoli számítógépet kezelni.

RDP kliens - előnyei és hátrányai.

Hogy őszinte legyek, nem kell olyan gyakran használnom az RDP klienst, de néha egyszerűen szükséges. Saját magam számára a következő előnyöket azonosítottam:

- A távoli számítógéphez való csatlakozáshoz nem kell semmilyen programot keresnie és telepítenie. Mindent a Microsoft fejlesztői biztosítanak, és az eszközt beépítették az operációs rendszerbe;

- A Remote Desktop használatával teljes hozzáférést kaphat számítógépéhez. Ez lehetővé teszi, hogy bármilyen műveletet végrehajtson rajta;

- Korlátlan idejű hozzáférés egy távoli számítógéphez.

Ezzel a pluszok véget érnek, térjünk át a segédprogram használatának mínuszaira:

- A program csak a helyi hálózaton működik megfelelően, az interneten keresztüli kapcsolat létrehozásához be kell lépnie az útválasztó beállításaiba a port továbbításához, ami sok felhasználó számára problémát jelent;

- Ha VPN-t használ, akkor ahhoz, hogy RDP-kliens segítségével csatlakozzon egy távoli számítógéphez, jó internetsebességre van szüksége, különben diavetítést fog nézni;

- A program minimális funkciókészlettel rendelkezik, és nincs beépített fájlkezelője, így nincs mód a fájlok átvitelére;

Foglaljuk össze.

Ma áttekintettük a Windows RDP-kliensét. Ez az eszköz a számítógéphez való távoli csatlakozáshoz alternatívának tekinthető a harmadik féltől származó programok, például, de az RDP valószínűleg nem tudja teljesen helyettesíteni őket. Mivel a beépített eszköz még csak nem is rendelkezik minden szükséges funkciókészlettel, amely a távelérési programokra jellemző. A munka sebessége sok kívánnivalót hagy maga után, de tökéletes olyan esetekben, amikor nincs lehetőség és idő más programok keresésére és telepítésére, és sürgősen hozzá kell férnie egy távoli számítógéphez.

Sok távelérési munkamenetet használó felhasználónak gyakran van kérdése az RDP-port megváltoztatásával kapcsolatban. Most nézzük meg a legegyszerűbb megoldásokat, és jelöljünk meg néhány fő lépést a konfigurációs folyamatban.

Mire való az RDP protokoll?

Először néhány szó az RDP-ről. Ha megnézi a rövidítés dekódolását, megértheti a távoli hozzáférést

Egyszerűen fogalmazva, ez egy terminálkiszolgáló vagy munkaállomás-eszköz. A Windows beállításai (és a rendszer bármely verziója) olyan alapértelmezett beállításokat használnak, amelyek a legtöbb felhasználó számára megfelelőek. Néha azonban szükségessé válik ezek megváltoztatása.

Normál RDP port: meg kell változtatni?

Tehát a Windows módosításától függetlenül minden protokoll rendelkezik előre beállított értékkel. Ez az RDP 3389-es portja, amely kommunikációs munkamenet végrehajtására szolgál (egy terminál összekapcsolása távolikkal).

Mi az oka annak a helyzetnek, amikor a standard értéket módosítani kell? Először is csak a helyi számítógép biztonságával. Hiszen ha kitaláljuk, egy szabványos porttal elvileg minden támadó könnyen behatol a rendszerbe. Tehát most nézzük meg, hogyan változtathatjuk meg az alapértelmezett RDP-portot.

Beállítások módosítása a rendszerleíró adatbázisban

Azonnal megjegyezzük, hogy a változtatási eljárás kizárólag kézi módban történik, és magában a távoli elérési kliensben nem történik semmiféle visszaállítás vagy új paraméter beállítás.

Először a szabványos beállításjegyzék-szerkesztőt hívjuk meg a regedit paranccsal a Futtatás menüben (Win + R). Itt a HKLM ágra vagyunk kíváncsiak, amelyben le kell mennünk a partíciófán a terminálkiszolgáló könyvtárán keresztül az RDP-Tcp könyvtárba. A jobb oldali ablakban megtaláljuk a PortNumber kulcsot. Meg kell változtatnunk a jelentését.

Bemegyünk a szerkesztésbe, és ott látjuk a 00000D3D-t. Sokan azonnal tanácstalanok, hogy mi is ez. És ez csak a 3389 decimális szám hexadecimális ábrázolása. A port decimális formában történő megadásához használjuk a megfelelő megjelenítési karakterláncot az értékábrázoláshoz, majd adjuk meg a szükséges paramétert.

Ezt követően újraindítjuk a rendszert, és amikor megpróbálunk csatlakozni, megadunk egy új RDP portot. A csatlakozás másik módja az mstsc /v:ip_address:XXXX speciális parancs használata, ahol az XXXXX az új portszám. De ez még nem minden.

Windows tűzfalszabályok

Sajnos a Windows beépített tűzfala blokkolhatja az új portot. Tehát magának a tűzfalnak a beállításait kell módosítania.

A tűzfalbeállításokat speciális biztonsági beállításokkal hívjuk meg. Itt először válassza ki a bejövő kapcsolatokat, és kattintson az új szabály létrehozására szolgáló sorra. Most kiválasztjuk a port szabály létrehozásának elemét, majd beírjuk az értékét a TCP-re, majd engedélyezzük a kapcsolatot, a profil szekciót változatlanul hagyjuk és végül nevet adunk az új szabálynak, ami után a gombot megnyomva befejezzük. a beállításokat. Marad a kiszolgáló újraindítása, és csatlakozáskor adja meg az új RDP-portot kettősponttal elválasztva a megfelelő sorban. Elméletileg nem lehet gond.

RDP port továbbítás az útválasztón

Bizonyos esetekben, amikor vezeték nélküli kapcsolatot használnak a kábeles kapcsolat helyett, szükség lehet a porttovábbításra az útválasztón (routeren). Ebben nincs semmi nehéz.

Először is a rendszertulajdonságokban engedélyezzük és megadjuk az erre jogosult felhasználókat. Ezután a böngészőn keresztül belépünk az útválasztó beállítások menüjébe (192.168.1.1 vagy a végén 0,1 - minden az útválasztó modelljétől függ). A mezőben (ha a fő cím 1.1) célszerű a harmadiktól kezdve (1.3) a címet feltüntetni, a másodikhoz pedig beírni a címkiadás szabályát (1.2).

Ezután hálózati kapcsolatoknál a részletek nézetet használjuk, ahol meg kell nézni a részleteket, onnan másolni a fizikai MAC címet és beilleszteni a router beállításaiba.

Most a modem NAT-beállítások részében engedélyezze a kapcsolatot a szerverrel, adjon hozzá egy szabályt, és adja meg az XXXXX portot, amelyet a szabványos 3389-es RDP-portra kell továbbítani. Mentse el a változtatásokat, és indítsa újra az útválasztót (az új port újraindítás nélkül nem fogadható el). Ellenőrizheti a kapcsolatot néhány speciális webhelyen, például a ping.eu porttesztelési részben. Amint látja, minden egyszerű.

Végül vegye figyelembe, hogy a portértékek a következőképpen oszlanak meg:

- 0 - 1023 - portok alacsony szintű rendszerprogramokhoz;

- 1024 - 49151 - magáncélra kiosztott kikötők;

- 49152 - 65535 - dinamikus privát portok.

Általában sok felhasználó általában a lista harmadik tartományából választja az RDP-portokat a problémák elkerülése érdekében. Mindazonáltal a szakemberek és a szakértők is javasolják ezen értékek használatát a hangolás során, mivel a legtöbb feladatra alkalmasak.

Ami pontosan ezt az eljárást illeti, főleg csak Wi-Fi kapcsolat esetén alkalmazzák. Amint már látható, normál vezetékes kapcsolat esetén ez nem szükséges: csak módosítsa a rendszerleíró kulcsok értékeit, és adjon hozzá szabályokat a porthoz a tűzfalban.

A Network Layer Security (SSL) RDP-t sajnos nem alkalmazzák széles körben a rendszergazdák, akik a terminálkapcsolatokat más módon kívánják biztonságossá tenni. Talán ez a módszer nyilvánvaló összetettségének köszönhető, de ez nem így van, ebben az anyagban megvizsgáljuk, hogyan lehet egyszerűen és nehézség nélkül megszervezni az ilyen védelmet.

Milyen előnyökkel jár az RDP SSL-lel történő biztosítása? Először is, erős csatornatitkosítás, tanúsítvány alapú szerverhitelesítés és hálózati szintű felhasználói hitelesítés. Ez utóbbi szolgáltatás a Windows Server 2008-tól kezdve érhető el. A hálózati szintű hitelesítés javítja a terminálkiszolgáló biztonságát azáltal, hogy lehetővé teszi a hitelesítést a munkamenet megkezdése előtt.

A hálózati szintű hitelesítés a Távoli asztalhoz való csatlakozás és a bejelentkezési képernyő megjelenítése előtt történik, ami csökkenti a szerver terhelését, és nagymértékben megnöveli a behatolók és rosszindulatú programok elleni védelmet, valamint csökkenti a szolgáltatásmegtagadási támadások valószínűségét.

Az RDP SSL-el szembeni teljes kihasználásához az ügyfélszámítógépeken Windows XP SP3, Windows Vista vagy Windows 7 rendszert kell futtatni, és az RDP kliens 6.0-s vagy újabb verzióját kell használniuk.

A Windows Server 2003 SP1 és újabb verziók használatakor elérhető lesz az SSL (TLS 1.0) csatornatitkosítás és a szerverhitelesítés, az ügyfélszámítógépeknek az RDP kliens 5.2-es vagy újabb verziójával kell rendelkezniük.

Cikkünkben megfontoljuk egy Windows Server 2008 R2 alapú terminálkiszolgáló beállítását, azonban a Windows Server 2003-ra minden elmondott igaz lesz (kivéve a hiányzó funkciókat).

A megoldás sikeres megvalósításához hálózatának rendelkeznie kell egy működő hitelesítő hatósággal, amelynek konfigurációját figyelembe vettük. Ahhoz, hogy megbízzon a jelen CA által kiadott tanúsítványokban a terminálkiszolgálón, telepítenie kell a CA-tanúsítványt (vagy tanúsítványláncot) a .

Ezután kérjen egy szerver hitelesítési tanúsítványt a következő paraméterekkel:

Név – a terminálkiszolgáló teljes neve (pl. server.domain.com, ha a szerver a domain.com tartományhoz tartozik)

- Tanúsítvány típusa - Szerver hitelesítési tanúsítvány

- Állítsa be az opciót Hozzon létre egy új kulcskészletet

- CSP- Microsoft RSA Channel Cryptographic Provider.

- Jelölje be a négyzetet Jelölje meg a kulcsot exportálhatóként.

- Vállalati hitelesítésszolgáltató esetén jelölje be a négyzetet Használja a számítógép helyi tárhelyét a tanúsítványhoz. (Ez a lehetőség önálló CA-ban nem érhető el.)

Kérelmet küldjön a CA-nak, és telepítse a kiadott tanúsítványt. Ezt a tanúsítványt telepíteni kell a számítógép helyi tárolójába, különben a terminálszolgáltatások nem használhatják. Ennek ellenőrzéséhez futtassa a konzolt MMC (Start - Futtatás - mmc) és adjunk hozzá snap-ot Tanúsítványok(Fájl – Beépülő modul hozzáadása vagy eltávolítása) a számítógépfiókhoz.

A konzol gyökérben kattintson a gombra Nézet – Beállításokés állítsa be a nézet módot Rendezze a tanúsítványokat cél szerint. A kiállított igazolásnak a csoportban kell lennie Szerver hitelesítés.

Ha a tanúsítványt önálló (önálló) CA segítségével kapta meg (a hálózatnak nincs tartománystruktúrája), akkor az alapértelmezés szerint a felhasználói fiókok tárolójába kerül, és számos további lépést kell végrehajtania.

nyisd ki Internet Explorer – Internetbeállítások – Tartalom – Tanúsítványok, a kiállított tanúsítványt telepíteni kell az üzletben Személyes.

Végezzen exportot. Exportáláskor adja meg a következő beállításokat:

- Igen, exportálja a privát kulcsot

- A sikeres exportálás után törölje a privát kulcsot

Ezután törölje a tanúsítványt ebből az áruházból. egy pillanat alatt Tanúsítványok (helyi számítógép) Válasszon egy szakaszt Szerver hitelesítés, kattintson rá jobb gombbal Minden feladat – Importálásés importálja a tanúsítványt.

Most Adminisztráció – Távoli asztali szolgáltatások nyisd ki Távoli asztali munkamenet gazdagép konfigurációja(a Windows Server 2003 Felügyeleti eszközökben – Terminálszolgáltatások konfigurálása).

Válassza ki a kívánt kapcsolatot, és nyissa meg a tulajdonságait. Kattintson a legalsó gombra Választés válassza ki az előző lépésben kapott tanúsítványt (Windows Server 2003 esetén ez az ablak kicsit másképp néz ki).

A tanúsítvány kiválasztása után adja meg a többi tulajdonságot:

A tanúsítvány kiválasztása után adja meg a többi tulajdonságot:

- Biztonsági szint SSL

- Titkosítási szint Magas vagy FIPS-összeegyeztethető

- Jelölje be a négyzetet Csak a számítógépekről való csatlakozás engedélyezése...(Windows Server 2003 rendszeren nem érhető el)

Mentse el a megadott paramétereket, ezzel befejeződik a szerver beállítás.

Az ügyfélszámítógépen hozzon létre egy távoli asztali kapcsolatot, és címként használja a tanúsítványban megadott teljes képzésű kiszolgálónevet. Nyissa meg a kapcsolat tulajdonságait és a fület Kapcsolat - Szerver hitelesítés opció beállítása Figyelmeztet.

Annak érdekében, hogy ez a számítógép megbízzon a tanúsító hatóságunk által kiadott tanúsítványokban, ne felejtsen el telepíteni rá egy CA-tanúsítványt az áruházban Megbízható gyökértanúsító hatóságok.

Annak érdekében, hogy ez a számítógép megbízzon a tanúsító hatóságunk által kiadott tanúsítványokban, ne felejtsen el telepíteni rá egy CA-tanúsítványt az áruházban Megbízható gyökértanúsító hatóságok.

Windows 7 rendszeren (az RDP-ügyfél 7-es verziójának használatakor) ezt a tanúsítványt telepíteni kell az áruházban számítógépes fiók, ehhez importálja a snap segítségével Tanúsítványok (helyi számítógép) az Ügyfélközpont-konzolon, ugyanúgy, ahogyan azt fent tettük. Ellenkező esetben a kapcsolat meghiúsul, és a következő hibaüzenet jelenik meg:

A CA-tanúsítvány telepítése után megpróbálhat csatlakozni, vegye figyelembe, hogy még az RDP-munkamenet létrehozása előtt is meg kell adnia egy felhasználónevet és jelszót. Ha a kapcsolat sikeres, ügyeljen az ablak címében található zárra, amely azt jelzi, hogy SSL-en keresztül dolgozik. Ha rákattint, megtekintheti a tanúsítvánnyal kapcsolatos információkat.

A CA-tanúsítvány telepítése után megpróbálhat csatlakozni, vegye figyelembe, hogy még az RDP-munkamenet létrehozása előtt is meg kell adnia egy felhasználónevet és jelszót. Ha a kapcsolat sikeres, ügyeljen az ablak címében található zárra, amely azt jelzi, hogy SSL-en keresztül dolgozik. Ha rákattint, megtekintheti a tanúsítvánnyal kapcsolatos információkat.

És végül egy csepp kátrány egy hordó mézben. A Windows Terminal Services nem tudja, hogyan kell hitelesíteni a csatlakozó ügyfeleket, ezért szükség esetén további biztonsági módszereket kell alkalmazni, például SSH alagutat vagy IPSec VPN-t.