Webseiten im Internet werden auf gehostet Webserver als textdateien. Auf den Seiten enthaltene Bilder, Sounds und andere Komponenten werden ebenfalls als separate Dateien auf dem Server abgelegt. Dateien von Seiten und deren Komponenten haben ihre eigenen Adressen (Bezeichner), die als einheitliche Ressourcenlokalisierer (URL - Uniformed Resource Locator) bezeichnet werden. Beispiel-URL:

Im Rest dieses Artikels finden Sie technische Details, aber es lohnt sich zu glauben, dass eine solche Lösung trotz der scheinbar heimtückischen Idee wirklich umgesetzt werden kann. Dies ist die Busleistung, und einzelne Laufwerke sind in der Praxis tatsächlich etwas langsamer. Es ist also nicht so langsam! Außerdem, wer hat gesagt, dass Sie auf jeden Fall die billigste Lösung verwenden sollten?

Wenn jemand das Ende nicht verdirbt und ein Band von guter Qualität verwendet, funktioniert dies jahrelang ohne den geringsten Fehler. Und wie bei der Leistung stellt sich heraus, dass billige und weit verbreitete Geräte ein Privileg und keine Notwendigkeit sind.

Die URL beginnt mit der Bezeichnung des Internetprotokolls, mit dem auf die Ressource zugegriffen wird. In diesem Fall ist HTTP das Hypertext-Übertragungsprotokoll. Ein Doppelpunkt und zwei Schrägstriche folgen dem Namen des Protokolls. Weiter ist der Name des Computers (www.mail.ru). Nach dem Computernamen folgt der vollständige Name der Datei mit der Ressource auf dem Server. Die Zeichen "/" trennen die Namen der Verzeichnisse, die Sie besuchen müssen, um an die Datei zu gelangen. Im unteren Fall wird die Seite auf dem Server in der Datei index.htm des Verzeichnisses chair806www.mail.ru gespeichert

Die Tatsache, dass Sie mit billiger Technologie Ergebnisse erzielen können, sollte Sie nicht stören. Es wurden auch Änderungen vorgenommen, um die maximale Kabellänge von einigen zehn Zentimetern auf zehn Meter zu erhöhen. In den meisten Fällen ist es wichtig, dass die Geräte untereinander über ihre Fähigkeiten „klar kommen“. Daher sollte alles effizient und zuverlässig funktionieren. In komplexeren Fällen erfordert dies einen Moment des Nachdenkens, was jedoch normalerweise nicht sehr wichtig ist, zumal die meisten modernen Geräte automatisch die richtige Terminologie ermitteln können.

Beispiel-URL: Hier ist die URL des Bildes, das sich auf einer der Portal-Webseiten befindet: HTTP Hypertext Transfer Protocol (HyperText Übertragungsprotokoll) Zugriffspfad auf die Datei mit dem Webdokument auf dem angegebenen GIF-Computer

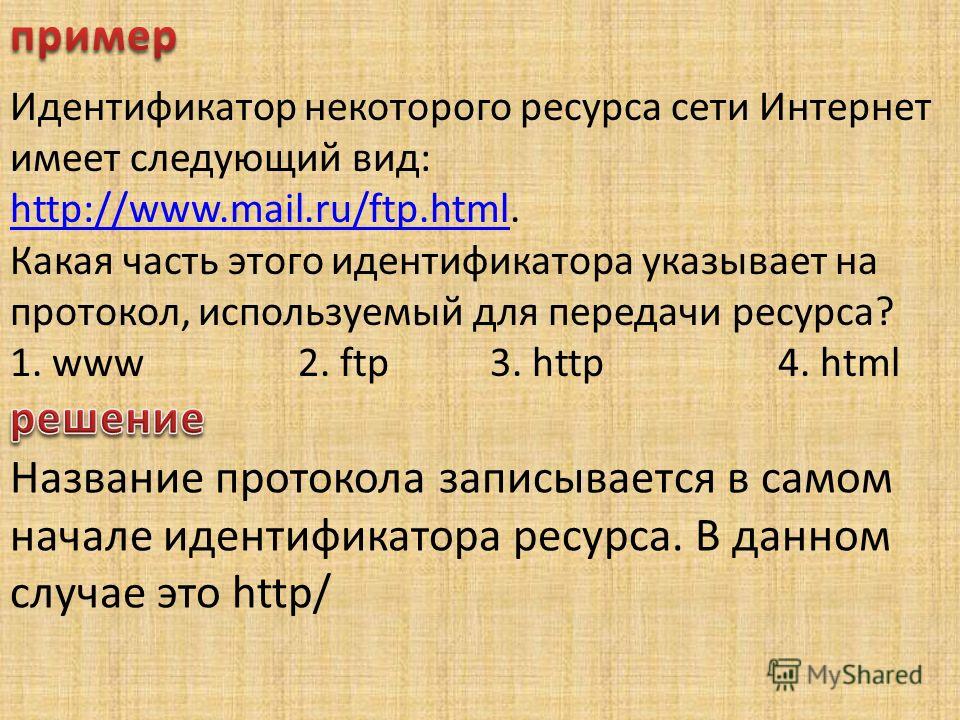

Der Bezeichner einer Internetressource hat die folgende Form: Welcher Teil dieses Bezeichners gibt das Protokoll an, das zum Übertragen der Ressource verwendet wird? 1. www2. ftp3. http4. html Der Name des Protokolls steht ganz am Anfang der Ressourcenkennung. In diesem Fall ist es http /

Die Busbreite beträgt 8 oder 16 Bit. Jedes Gerät am Bus muss eine eindeutige Kennung haben. Diese Kennung hat je nach Busbreite 3 oder 4 Bit. Die Kennung wird normalerweise über einen Jumper am Gerät festgelegt. Bei Hot-Swap-Laufwerken wird sie jedoch häufig nach Frame und nicht nach Gerät selbst aufgerufen.

Die einzige Quelle dieses Teils ist der Hersteller, der seinen Vorteil gegenüber dem Kunden perfekt versteht und dies in jedem Fall klar demonstriert. Eine andere Tatsache ist, dass fast alle Fälle von Schäden an solchen Kabeln solche sind, bei denen der Benutzer sehr bemüht war, Gewalt anstelle des Verstandes anzuwenden. Externe Anschlüsse sind selbst von Profis nicht steuerbar. Eine andere Möglichkeit, tatsächliche Bedürfnisse zu vermitteln, ist oft nicht möglich. Dies ist der Reiz von fast jedem Standard, der bereits mehrere Jahrzehnte alt ist.

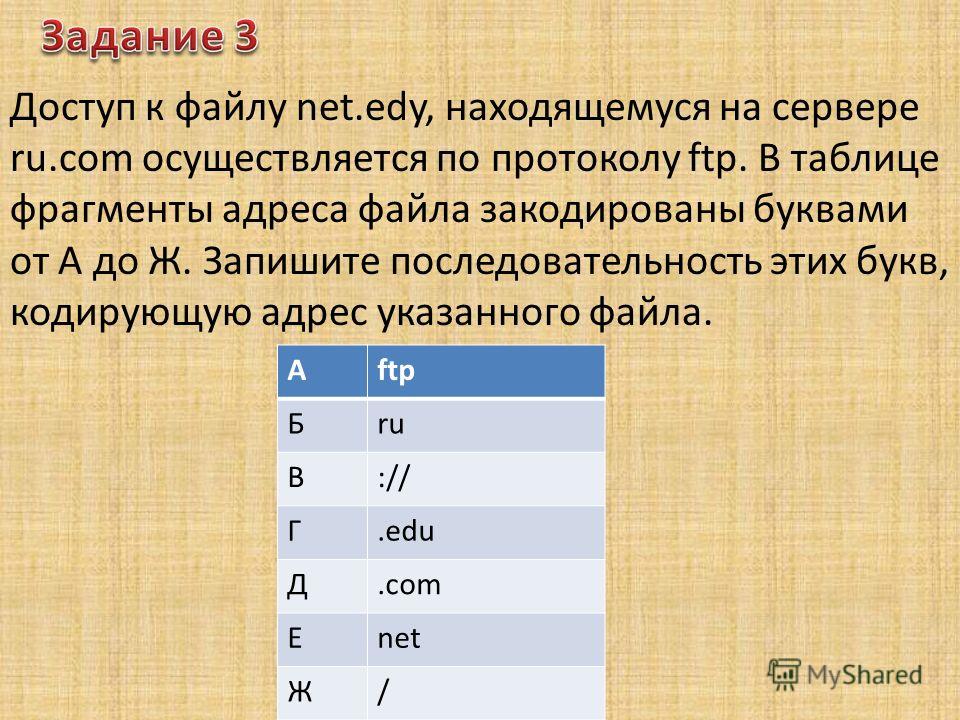

Der Zugriff auf die Datei net.edu auf dem ru.com-Server erfolgt über das FTP-Protokoll. In der Tabelle sind Fragmente der Dateiadresse mit Buchstaben von A bis G codiert. Notieren Sie sich die Folge dieser Buchstaben, die die Adresse der angegebenen Datei codiert. AFtp Bru Â: // G.eduÂ.com ÂNet / Der Name der Ressource beginnt mit dem Namen des Protokolls, in diesem Fall ist es ftp (Buchstabe A). Der Protokollname muss durch einen Doppelpunkt und zwei Schrägstriche (B) vom Servernamen getrennt werden. Servername - ru.com wird mit den Buchstaben B und D codiert. Nach dem Servernamen folgt ein Schrägstrich (G), der ihn vom Dateinamen (E, D) trennt. Also der Ressourcenname ftp://ru.com/net/edu

In Anbetracht dessen, was auf den Bus gesendet wird, können wir sagen, dass jede Kommunikationssequenz aus der Adresse des Empfängers, Befehlen für ihn und einem Datensatz besteht. Der Empfänger interpretiert den Befehl und implementiert ihn. Jedes Gerät kann mit einem anderen Gerät kommunizieren, wenn es dies für erforderlich hält. Im Konfliktfall wird ein Gerät mit einer niedrigeren Identifikationsnummer bevorzugt. Seit vielen Jahren und ohne besondere Vorbehalte.

Zum Beispiel umfasst die Schreiboperation auch Daten zur Schreibberechtigung des Schreibpuffers, zur Notwendigkeit, das Abschreibmedium zu löschen, oder zur Wahrscheinlichkeit, dass die aufgezeichneten Daten bald wieder gelesen werden. Jede gezielte Antwort enthält Informationen, die den Status der Operation vervollständigen und aufzeigen, ob die Ausführung erfolgreich war.

Der Bezeichner einer Internetressource hat die folgende Form: Welcher Teil dieses Bezeichners gibt das Protokoll an, das zum Übertragen der Ressource verwendet wird?

Der Zugriff auf die net.edy-Datei auf dem ru.com-Server erfolgt über das FTP-Protokoll. In der Tabelle sind Fragmente der Dateiadresse mit Buchstaben von A bis G codiert. Notieren Sie sich die Folge dieser Buchstaben, die die Adresse der angegebenen Datei codiert. Аftp Bru В: // G.edu Д.com Еnet Ж /

Neben bekannten Datenträgern, Bändern und Scannern gibt es Erfindungen wie Prozessoren, Platten und Objektspeichergeräte. Unter dem höchsten Niveau sind berühmt dateisysteme und Partitionsfunktionen. Eine andere Klasse ist der Einheitenklassentreiber. Der Klassentreiber ist für die Vorbereitung der Daten für einen bestimmten Gerätetyp verantwortlich. Ein Beispiel wäre ein Bandlaufwerktreiber oder ein Plattencontroller. Infolgedessen werden alle Datenträger auf dieselbe Weise verarbeitet. Nur die Interaktion des Klassencontrollers mit dem Gerät ist unterschiedlich.

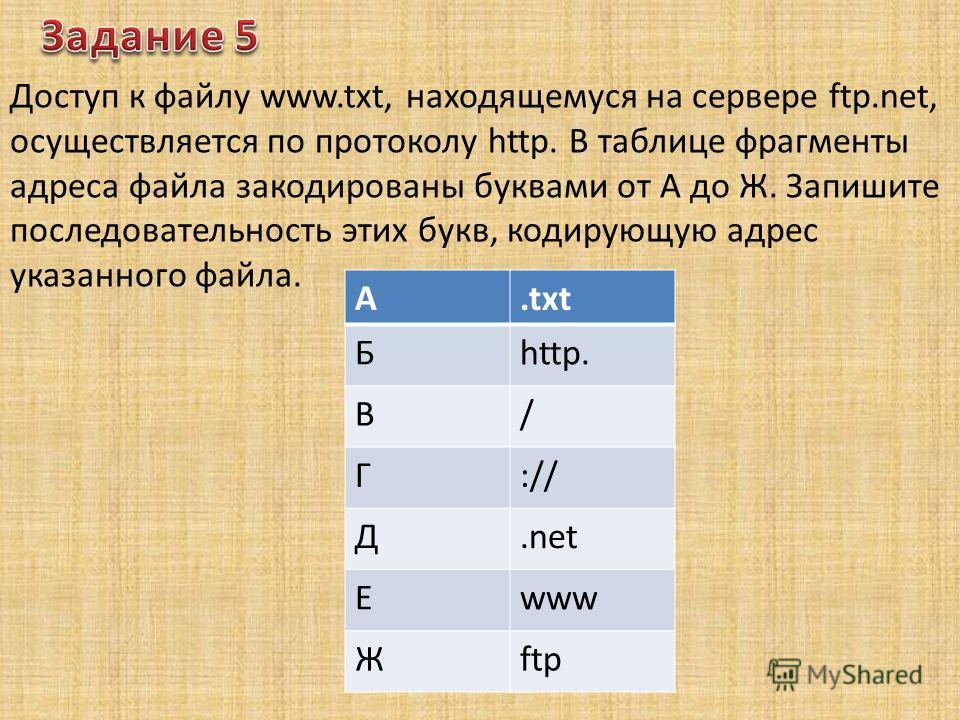

Der Zugriff auf die text.net-Datei auf dem Server erfolgt über das http-Protokoll. In der Tabelle sind Fragmente der Dateianschrift mit Buchstaben von A bis G codiert. Notieren Sie sich die Reihenfolge dieser Buchstaben, die die Adresse der angegebenen Datei codieren

Der Zugriff auf die Datei auf dem ftp.net-Server erfolgt über das http-Protokoll. In der Tabelle sind Fragmente der Dateiadresse mit Buchstaben von A bis G codiert. Notieren Sie sich die Folge dieser Buchstaben, die die Adresse der angegebenen Datei codiert. A.txt Bhttp. H / G: // Ä.net Äwww Äftp

Die Portebene ist für die Kommunikation innerhalb des Standards verantwortlich. Der Treiber auf Portebene erhält einen Befehl zur Ausführung und gibt das Ergebnis je nach Situation ohne Verbindung zurück, stellt die Anforderung in eine Warteschlange oder stellt eine Verbindung zum Gerät mithilfe des vom Gerätelieferanten bereitgestellten Miniport-Treibers her.

Der Miniport-Treiber ist nicht für die Kommunikation mit dem Gerät verantwortlich. Dadurch erhält das Gerät Daten aus der „Bestellung“ des Fahrers. Die Vorbereitung und Bestellung dieser Bestellung dauert eine Mikrosekunde. Daher wartet der Treiber nicht auf eine Antwort, sondern stellt lediglich einen Hardware-Interrupt-Mechanismus bereit, um ihn zu benachrichtigen, dass die Daten bereits vorbereitet wurden.

Test "Internet, Netzwerkadressierung"

Zweck. Testen Sie das Wissen über Konzepte zum Thema, Elemente von Adressen von Internet-Ressourcen.

Bewertungskriterien: Markieren Sie "5" - von 14 bis 15 richtigen Antworten; markiere "4" - von 11 bis 13 richtige Antworten; markiere "3" - 9 bis 10 richtige Antworten.Schlüssel

№ das Problem

Lesen Sie die Anweisungen sorgfältig durch, bevor Sie den Test durchführen.

Die Daten werden gesendet und können nach der Übertragung den Stapel mit allen Ebenen des Stapels erweitern. Die höchste Ebene gibt dem Benutzer das, was er verlangt. Dieser Treiber weist jedoch eine sehr schwerwiegende Einschränkung auf: Die maximale Warteschlangenlänge beträgt 254 Positionen. In der Praxis funktioniert es nicht, alle mit 254 Pufferpositionen zu bedienen.

Natürlich muss all dies konfiguriert werden und am anderen Ende des Kabels ein Gerät, das mit Ihnen sprechen möchte. Obwohl der traditionelle Name des Clients und des Servers sinnvoll erscheint, sollte die häufig verwendete Nomenklatur erwähnt werden, um Missverständnisse zu vermeiden.

Aufgaben ist ein einmaliger Test, der aus fünfzehn Fragen besteht: Informations- und Kommunikationstechnologie der Arbeit in einem Computernetzwerk.

Die maximale Bearbeitungszeit für den Test beträgt 20 Minuten.

Das Kriterium für die endgültige Bewertung ist die Anzahl der richtigen Antworten.

Die maximal mögliche Punktzahl beträgt 15.

Bei normalen Anwendungen ist der Computer der Initiator, und das Ziel ist eine Art Speicher. Was dieser Speicher ist, kann später in diesem Artikel besprochen werden. Wenn der auf dem Computer ausgeführte Initiator die Adresse und den Namen kennt, stellt er eine Verbindung zum Ziel her und teilt dem System mit, dass er das Gerät verbinden konnte. Darüber hinaus ist die Information, dass das Laufwerk oder das Bandlaufwerk nicht direkt angeschlossen ist, nicht leicht zu finden. Das System kümmert sich wirklich nicht um die Art des Kabels, zumindest solange alles richtig funktioniert.

Eine Verbindung kann mit dem gesamten Netzwerkverkehr hergestellt werden, auch über ein Modem oder drahtloses Netzwerkund kann mit einer dedizierten Glasfaserschnittstelle konfiguriert werden. Es ist interessant, die an der Kommunikation beteiligten Geräte zu nennen. Dies bedeutet, dass sich das Gerät möglicherweise am anderen Ende des kurzen Kabels befindet, es kann sich jedoch auch im benachbarten Serverraum, in einer anderen Stadt oder auf einem anderen Kontinent befinden. Für die eigentliche Kommunikation verwendet jeder Teilnehmer einen eindeutigen Namen.

Für jede Aufgabe im Test gibt es Antworten von 1 bis 4, von denen nur eine richtig ist.

Für jede richtige Antwort im Test erhält der Teilnehmer 1 Punkt, falsche Antworten werden nicht berücksichtigt.

Fragen

1. Ein Computer, der ständig mit dem Netzwerk verbunden ist:

host-Computer (Host)

anbieter

server

domain

2. Software, die eine Vielzahl von Netzwerkinformationsdiensten bedient:

grundlegende Software

serverprogramm

client-Programm

der Browser

3. Internet-Server mit Dateiarchiven ermöglichen:

Kopieren Sie die erforderlichen Dateien.

E-Mail erhalten

Nehmen Sie an Telefonkonferenzen teil.

Videokonferenzen abhalten.

4. Web-page hat eine Erweiterung:

5. Die gebräuchlichste Methode, im Internet nach Informationen zu suchen, ist die Verwendung von:

Hilfesysteme

Hyperlink

Suchmaschinen;

Nachschlagewerke.

6. Das globale Computernetz ist:

informationssystem mit Hyperlinks;

viele Computer, die über Informationsübertragungskanäle miteinander verbunden sind und sich in denselben Räumlichkeiten, Gebäuden befinden;

eine Kombination von Hostcomputern und Dateiservern;

eine Reihe von lokalen Netzwerken und Computern, die sich über große Entfernungen befinden und über Kommunikationskanäle zu einem einzigen System verbunden sind.

7. Hyperlinks auf einer Webseite können einen Übergang ...

auf jede Webseite eines Internet-Servers;

auf jede Webseite innerhalb dieser Domain;

zu jeder Webseite dieses Servers;

innerhalb der angegebenen Webseite;

auf den Webserver der obersten Ebene.

8. Die Kennung einer Internetressource hat die folgende Form: http://www.ftp.ru/index.html.Welcher Teil dieser Kennung gibt das Protokoll an, das zum Übertragen der Ressource verwendet wird?

1) www;

2) ftp;

3) http;

4) HTML.

9.Wählen Sie aus der bereitgestellten Liste.IPAdresse:- 193.126.7.29 34.89.45 1.256.34.21 edurm .ru

10. Email (E-Mail) ermöglicht das Versenden von ...

nur Nachrichten

videobild;

nachrichten und angehängte Dateien;

nur Dateien.

11. WWW -das...

World Wild Web;

World Wide Web;

Wild West World

Wir waren gut.

12. Ein Modem, das Informationen mit einer Geschwindigkeit von 28800 Bit / s überträgt, kann zwei Textseiten (3600 Byte) innerhalb ...

1 Tag

1 Stunde

1 Sekunde

1 minuten

13. Wenn eine Adresse angegeben ist e-Mail in internet [E-Mail geschützt], dann der Name des Inhabers der E-Mail-Adresse ...

int.glasnet.ru;

benutzername;

glasnet.ru.

EZBGDVZHA;

EBZGZHAVD;

JAVEZBGD;

EZZHAVBGD.

15. Petja schrieb die IP-Adresse des Schulservers auf ein Blatt Papier und steckte sie in seine Jackentasche. Petinas Mutter wusch versehentlich ihre Jacke mit einer Notiz. Nach dem Waschen fand Petja vier Fetzen mit Fragmenten einer IP-Adresse in seiner Tasche. Diese Fragmente sind durch die Buchstaben A, B, C und D gekennzeichnet. Stellen Sie die IP-Adresse wieder her. Geben Sie in der Antwort die Buchstabenfolge an, die die Fragmente in der der IP-Adresse entsprechenden Reihenfolge angibt.

VABG;

ABVG;

GABB;