A francia elnök elleni hekkertámadás mögött a Kreml áll.

A május 5-én megjelent The Insider szerint az Emmanuel Macron és munkatársai közötti feltört levelezés sokféle levélből kiderült, amelyeket egy Georgy Petrovich Roshka nevű felhasználó megváltoztatott - ezt bizonyítják a levelek metaadatai.

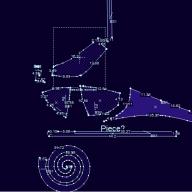

Azok a dokumentumok, amelyekben a The Insider megtalálta Georgy Roshka nyomait (és közülük legalább 9 van), Macron központjának pénzügyi dokumentumai, itt található az egyik:

(a nagyításhoz kattintson a képre)

A dokumentum valódi szerzője, ugyanazon metaadatok alapján ítélve, Macron székházának pénztárnoka - Cedric O (ez nem rövidítés, hanem a teljes név). De aztán a dokumentumot megváltoztatta egy bizonyos Georgy Roshka. Egy Georgy Petrovich Roshka nevű férfi az Evrika CJSC-nél dolgozik, amely számítógépeket és szoftvereket gyárt, és amelynek fő ügyfelei az orosz kormányzati szervek, köztük a Honvédelmi Minisztérium és a különleges szolgálatok.

Például köztudott, hogy az Evrika CJSC engedélyeket kapott az FSB-től az államtitok védelmét szolgáló tevékenységek végzésére, és szerződéseket is teljesített a Honvédelmi Minisztériumnál dolgozó NPO Kvant JSC-vel. A "Quant" -t nevezik a legfontosabb közvetítőnek a Honvédelmi Minisztérium és a hackerek között, és ez az interakció legalább 2009 óta tart.

Georgy Roshka programozó, aki speciális konferenciákon vett részt, például a "Párhuzamos számítástechnika" -ra, amelyre 2014-ben került sor Rostov-on-Don-ban. A közzétételkor Roshka nem válaszolt a The Insider kérésére.

Emlékeztetünk arra, hogy tegnap, május 5-én a WikiLeaks internetes portál közzétette a francia elnökjelölt, Emmanuel Macron és kísérete feltört levelezésének több százezer e-mailből, fényképből és mellékletből álló, 2017. április 24-ig tartó linkjét. A tömb mérete körülbelül 9 GB.

Macron csapata arról számolt be, hogy a dokumentumokat néhány héttel ezelőtt szerezték meg, amikor az "Előre!" Egyes képviselőinek személyes és munkahelyi postafiókjait feltörték. és megjegyezte, hogy a valódi levelek és dokumentumok mellett hamisítványok is vannak a tömbben.

Korábban a japán Trend Micro vállalat megerősítette, hogy a Macron erőforrásaival szembeni kibertámadás mögött a Pawn Storm orosz hackercsoport, más néven Fancy Bear és APT28 áll (amelyet a központ még februárban rögzített). Ugyanez a csoport korábban számos kibertámadást hajtott végre más nyugati országokban, köztük az Egyesült Államokban, ahol a feltört Demokrata Párt leveleit is átadták a WikiLeaksnek terjesztésre az elnökválasztás előtt.

Emlékezzünk vissza, hogy a WikiLeaks alapítója Julian Assange, aki a Russia Today tévécsatorna műsoráról is ismert.

Ne feledje, hogy korábban az információbiztonság területén számos független vállalat függetlenül megerősítette a Fancy Bear / APT28 kapcsolatát az orosz hatóságokkal (beleértve a Google szakértőit \u200b\u200bis). Az egyik első a Trend Micro volt, amely felfedezett egy hatalmas hackercsoportot, amelynek speciális támadási stílusa volt, a Zálogvihar nevet. A vállalat képes volt megállapítani, hogy ugyanazt a csoportot alkalmazták mind az orosz ellenzék, mind az amerikai szerverek elleni támadásban (később ezt számos más cég is megerősítette). A Trend Micro szakértője a The Insider interjújában részletesebben beszélt ezekről a támadásokról.

Korábban az orosz hackereket már felfigyelték arra, hogy az elrendezett tömbökben a valódi dokumentumokat hamisítványok tarkítják. Ez történt például akkor, amikor Soros György kirakta a Nyílt Társadalom Alapítvány masszívumait, ahol valódi iratokkal együtt durván hamisított dokumentumokat helyeztek el, amelyek azt a benyomást keltették, hogy Alekszej Navalnij pénzt kap az alapítványtól.

A titkosszolgálatok titkos adatainak közzétételével foglalkozó azt mondta, hogy az "Előre!" Mozgalom francia elnökjelöltjének székházától kapott levelek metaadatában. A hackerek által előző nap leleplezett Emmanuel felvételeket talált az "Eureka" orosz vállalat egyik alkalmazottjának adataival.

"A vállalkozó alkalmazottjának neve kilencszer szerepel a kiszivárgott xls_cendric.rar archívumban" - közölte a szervezet a Twitteren.

Az üzenethez egy dátummal ellátott táblázat képernyőképe tartozik. A név megjelenik benne:. A következő bejegyzésben a WikiLeaks idézi azt a cikket

A ZAO Evrika információs megoldások szállítója és számítógépes gyártója; a vállalat két engedélyt kapott Oroszország Szövetségi Biztonsági Szolgálatától, amelyek feljogosítják az államtitkok védelme területén végzett tevékenységek végzésére.

„A társaság tevékenységének kiemelt irányai a komplex információs rendszerek fejlesztése és létrehozása, vállalati hálózati megoldások, számítógépes berendezések gyártása. A társaság rendszeres ügyfelei az Állami Vámbizottság, a GUIN, a szentpétervári főigazgatóság, a szentpétervári KUGI "- idézi a WikiLeaks, az" Eureka "sajtószolgálatának üzenete.

Május 5-én este a francia elnöki poszt egyik fő versenyzője, Emmanuel Macron bejelentette, hogy számítógépes feltörés áldozata lett. Különösen ellopták a politikus összes e-mailjében szereplő információkat. Összesen körülbelül 9 GB Macronra vonatkozó adat került fel az internetre az EMLEAKS nevű profilba.

Másnap a francia elnöki választási kampányellenőrző bizottság felszólította a médiát, hogy ne tegyék közzé a hackertámadás következtében ismertté vált információkat.

„A bizottság elnöke felhívja a média figyelmét a felelősségtudatra, amelyet bizonyítaniuk kell, mivel a szavazatok szabad kifejezése és a szavazás hitelessége veszélyben van. Így azt követeli a médiától és különösen az internetes oldalaiktól, hogy ne tegyék közzé ezen adatok tartalmát, emlékeztetve arra, hogy a hamis információk terjesztését törvények indíthatják ”- áll a bizottság közleményében.

Franciaország jelenlegi elnöke viszont azt mondta, hogy ez a hackelés nem marad válasz nélkül.

„Tudtuk, hogy az elnökválasztási kampány során hasonló kockázatok merülnek fel, mivel ez más helyeken már megtörtént. Semmi sem marad megválaszolatlanul ”- hangsúlyozta az államfő.

Ne feledje, hogy a WikiLeakset korábban azzal vádolták, hogy kapcsolatban áll Oroszországgal. 2016 októberében az ország magas beosztású tisztségviselőire hivatkozva elmondta, hogy az Egyesült Államokban megindult a vizsgálat a WikiLeaks által Oroszországtól kapott információk gyanúja miatt.

"Ahogy a WikiLeaks továbbra is közzéteszi Hillary Clinton volt amerikai elnökjelölt kampányelnökének e-mailjeit, az amerikai tisztviselők szerint újabb bizonyítékok gyűlnek össze arról, hogy Oroszország a WikiLeaks-et eszközként használja üzenetek és egyéb ellopott információk közzétételére" - mondta a forrás.

Ugyanakkor az amerikai hírszerző tisztviselők megkezdték az FSB és a WikiLeaks közötti kapcsolatok hivatalos vizsgálatát. Az adatok tanulmányozása során bizalmukat fejezték ki, hogy az orosz különleges szolgálatok állnak a kiszivárogtatások mögött. A WikiLeaks nem adott választ ezekre az állításokra.

2017 januárjában a Guccifer néven ismert román hacker, Marcel Lazar, aki beismerte Clinton levelének feltörését, kétségeit fejezte ki az előző amerikai elnök adminisztrációjának Oroszország elleni vádjával kapcsolatban Moszkva részvételével kibertámadásokban.

Különböző országok kiberbiztonsági szervezeteinek tucatjai, amelyek tanulmányozták a Fancy Bear és a Cozy Bear hackercsoportok tevékenységét, bebizonyították, hogy e közösségek képviselői Oroszország nagyvárosaiból működnek, oroszul beszélnek, orosz munkaidőn dolgoznak, és külföldön támadják meg a célpontokat (Clinton, Macron, néhány európai politikus és újságíró, NATO-objektumok, célok Ukrajnában stb.).

És most bebizonyosodott a GRU-ban való részvételük.

Csütörtökön a francia kormány Információbiztonsági Igazgatósága közölte, hogy nem azonosított "orosz nyomot" az Emmanuel Macron elleni kibertámadásban. Vlagyimir Putyin kissé homályosabban beszélt, előző nap azt mondta, hogy ha orosz hackerek voltak, akkor biztosan nem kapcsolódtak az államhoz. Azonban, mint a The Insider megtudta, azok, akik feltörték Macronot, a legközvetlenebb kapcsolatban álltak az állammal - ők az orosz fegyveres erők fő hírszerző igazgatóságának jelenlegi alkalmazottai voltak.

Május elején a The Insider azt írta, hogy Georgy Petrovich Rosca nevét megtalálták Emmanuel Macron francia elnök feltört leveleinek metaadatai. Akkor a The Insider még nem sokat tudott róla, például arról, hogy a CJSC Evrika alkalmazottjaként részt vett a PAVT-2014 információs technológiákról szóló konferencián, és hogy az Evrika szorosan együttműködik a Honvédelmi Minisztériummal. Azt is meg lehetett tudni, hogy Szergej Zaicev, aki az Orosz Föderáció Védelmi Minisztériumának Különleges Fejlesztési Központjában dolgozik, Roszkával (szintén az Eureka nevében) utazott a konferenciára, és hogy ez a központ alkalmazókat toboroz akik szakmailag járatosak a programozásban és a kriptográfiában.

Evrika hivatalosan azt mondta az Insider újságíróinak, hogy Roshka soha nem dolgozott a cégnél, és senki sem ment el a nevében a PAVT-2014 konferenciára. Evrika arról is beszámolt, hogy "nyílt forrásokban" olyan információk találhatók, amelyek szerint Roshka is részt vett a PAVT konferencián 2016-ban és 2017-ben, de "más státusban". Milyen státuszban és milyen nyílt forrásokat nem tudott megmagyarázni az Eureka (az interneten végzett keresés során nem tárták fel Roshka későbbi konferenciákon való részvételének nyomait, sőt más említés sem történt róla). Az Insider megpróbálta megszerezni ezeket az információkat a konferencia szervezőitől - és ekkor kezdődtek a furcsaságok.

Különleges célú konferencia

A konferencia egyik kulcsszervezője, Leonid Sokolinsky, a PAVT Programozási Bizottságának társelnöke (a SUSU Rendszerprogramozási Osztályának vezetője) azt mondta a The Insider-nek, hogy nem tudott adatokat szolgáltatni a konferencia résztvevőiről 2016-ban és 2017-ben, mivel voltak ilyenek. "Az adatbázis meghibásodása, amelynek következtében a lemezeket rendezetlenül adták ki, és az információkat nem őrizték meg." Elmondása szerint a hiba abból adódott, hogy a tárolórendszer régi volt. Megjegyezte azt is, hogy „az utcáról bárki” feliratkozhat a konferenciára, és azt, hogy honnan jön, semmilyen módon nem ellenőrzik.

Nos, úgy tűnik, hogy a bennfentesnek éppen nem volt szerencséje. De minden esetre a kiadvány a konferencia másik társszervezőjéhez - Vladimir Voevodinhoz, a Moszkvai Állami Egyetem szuperszámítógépek és kvantuminformatika tanszékének vezetőjéhez - fordult, és váratlanul egészen más választ adott: megvan a résztvevők listája, de nem adhatja meg a személyes adatok nyilvánosságra hozataláról szóló döntés miatt ... Arra a kérdésre, hogy 2014-ben miért tették fel nyíltan ezt a listát a weboldalra, Voevodin azt válaszolta, hogy „a személyes adatokat komolyabban kezdték kezelni”.

A résztvevők regisztrációjával kapcsolatban Voevodin azt válaszolta, hogy akik pályázatot kívánnak benyújtani, akkor „megvizsgálják a munkát, írnak egy recenziót, kiválasztják a legerősebbeket. Ha elfogadják, akkor egy személy beszél. " Ugyanakkor elmondása szerint senki nem ellenőrzi, hogy a résztvevő melyik szervezetből származik: „A szervezethez intézett kérés nincs megírva, hogy szerintük az intézet ilyen és olyan munkát mutatott be, amelyet ilyen és ilyen személy írt alá. . A szervezők csak a munka tudományos összetevőjét és a konferencia témának való megfelelését vizsgálják. "

Minden rendben lenne, de Roshka nem adott elő jelentést a konferencián, és a konferencia előadóinak száma érezhetően alacsonyabb volt, mint a résztvevők száma. És nem úgy nézett ki, hogy az utcáról érkező embereket beengedték a rendezvényre. Különösen a résztvevők listáján szerepelt a katonai személyzet. Például Ivan Kirin, Andrej Kuznyecov és Oleg Skvorcov a 71330 katonai egységből regisztráltak. A nyílt forrásokból származó információk alapján ez a katonai egység az elektronikus hírszerzésre, a rádió lehallgatására és a visszafejtésre szakosodott. Alekszandr Pechkurov és Kirill Fedotov pedig az 51952. számú katonai egységtől regisztrálták az orosz FSB 16. központjának rádióhallgatását. Ezenkívül a konferencián részt vett az FSUE alárendelt FSUE "Kvant" kutatóintézet három alkalmazottja, akiket még 2015-ben elkaptak a kapcsolatok a hackerekkel.

Hogyan történt, hogy a hírszerző tisztek nyíltan a saját nevükön regisztráltak magukat? Vlagyimir Voevodin a The Insider-nek elmondta, hogy "maguk a résztvevők gondoskodnak a titoktartásról, minden felelősség rájuk hárul".

De a fő kérdésre nem sikerült megválaszolni - ki Rosca és milyen státuszban jelent meg a későbbi konferenciákon? Ennek megismerése érdekében a The Insider leveleket küldött a 2014. évi PAWT konferencia minden résztvevőjének, amelyben arra kérték őket, hogy küldjék el a 2016. és 2017. évi résztvevők listáját. És az egyik címzett mindkét dokumentumot elküldte.

2016-ban Georgy Roshka nevével szemben ott volt a „26165. számú katonai egység, szakember”.

A GRU különleges szolgálatának 85. fő központja, más néven a 26165. számú katonai egység a rejtjelezésre szakosodott.

Hackerek GRU

A GRU különleges szolgálatának 85. főközpontjának volt vezetőjét, Szergej Gizunovot a GRU vezetőjének, Igor Sergun rejtélyes halála után az előrejelzések szerint az ő helyére léphetik, de ő csak az új vezető - Igor - helyettese lett. Korobov. Gizunov és Korobov egyaránt az Egyesült Államok szankciói alatt állnak "az Egyesült Államokban a demokrácia aláásására irányuló akciók" kapcsán - vagyis pontosan a hackertámadások kapcsán. De ha Korobov pusztán a GRU vezetőjeként került szankciók alá, akkor Gizunov nagyon közvetlen kapcsolatban állhatott a kiber támadásokkal - kriptográfiai szakember, aki számos tudományos munkával rendelkezik ebben a témában. A különleges szolgálat 85. fő központja Moszkvában, a Komsomolsky Prospekt (20) címmel foglalkozott ugyanezzel a témával. Nyilvánvalóan ennek a történelmi épületnek (az I. Sándor alatt épült egykori Hamovnicski laktanyának) volt a szolgálata. Georgy Roshka.

Szergej Zaicev, aki az Eureka nevében szintén Roszkával utazott a PAVT-2014-be, majd az Orosz Föderáció Védelmi Minisztériumának Különleges Fejlesztési Központjának alkalmazottjaként jelent meg, 2016-ban és 2017-ben nem jelenik meg a a résztvevők listája. De ez a furcsa: ha 2016-ban Roscát egy katonai egységtől vették nyilvántartásba, akkor 2017-ben "a Stratégiai Kutatóközpont kutatójaként" szerepelnek. Valószínűleg ez a Honvédelmi Minisztérium ugyanazon Speciális Fejlesztési Központjára vonatkozik (nehéz elképzelni, hogy Roshka hirtelen munkát kapott Kudrinnál). De nem zárható ki, hogy ez az álláspont csak fedezék volt: csak fel kellett tenni valamit a kérdőívbe. De miért mutatkozott be Roshka 2014-ben az Eureka vállalat alkalmazottjaként - ez is fedezet volt? Vagy mégis van valami köze hozzá?

"Eureka" és a hackergyár

„Ezúton tájékoztatjuk Önt, hogy Georgy Petrovich Roshka az 2003.01.01-től2017.10.10-ig tartó időszakban az EUREKA CJSC INN 7827008143-nál nem működött állandó jelleggel, és nem kötöttek vele polgári jogi szerződéseket. Georgy Petrovich Roshka sem található a képzési központ hallgatóinak listáján, valamint a domain.eureca.ru e-mail címek adatbázisában ”.

A válasz valódiságát nem lehet ellenőrizni. De különösen az Eureka képzőközpont érdekelt. Formálisan "informatikai tanfolyamokat" vezet. De a The Insider céggel jól ismerő források (akik névtelenséget kértek) azt mondták, hogy ugyanaz a "képzési központ", az "Eureka", többek között a jövőbeni hackereket képzi a hírszerző tisztek körében.

Az "Eureka" oktatóközpont osztálya

Az orosz védelmi minisztérium nem tagadja a számítógépes csapatok jelenlétét, de természetesen nem jelentik, hogy pontosan hol vannak a hackerek kiképző gyárai. Talán a Moszkovszkij prospektus 118 egyike ezeknek a helyeknek.

Kíváncsi, hogy amint a "Városi szkenner" projektet sikerült kideríteni, az "Evrika" három tulajdonostársa, Alexander Kinal ez év februárjában egy lakást vett egy szentpétervári Kamenny-sziget elit házában a a 2. Berezovaya sikátor, 19. A bennfentes, akiről már írtam erről a legendás házról, amelyben Vlagyimir Putyin legközelebbi köre lakik, köztük dzsúdóbarátja, Arkagyij Rotenberg, Vlagyimir Kozsin volt elnökvezető, az Ozero szövetkezet néhány tagja (Nyikolaj Samamov, Jurij Kovalcsuk, Szergej Fursenko és Viktor Mjacsin), valamint a Malisevszkaja bűnöző csoport volt vezetője, Gennagyij Petrov. Petrov 478,7 négyzetméter alapterületű lakása volt (becsült költsége körülbelül 9 millió dollár), írja a Municipal Scanner, és az Evrika társtulajdonosa vásárolta meg.

A tagadás szakasza

Kíváncsi, hogy Vlagyimir Putyin tagadja, hogy a hackerek Oroszországhoz fűződő kapcsolata már nem annyira kategorikus, szerintük egyszerűen orosz hazafiak lehetnek, akik államtól függetlenül járnak el:

„Az államközi kapcsolatok háttere ebben az esetben is fontos, mert a hackerek szabad emberek, akárcsak a művészek: jó hangulatúak, reggel felkeltek és képfestéssel voltak elfoglalva. Ugyanígy a hackerek is. Ma felébredtek, azt olvasták, hogy valami történik ott az államközi kapcsolatokban; ha hazafiasak, akkor - amint hiszik, helyesek - hozzájárulni kezdenek az Oroszországról rosszul beszélők elleni küzdelemhez. Talán? Elméletileg lehetséges. Állami szinten ezt soha nem tesszük, ez a legfontosabb, ez a legfontosabb. "

A "szabad művészekről" szóló történet nem véletlenül jelent meg. Különböző országok több tucat kiberbiztonsági szervezete, amelyek a Fancy Bear és a Cozy Bear néven ismert csoportok tevékenységét tanulmányozták, elegendő adatot gyűjtöttek annak jelzésére, hogy e két csoport képviselői Oroszország nagyvárosaiból működnek, oroszul beszélnek és orosz munkaidőn dolgoznak ( azon a napon pihennek, amelyek Oroszországban szabadnapok), és megtámadja azokat a célpontokat, amelyek érdekesek lehetnek az orosz kormány számára - külföldön egyaránt (Hillary Clinton, Emmanuel Macron, számos európai politikus és újságíró, a NATO katonai létesítményei, Ukrajna célpontjai és Grúzia stb.) Stb.) És az országon belül (ellenzékiek, újságírók, civil szervezetek alkalmazottai). Ma már nem lehet tagadni e két csoport hackereinek kapcsolatát Oroszországgal. De megpróbálhatja önálló tantárgyként bemutatni őket. Körülbelül ugyanúgy, mint a „Novorossiya milíciákat” független szereplőként képviselték.

Korábban ezt az indokolást csak közvetett bizonyítékok cáfolták meg (például az a tény, hogy a Fancy Bear és a Cozy Bear műveletekhez a szakértők szerint folyamatosan dolgozó nagy létszámú, jól képzett alkalmazottakra és komoly pénzügyi forrásokra volt szükség. " nem tudom megtenni). Most a GRU részvételét közvetlen bizonyítékok igazolták. Putyin mindent megpróbál elmagyarázni azzal, hogy „valaki egy USB flash meghajtót helyezett be valamilyen orosz állampolgár nevével” szintén valószínűleg senkit sem fog meggyőzni: Roszka neve soha nem került elő a hackerekkel vagy a GRU kapcsán (és, talán nem került volna a felszínre, ha nem lett volna ez a vizsgálat), ezért nem lehetett provokációra használni.

Készítette: Anastasia Kirilenko, Sergey Kanev, Iva Tsoi, Anna Begiashvili

Az Emmanuel Macron és munkatársai május 5-én közzétett, feltört levelezéséből kiderült, hogy számos levél megváltozott, amelyet egy Georgy Petrovich Roshka nevű felhasználó módosított a levelek metaadatai szerint - írja az oi5.ru az The Insider orosz weboldalra hivatkozva. Azok a dokumentumok, amelyekben az újságírók George Roshka nyomaira bukkantak (és legalább 6 ilyen van), Macron központjának pénzügyi dokumentumai, ezek egyike: A dokumentum valódi szerzője, ugyanazon metaadatok alapján ítélve, Macron pénztárnoka volt. központ - Cedric O (ez nem rövidítés, hanem teljes név). De aztán a dokumentumot megváltoztatta egy bizonyos Georgy Roshka. Egy Georgy Petrovich Roshka nevű férfi a számítógépeket és szoftvereket gyártó ZAO Evrikában dolgozik, amelynek fő ügyfelei az orosz kormányzati szervek, köztük a Honvédelmi Minisztérium és a különleges szolgálatok. A közzététel idején Rosca nem válaszolt a The Insider kérésére. Emlékeztetünk arra, hogy tegnap, május 5-én a WikiLeaks internetes portál közzétette a francia elnökjelölt, Emmanuel Macron és kísérete feltört levelezésének több százezer e-mailből, fényképből és mellékletből álló, 2017. április 24-ig tartó linkjét. A tömb mérete körülbelül 9 GB. Macron csapata arról számolt be, hogy a dokumentumokat néhány héttel ezelőtt szerezték meg, amikor az "Előre!" Egyes képviselőinek személyes és munkahelyi postafiókjait feltörték. és megjegyezte, hogy a valódi levelek és dokumentumok mellett hamisítványok is vannak a tömbben. Korábban a japán Trend Micro vállalat megerősítette, hogy a Macron erőforrásaival szembeni kibertámadás mögött a Pawn Storm orosz hackercsoport, más néven Fancy Bear és APT28 áll (amelyet a központ még februárban rögzített). Ugyanez a csoport korábban számos kibertámadást hajtott végre más nyugati országokban, köztük az Egyesült Államokban, ahol a feltört Demokrata Párt leveleit is átadták a WikiLeaksnek terjesztésre az elnökválasztás előtt. Ne feledje, hogy korábban az információbiztonság területén számos független vállalat függetlenül megerősítette a Fancy Bear / APT28 kapcsolatát az orosz hatóságokkal (beleértve a Google szakértőit \u200b\u200bis). Az egyik első a Trend Micro volt, amely felfedezett egy hatalmas támadási stílusú hackercsoportot, a Zálogvihar társaságot. A vállalat képes volt megállapítani, hogy ugyanazt a csoportot alkalmazták mind az orosz ellenzék, mind az amerikai szerverek elleni támadásban (ezt később számos más cég is megerősítette). A Trend Micro szakértője a The Insider interjújában részletesebben beszélt ezekről a támadásokról. Korábban az orosz hackereket már felfigyelték arra, hogy az elrendezett tömbökben a valódi dokumentumokat hamisítványok tarkítják. Ez történt például akkor, amikor Soros György kirakta az Open Society Foundation tömbjeit, ahol valódi aktákkal együtt durván hamisított dokumentumokat tettek közzé, amelyek azt a benyomást keltették, hogy Alekszej Navalnij pénzt kap az alapítványtól. © censor.net.ua

2017. május 5-én este a két francia elnökjelölt egyike, Emmanuel Macron másfél nappal a hatalmas döntő hackertámadás áldozata lett a választások döntő második fordulója előtt. Azonosítatlan személyek mintegy 9 GB dokumentumot tettek közzé a volt befektetési bankár és gazdasági miniszter kampányközpontjának postaládáiból.

Így a francia politikus a "politikai" csapkodások újabb áldozatává vált, amikor ismeretlen személyek szabad hozzáférés céljából terjesztették a politikusok bizalmas levelezését: az amerikai diplomaták diplomáciai posztjával kezdődött a Wikileaksen, aztán ott volt az USA Demokrata Pártja, az orosz miniszterelnök Dmitrij Medvegyev és más orosz politikusok, és most a francia elnökjelölt.

Nyilvánvaló, hogy a modern információs társadalomban a politikusoknak már nem lehet semmilyen titka a nyilvánosság előtt.

Meg kell jegyezni, hogy a dokumentumok kiszivárogtatása előtt Macron volt elnök pártfogoltját a szavazás egyértelmű vezetőjeként tartották számon, jelentősen megelőzve a jobboldali radikális jelölt Marine Le Pen-t, aki az Európai Unió elhagyását szorgalmazza, kemény intézkedéseket a migránsok ellen. , a globalizáció ellen és Franciaország nemzeti újjáélesztéséért a "Csináljuk, Franciaország megint nagyszerű!" A legfrissebb közvélemény-kutatások szerint Macron értékelése 62% volt. Az elmúlt 50 évben a választások előtti közvélemény-kutatások átlagosan 3,9% -kal különböztek a valós választási eredményektől.

Macron politikai mozgalma megerősítette a feltörést. „Mozgalom En Marche! Ma este hatalmas és összehangolt hackertámadás áldozata lett. ”- áll a hivatalos közleményben. "Különböző bennfentes információk gyorsan elterjedtek a közösségi médiában." A mozgalom szerint a dokumentumok egy politikai párt normális működését mutatják, de a közösségi média hamis dokumentumokkal keveri őket, amelyek "kételyeket és félretájékoztatást" vetnek.

Választás előtti számvitel

A Digital Forensic Research Lab brit kutatócég képviselői úgy vélik, hogy a dokumentumok kezdeti terjesztését és a #MacronLeaks hashtaget ultr jobboldali amerikai nacionalisták hajtották végre, majd a hullámot a Marine Le Pen francia támogatóinak kulcsfontosságú magja vette fel. . Szakértők szerint az első hashtag megjelent tweetelte Jack Posobiec amerikai aktivista (ő maga beszél amely linkeket vett a 4chan / pol / ágából, és csak hashtaggel állt elő). Twitterének elemzéséből kiderül, hogy Jack eredetileg a #MacronGate hashtaget használta. A statisztikák szerint az amerikai felhasználók a legaktívabban terjesztették a hírt az első szakaszban.

A francia belügyminiszter óvatosságra intette a francia médiaújságírókat, hogy legyenek körültekintőek az En Marche! Bizalmas levelezéséből származó részletek közzétételekor, mert pontosan egy nappal a hivatalos választási nap előtt megtiltották minden olyan információ közzétételét, amely befolyásolhatja a szavazás eredményét. szavazás kezdődik. Az ilyen információk közzététele büntetőügyek intézményéhez vezethet - mondta a miniszter. Ez a tilalom az utolsó szavazóhelyiségek zárásáig marad érvényben, GMT vasárnap 18:00 óráig.

Az En Marche hivatalos alkalmazása! tegnap, helyi idő szerint 23: 56-kor, négy perccel a tilalom hatálybalépése előtt.

A feltörés részletes vizsgálatát még nem nyújtották be. Vitaly Kremez, a Flashpoint amerikai információbiztonsági vállalat kutatási igazgatója elmondta, hogy a helyzet áttekintése rámutat a híres kiberkémkedésre szakosodott APT28 (Fancy Bear) hackercsoport munkájára.

Cremez elmondta, hogy az APT28 áprilisban számos olyan domain nevet regisztrált, amelyek hasonlóak az En Marche hivatalos szervereinek nevéhez! Ide tartozik az onedrive-en-marche.fr és a mail-en-marche.fr. Ezek a domainek felhasználhatók adathalász e-mailek célzására és rosszindulatú programok telepítésére olyan számítógépekre, amelyekből az En Marche levelező szervereit feltörő hitelesítő adatok eltávolíthatók! Cremez úgy véli, hogy ez egy tágabb megközelítés és komoly erőfeszítés, mint amit a hackerek mutattak az amerikai választási kampányba való beavatkozásuk során.

Áprilisban a Trend Micro szakértői elmondták, hogy az En Marche! márciusban ugyanaz a hackercsoport hajtotta végre, amely feltörte az Egyesült Államok Demokratikus Párt, vagyis az APT28 (Fancy Bear) hackercsoport levelezőszervereit.