Soțul tău a întârziat la serviciu? Miroase a parfumul tău? Ai fost intim de mult timp? A încetat să aibă grijă de tine și să mai dea semne de atenție? Poate avea o amantă. Unele soții se descurcă prinde trădătorul mort de drepturi. Dar, în cele mai multe cazuri, soțul infidel își acoperă cu pricepere urmele. Dacă supravegherea directă nu este posibilă sau nu a dat rezultate, puteți asculta telefonul mobil al soțului dumneavoastră.

Aproape toți folosim un telefon mobil în fiecare zi. Părinții cumpără telefoane mobile pentru copiii lor, astfel încât copilul să fie în permanență în contact în caz de urgență. Adulții folosesc în mod activ mobilul în comunicarea personală și de afaceri. El este mereu cu tine, oriunde și oricând.

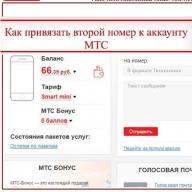

Astăzi, cele mai populare dispozitive sunt smartphone-urile. Acesta este un gadget foarte convenabil, multifuncțional. Smartphone-urile suportă comunicații celulare, navigare GPS, internet wireless, sute de aplicații mobile pentru diverse scopuri. Dacă vrei să asculți telefonul soțului tău, atunci ai nevoie de o aplicație specială.

Ce este acest program?

Software-ul special pentru dispozitive mobile are funcții de urmărire a activității abonatului, detectarea locației acestuia, monitorizarea operațiunilor. Spyware-ul este instalat direct pe telefonul mobil. Odată activat, nu afectează funcționarea dispozitivului. Astfel, este posibil să controlezi comunicațiile soțului. Utilizatorul nu va ști că activitatea sa este atacată.

Folosind serviciul, aveți acces nelimitat la:

- ascultarea convorbirilor telefonice;

- interceptarea apelurilor primite și efectuate;

- urmărirea locației pe hartă;

- schimbul de date și corespondența mobilă a soțului/soției.

Serviciul nostru de ascultare a apelurilor este disponibil oriunde în lume. După activarea aplicației, vi se oferă 12 ore de testare gratuită a programului. Acest timp este uneori suficient pentru a le confirma suspiciunile cu privire la infidelitatea soțului ei.

Resursa oferă complet anonimatul și confidențialitateași un nivel ridicat de securitate a informațiilor. Accesul limitat la datele contului se realizează printr-o parolă personală. Profilul creat este conținut pe un site special care acceptă versiuni staționare și mobile. Adică, interceptarea telefonului soțului se realizează prin internet. Deci, soțul dvs. mobil și mobil trebuie să fie online.

Instalarea aplicației

Cum instalez interceptarea telefonului pe telefonul soțului meu? Trebuie să obțineți acces fizic la telefonul mobil al soțului dvs. Dar este mai bine să faci acest lucru fără știrea lui, altfel toate jocurile de spionaj se vor duce la gunoi. Este suficient să descărcați și să instalați spyware printr-un serviciu special. Urmând instrucțiunile, veți finaliza rapid activarea. După aceea, puteți de la distanță:

- afla cu cine comunica sotul;

- unde stă;

- ce instituții vizitează;

- care se află în cercul lui.

Instalează un spion mobil pe telefonul soțului tău și calmează-ți suspiciunile!

Ca și în cazul legendei triangulației, amestecarea atentă a ficțiunii cu doze bine măsurate de adevăr poate produce un amestec cu aspect credibil. Cel mai fermecător lucru va fi că nici un specialist onest și obiectiv nu va spune „asta complet prostii". Un astfel de hibrid de adevăr și ficțiune poate fi difuzat chiar și la televizor, însoțit de interviuri cu reprezentanți ai operatorilor de telecomunicații de top. "Este adevărat că compania dumneavoastră cooperează cu servicii speciale, transmițându-le informații despre apelurile și conversațiile abonaților?" , va întreba drăguța prezentatoare. „Lucrăm în condițiile legii și acordăm asistența necesară în soluționarea infracțiunilor”, va spune un reprezentant al companiei. Iar omul obișnuit va auzi ceea ce a vrut să audă: „Da! Tot ce se spune în emisiune este adevărat! Poți să pornești microfonul și să mă asculți cu urechea!

Acum să încercăm să ne dăm seama singuri.

Principalele postulate ale legendei interceptării cu urechea:

- V orice echipamentele mobile au oferit inițial posibilitatea de a furniza informații despre locația exactă a abonatului (exact la contoare), înregistrarea și ascultarea conversațiilor, și chiar și când telefonul mobil este oprit (sublinierea mea, citat din primul link).

- Aceste caracteristici pot fi activate de agențiile de informații sau de „hackeri” bine pregătiți

- Utilizatorul telefonului nu poate detecta chiar faptul de a asculta

- Prezența acestei posibilități este confirmată de citatele de pe buzele experților în securitatea informațiilor, ale reprezentanților serviciilor speciale și ale organizațiilor guvernamentale.

Imaginează-ți că o astfel de oportunitate există cu adevărat și că ai devenit obiectul ascultării. Microfonul telefonului tău preia conversațiile și telefonul le transmite...

Aici începe distracția. Cum și unde transmite telefonul conversațiile interceptate? Nici autorii articolelor despre ascultarea în fanteziile lor nu ajung la delirul de-a dreptul de genul „telefonul are un codec vocal alternativ care este folosit pentru a codifica vorbirea, iar apoi telefonul transmite fluxul primit pe o frecvență secretă printr-o antenă separată, fără a utiliza stații de bază.”

De regulă, ei scriu că telefonul, fără știrea proprietarului, face un apel către un anumit număr, după care toți cei de cealaltă parte ascultă cu atenție și notează.

Vom rămâne la această versiune. Deci, telefonul tău, fără știrea ta, efectuează un apel (folosind funcții GSM standard) către un anumit număr și nu observi.

Acest lucru ridică o serie de întrebări incomode:

- De ce faptul unui apel activ nu este vizibil în interfața telefonului?

- Cât va dura bateria telefonului tău?

- ce să faci cu pickup-urile caracteristice de pe difuzoarele echipamentului radio din jur?

- apelul folosit pentru ascultare va fi vizibil în lista detaliată a apelurilor dvs.?

Trebuie să existe un răspuns la toate aceste întrebări, altfel un astfel de apel va trece neobservat timp de maximum câteva minute.

Potrivit paragrafului 1, ei scriu de obicei că serviciile speciale sau un operator de telefonie mobilă pot de la distanță instalați software-ul pe telefon, care va ascunde tot. Cu toate acestea, în prezent, nu există o astfel de modalitate de a transfera conținut activ pe telefon care să funcționeze cu orice telefon și cartelă SIM. Software-ul SIM-Toolkit necesită carduri SIM adecvate și nu poate controla comportamentul telefonului astfel încât să ascundă faptul apelului. Software-ul sub formă de aplicații Java speciale necesită suport Java în telefon (și articolele despre ascultare au apărut cu mult înainte de apariția MIDP 1.0), plus - API-ul nu le va permite să controleze telefonul suficient pentru a ascunde apelul și instalarea acestora. va necesita anumite manipulări din partea proprietarului telefonului (cel puțin - deschideți SMS-uri MMS/WAP-push sau instalați singur software-ul). Poate că situația este oarecum diferită cu aplicațiile pentru seria 40/60/80 OS sau alt sistem de operare pentru smartphone-uri. Dar smartphone-urile sunt departe de „toate telefoanele”.

Rămâne opțiunea de a schimba/înlocui de la distanță firmware-ul (firmware-ul) al telefonului. Funcționează cu orice telefon. Orice modele. Orice producători. În rețeaua oricăror operatori. La aceasta putem spune doar că are sens ca serviciile speciale care vor fi capabile de acest lucru să se reinformeze ca producători de telefoane mobile și să supraviețuiască fără efort de pe piața tuturor jucătorilor actuali :)

Punctul numărul 2 este trecut de obicei în tăcere. Cu toate acestea, uneori ei scriu că „interceptarea cu urechea poate fi calculată prin scăderea rapidă a încărcării bateriei”. Ceea ce este de obicei suficient pentru maxim 4 ore de convorbire continuă, după care telefonul moare. Cumva, nu prea potrivit pentru supravegherea ascunsă non-stop, nu?

Elementul numărul 3 este, de asemenea, fie trecut în tăcere, fie enumerat ca una dintre modalitățile de a observa ascultarea. Dar scuzați-mă, în timpul nostru, doar o persoană complet neobservată poate să nu știe despre legătura dintre pickup-urile de pe difuzoarele echipamentelor radio și funcționarea unui telefon mobil. Din nou, pentru secretă mod de a asculta, un astfel de „efect secundar” este complet inacceptabil.

Punctul numărul 4 sugerează că serviciile secrete sunt în concordanță cu operatorii de telefonie mobilă. Această coluziune presupune că:

- Operatorul nu are nimic împotriva faptului că canalele sale vocale sunt folosite pentru ascultare și nu primește nici un cent pentru ele. (Nu luăm în considerare opțiunea „servicii speciale plătesc pentru ascultător”, nu?)

- Operatorul exclude apelurile către numerele de servicii speciale din lista detaliată a apelurilor și din toate bazele de date interne (ok, acest lucru se poate face)

- Dacă ascultătorul se află în zona de acoperire a unei alte rețele (sau în roaming), operatorul suportă suplimentar costurile asociate cu roamingul și interconectarea.

- Această coluziune este valabilă cel puțin pentru toți operatorii din țara în care funcționează serviciile speciale în cauză.

Atentie, intrebare: care ar trebui să fie motivația operatorilor pentru ca aceștia să fie de acord cu o astfel de conspirație – mai mult, este o conspirație secretă?

Întrucât este secret, atunci opțiunea „a-l forța prin lege” nu este potrivită (legile sunt publicate). Deoarece coluziunea implică pierderi financiare semnificative din partea operatorilor, motivatorul trebuie să fie fie banii, fie teama. Frica dispare din motive evidente. Și banii... Vă puteți imagina serviciile secrete care plătesc operatorul pentru a modifica facturarea și costurile asociate cu ascultarea? :)

(Mică digresiune: am citit secțiunea „Interceptare legală” din documentația MSC a cel puțin trei producători. Peste tot era vorba doar de monitorizarea și înregistrarea apelurilor de la / către numere specificate, și nici un cuvânt despre mistica „activare a microfonului de la distanță”, „moduri de diagnosticare a telefonului” etc.)

Deci ce avem? Unele agenții de informații atotputernice, cu ajutorul unui personal de ingineri străluciți, dezvoltă o modalitate de a schimba de la distanță software-ul oricărui telefon (rețineți că îl dezvoltă singure - serviciile de informații ale unei alte țări nu le vor împărtăși evoluțiile). Mai mult, aceste servicii speciale sunt de acord cu toți operatorii de telefonie mobilă să ascundă faptul apelurilor către un număr secret aparținând serviciilor speciale. După aceea, schimbă software-ul telefonului tău și îl forțează să efectueze un apel către un număr secret. Cu riscul de a fi observați în fiecare secundă prin descărcarea rapidă a bateriei și interferența cu cel mai apropiat echipament radio, aceștia au posibilitatea să vă asculte aproximativ 4-5 ore (dacă le-ați jucat în mâini și ați preîncărcat telefonul). ), iar dacă doriți să utilizați GPRS, atunci aproape sigur vor trebui să întrerupă (rețelele și telefoanele rare permit suport paralel activ canalul vocal și activ sesiune GPRS).

Scuză-mă, dar merită jocul lumânarea?

Să aplicăm aparatul de ras Occam și să încercăm să luăm în considerare versiune alternativă. Să presupunem că ești un mafiot și ești urmărit. Prin hotărâre judecătorească, telefonul dvs. (numărul este ușor de recunoscut) este pus pe o interceptare „clasică” - având posibilitatea de a asculta apelurile pe care le efectuați sau le primiți. În plus, alte informații despre dvs. sunt obținute într-un mod diferit (poate nu complet legitime). Pentru a putea folosi aceste informații în instanță și pentru a nu „străluci” sursa/metoda lor de obținere, aceste informații sunt transmise ca „o înregistrare obținută de la telefon folosind mijloace speciale (nenumite)”. În plus, în timpul liber, reprezentanții serviciilor de securitate în interviuri (anonime) pot susține legenda ascultării prin telefonul mobil oprit - doar pentru „toată lumea se teme”.

Acum compară ambele opțiuni și întreabă-te - care dintre ele pare mai credibilă și (cel mai important) mai ușor de implementat?

Dacă încă nu sunteți convins, bărbierește din nou și luați în considerare relativa plauzibilitate a acestor opțiuni:

- Un jurnalist tânăr, dar ambițios, aude/citește că s-a făcut o arestare la nivel înalt pe baza unei „bug” instalate într-un telefon mobil. Dacă scrieți așa, atunci nota va fi plictisitoare și neinteresantă. Este mult mai interesant să scrieți despre Pornirea microfonului - atunci, pe lângă paragraful despre arestare în sine, va fi posibil să mai scrieți zece, pline cu prostii aproape științifice.

- Sunteți producător de „produse de securitate pentru comunicații mobile”. Tot felul de scramblere, scrambler suplimentare, capace de folie, carcase de plumb etc. Dar aici este problema - produsele tale sunt prost cumpărate. Clientul nu simte nevoia să plătească bani pentru invențiile tale. Tu iei inițiativa și pui o serie de articole în mass-media despre amenințarea neluzorie de a Porni microfonul... (aceasta este categoria în care pare să se încadreze primul link).

Da, aproape că am uitat - am promis să vă spun mai multe despre citate și link-uri către documente oficiale cu care se sprijină adesea această legendă. Să luăm articolul în limba engleză, linkul la care am dat chiar la începutul postării. Articolul este plin de citate. Nu voi analiza totul în detaliu, mă voi limita la primul.

Ce spune articolul: FBI pare să fi început să folosească o nouă formă de supraveghere electronică în anchetele penale: activarea de la distanță a microfonului unui telefon mobil [...]. Tehnica se numește „bucă ieșire” și a fost aprobată de Departamentul de Justiție al SUA. oficiali [...].Tehnica de supraveghere a ieșit la iveală într-un aviz publicat în această săptămână de judecătorul de district american Lewis Kaplan.se desfășoară în apropierea telefonului mobil al unui suspect. Opinia lui Kaplan spunea că tehnica de interceptare „a funcționat indiferent dacă telefonul era pornit sau oprit”.".

Dacă nu ești puternic în engleză, o să traduc. " FBI a început să folosească o nouă metodă de supraveghere: activarea de la distanță a microfonului unui telefon mobil. Metoda se numește „mobile bug” și este aprobată de cei mai înalți oficiali ai Departamentului de Justiție al SUA. Avizul judecătorului Lewis Kaplan, publicat în această săptămână, a adus metoda în atenția publicului. Judecătorul a luat o decizie. conform căreia utilizarea unui „bug mobil” este recunoscută ca legală, întrucât [...] . Judecătorul a mai remarcat că această metodă de interceptare funcționează indiferent dacă telefonul este pornit sau oprit.".

Acum să vedem ce spune cu adevărat această opinie: „Guvernul a solicitat un „bug itinerar”, adică interceptarea conversațiilor lui Ardito în locații care „nu erau practice” de precizat, așa cum este autorizat de 18 U.S.C. Secțiunea 2518(11)(a). Judecătorul Jones a admis cererea, autorizând interceptarea continuă la cele patru restaurante și instalarea unui dispozitiv de ascultare în telefonul celular al lui Ardito. Dispozitivul funcționa indiferent dacă telefonul era pornit sau oprit, interceptând conversațiile în raza sa de acțiune oriunde s-ar fi întâmplat.” (sublinierea mea).

Totul s-a dovedit a fi simplu. Judecătorul a aprobat instalarea unui dispozitiv de ascultare în telefonul mobil al suspectului. Nu există niciun cuvânt despre includerea de la distanță a microfoanelor. Mai jos, documentul citat menționează în mod explicit și „instalarea” și „scoaterea” ulterioară a unui dispozitiv de ascultare de pe telefonul mobil al altui suspect.

- nu doar un accesoriu al unei persoane active, de afaceri. Proprietarii au încredere în acest dispozitiv pentru conversații personale și de serviciu, sms-corespondență și comunicare folosind diverse mesagerie instant. Imaginile, videoclipurile și alte fișiere care nu sunt destinate privirilor indiscrete sunt stocate în memoria dispozitivului și pe un card flash. Prin urmare, este important să aveți grijă nu numai să nu vă pierdeți smartphone-ul sau să îl furați, ci și să protejați datele de pe acesta.

Cum fură spionii informații, la ce disfuncționalități să acorde atenție și cum să verifice telefonul pentru interceptări telefonice?

Cum este interceptarea telefoanelor mobile?

Pentru a verifica dacă ascultă, trebuie să știi cum se pot conecta atacatorii la el. Există trei moduri:

1. Escrocii vor instala software rău intenționat pe telefon. Datorită comunicațiilor fără fir și programelor speciale pentru hacking, un utilizator de aproape orice nivel poate folosi această metodă. Folosind anumite tipuri de viruși, infractorii pot fura și distruge datele personale ale proprietarului smartphone-ului și alte informații care sunt stocate pe telefon. Deci, sistemul de criptare poate fi schimbat de hackeri sau complet dezactivat. Un astfel de software poate fi introdus pe gadget:

- prin mesaje MMS;

- prin internet mobil;

- prin Bluetooth;

- prin conexiune Wi-Fi;

- când proprietarul conectează smartphone-ul la computer.

Programele hacker pot porni un microfon, iar criminalul va primi informații în timp ce se află pe o rază de 100 de metri de proprietarul telefonului.

2. Interceptarea telefoanelor folosind dispozitive mobile speciale. Astfel de sisteme constau de obicei dintr-un computer sau două telefoane cu modificări speciale. Unii li se pare că un astfel de echipament este ușor de operat și disponibil pentru aproape orice utilizator. Nu este adevarat. Doar un semnalist profesionist poate opera astfel de echipamente. Va trebui să plătiți până la câteva sute de mii de dolari pentru sistem.

3. Această metodă este cea mai scumpă. Pentru interceptări telefonice se folosesc complexe speciale, al căror preț începe de la câteva sute de mii de dolari. Un astfel de echipament este vândut semi-legal. Numai oamenii de semnalizare cu educație și experiență profesională îl pot servi. Această metodă este folosită pentru a asculta conversațiile altor persoane în timp real.

Valori de atingere a telefonului

Pentru a determina interceptarea, trebuie să acordați atenție următoarelor 7 detalii:

1. Smartphone-ul pare să „gâlgâie” în momentele în care se află lângă electronice -,. Interferența este naturală dacă utilizați dispozitivul în acest moment. Dar când telefonul este inactiv, există motive să te gândești.

2. Gadgetul se pornește și se oprește „independent”, se reînregistrează în Rețea. Dacă utilizatorul a instalat și configurat cu neatenție aplicații și programe neverificate, această situație este normală. În caz contrar, dispozitivul poate fi controlat fără știrea proprietarului.

3. Bateria nu ar trebui să se încălzească dacă telefonul nu a fost folosit o perioadă. Programele de rulare ascunse pot supraîncălzi bateria. Este posibil ca programul spion.

4. Interceptarea cablurilor este evidențiată de ecranul mobilului, care nu se stinge atunci când dispozitivul este oprit. Sau telefonul în sine nu se poate opri pentru o perioadă neobișnuit de lungă. Dar astfel de eșecuri pot fi rezultatul instalării software-ului fără licență și al altor erori software.

5. Bateria se epuizează mai repede decât de obicei. O scădere treptată a capacității bateriei după un an de utilizare a dispozitivului este norma. Probleme de acest gen cu noul telefon vorbesc despre microfonul inclus și înregistrarea continuă a conversațiilor.

6. Într-un smartphone care acceptă două cartele SIM, apare un operator necunoscut, semnat cu mai multe numere.

7. Ecoul sau trosnitul difuzorului în timpul unei conversații confirmă faptul de a asculta cu urechea.

Cum să știi dacă telefonul este interceptat?

Dacă anxietatea cu privire la posibilele interceptări telefonice cauzează disconfort, puteți solicita ajutor de la un operator de service. Cel mai probabil, compania de telefonie deține echipamentul pentru testarea liniei. Ar trebui să mergeți la poliție dacă există dovezi de activitate de spionaj.

Există și programe pentru smartphone-uri care ajută la a afla dacă conversația curentă este criptată sau disponibilă pentru intruși:

1. Verificarea telefonului pentru interceptări telefonice folosind EAGLE Security FREE. Programul analizează locația și identifică stațiile. O caracteristică utilă este studiul aplicațiilor care folosesc în mod ascuns camera și microfonul și capacitatea de a bloca accesul la .

2. Folosind Darshak, puteți detecta programe și aplicații care trimit mesaje text fără știrea utilizatorului.

Cea mai evidentă modalitate este interceptarea oficială de către stat.

În multe părți ale lumii, companiile de telefonie sunt obligate să ofere acces la liniile de interceptare autorităților competente. De exemplu, în Rusia, în practică, acest lucru se realizează din punct de vedere tehnic prin SORM - un sistem de mijloace tehnice pentru a asigura funcțiile activităților de căutare operațională.

Fiecare operator este obligat să instaleze un modul SORM integrat pe centrala sa.

Dacă operatorul de telecomunicații nu a instalat echipamente pe PBX-ul său pentru a asculta telefoanele tuturor utilizatorilor, licența sa în Rusia va fi anulată. Programe similare de interceptare totală funcționează în Kazahstan, Ucraina, SUA, Marea Britanie (Program de modernizare a interceptării, Tempora) și alte țări.

Venalitatea oficialilor guvernamentali și a ofițerilor de informații este binecunoscută tuturor. Dacă au acces la sistem în „modul Dumnezeu”, atunci, pentru taxa corespunzătoare, îl poți obține și tu. La fel ca în toate sistemele de stat, în SORM-ul rusesc există o mare mizerie și țesătură tipică rusească. Majoritatea specialiștilor tehnici sunt de fapt foarte slab calificați, ceea ce permite accesul neautorizat la sistem neobservat de serviciile speciale în sine.

Operatorii de telecomunicații nu controlează când și care dintre abonați sunt ascultați pe liniile SORM. Operatorul nu verifică în niciun fel dacă există o sancțiune judecătorească pentru interceptarea telefoanelor unui anumit utilizator.

„Dui un anumit dosar penal despre ancheta unui grup infracțional organizat, în care sunt trecute 10 numere. Trebuie să asculți pe cineva care nu are nimic de-a face cu această investigație. Doar terminați acest număr și spuneți că aveți informații operaționale că acesta este numărul unuia dintre liderii grupului infracțional”, spun oameni cunoscători de pe site-ul Agentura.ru.

Astfel, prin SORM poți asculta pe oricine din motive „legale”. Aceasta este o conexiune atât de sigură.

2. Ascultarea prin operator

Operatorii de telefonie mobilă se uită fără probleme la lista de apeluri și istoricul mișcărilor unui telefon mobil, care este înregistrat în diferite stații de bază în funcție de locația sa fizică. Pentru a obține înregistrări ale apelurilor, cum ar fi serviciile secrete, operatorul trebuie să se conecteze la sistemul SORM.

Nu are prea mult sens ca agențiile ruse de aplicare a legii să instaleze troieni, cu excepția cazului în care au nevoie de capacitatea de a activa microfonul smartphone-ului și de a înregistra, chiar dacă utilizatorul nu vorbește pe un telefon mobil. În alte cazuri, SORM face o treabă excelentă cu interceptările telefonice. Prin urmare, serviciile speciale rusești nu sunt foarte active în introducerea troienilor. Dar pentru uz informal, este instrumentul preferat al hackerilor.

Soțiile își spionează soții, oamenii de afaceri studiază activitățile concurenților. În Rusia, software-ul troian este utilizat pe scară largă pentru interceptarea cablurilor de către clienții privați.

Troianul este instalat pe un smartphone în diferite moduri: printr-o actualizare de software falsă, printr-un e-mail cu un atașament fals, printr-o vulnerabilitate în Android sau în software popular precum iTunes.

Noi vulnerabilități în programe sunt găsite literalmente în fiecare zi și apoi se închid foarte încet. De exemplu, troianul FinFisher a fost instalat printr-o vulnerabilitate din iTunes pe care Apple nu a închis-o din 2008 până în 2011. Prin această gaură, a fost posibil să se instaleze orice software în numele Apple pe computerul victimei.

Este posibil ca un astfel de troian să fie deja instalat pe smartphone-ul tău. Nu ți s-a părut că bateria smartphone-ului s-a descărcat recent puțin mai repede decât ar trebui?

6. Actualizare aplicație

În loc să instaleze un troian spyware special, un atacator poate face ceva și mai inteligent: alege o aplicație pe care o instalezi în mod voluntar pe smartphone-ul tău și apoi acordă-i autoritate deplină să acceseze apelurile telefonice, să înregistreze conversații și să transfere date pe un server la distanță.

De exemplu, poate fi un joc popular care este distribuit prin directoarele „stânga” ale aplicațiilor mobile. La prima vedere, un joc obișnuit, dar cu funcția de interceptare și înregistrare a conversațiilor. Foarte confortabil. Utilizatorul cu propriile mâini permite programului să acceseze Internetul, unde trimite fișiere cu conversații înregistrate.

Alternativ, funcționalitatea rău intenționată a aplicației poate fi adăugată ca actualizare.

7. Stație de bază falsă

Stația de bază falsă are un semnal mai puternic decât BS real. Din acest motiv, interceptează traficul abonaților și vă permite să manipulați datele de pe telefon. Se știe că stațiile de bază false sunt utilizate pe scară largă de agențiile de aplicare a legii din străinătate.

În SUA, un model BS fals numit StingRay este popular.

Și nu numai agențiile de aplicare a legii folosesc astfel de dispozitive. De exemplu, comercianții din China folosesc adesea BS fals pentru a trimite spam în vrac către telefoanele mobile care se află pe o rază de sute de metri în jur. În general, în China, producția de „faguri falși” este pusă în funcțiune, așa că nu este o problemă să găsești un dispozitiv similar în magazinele locale, asamblat literalmente pe genunchi.

8 Femtocell Hacking

Recent, unele companii folosesc femtocelule - stații celulare miniaturale de putere redusă care interceptează traficul de la telefoanele mobile aflate în raza de acțiune. O astfel de femtocelulă vă permite să înregistrați apelurile de la toți angajații companiei înainte de a redirecționa apelurile către stația de bază a operatorilor celulari.

În consecință, pentru a asculta un abonat, trebuie să vă instalați propria femtocelulă sau să piratați femtocelula originală a operatorului.

9. Complex mobil pentru interceptări de la distanță

În acest caz, antena radio este instalată aproape de abonat (funcționează la o distanță de până la 500 de metri). O antenă direcțională conectată la un computer interceptează toate semnalele telefonice, iar la sfârșitul lucrării este pur și simplu luată.

Spre deosebire de o femtocelulă necinstită sau un troian, aici atacatorul nu trebuie să-și facă griji că pătrunde în site și instalează femtocelula și apoi o va îndepărta (sau că va elimina troianul fără a lăsa o urmă a hack-ului).

Capacitățile computerelor moderne sunt suficiente pentru a înregistra un semnal GSM pe un număr mare de frecvențe, iar apoi pentru a sparge criptarea folosind tabele curcubeu (iată o descriere a tehnicii de la un cunoscut specialist în acest domeniu, Carsten Nohl).

Dacă purtați în mod voluntar un bug universal cu dvs., colectați automat un dosar extins despre dvs. Singura întrebare este cine va avea nevoie de acest dosar. Dar dacă este nevoie, îl poate obține fără prea multe dificultăți.

Înainte de a vă gândi, să zicem, cum să ascultați telefonul mobil al soției dvs., ar trebui să țineți cont de faptul că orice interferență în intimitatea unei persoane este complet ilegală. Și nu contează cine este el pentru tine: soție, soț, soră, mamă și așa mai departe. Prin urmare, dacă brusc te hotărăști serios să te ocupi de această problemă, ține cont că toate acțiunile pe care le întreprinzi sunt împotriva legii.

Cum să asculți legal un telefon mobil?

Răspunsul este simplu - în niciun caz. Doar organele de drept pot desfășura acțiuni pentru a asculta telefonul și numai cu o hotărâre judecătorească în acest sens. În acest caz, aceștia sunt asistați direct de operatorul de telefonie mobilă, care este obligat, potrivit deciziei, să acorde asistență maximă organelor de drept.

O persoană obișnuită nu va putea niciodată să folosească acest serviciu al operatorilor de telefonie mobilă. Cu excepția cazului în care găsiți pe cineva din forțele de ordine care este dispus să vă ajute cu această problemă.

Există și alte opțiuni pentru a asculta un telefon mobil?

În epoca noastră modernă, când, după cum se spune, progresul avansează cu salturi și limite, există multe moduri de a asculta un telefon mobil. Una dintre ele este utilizarea echipamentelor speciale. Pe baza acestei opțiuni, o persoană care trebuie să obțină anumite informații folosește echipamente speciale, de obicei foarte scumpe, datorită cărora semnalul de ieșire de la telefonul mobil al victimei este interceptat în drum spre baza operatorului de telefonie mobilă.

În ciuda faptului că această metodă este mai mult decât costisitoare, vă permite să ascultați fără a intra în contact cu victima.

MMS ciudat

Nu este un secret pentru nimeni că majoritatea agențiilor de detectivi angajează foști angajați ai serviciilor secrete. Uneori își dezvăluie secretele despre cum să asculte un telefon mobil. Această opțiune este posibilă datorită geniului programatorilor sau hackerilor. Pentru a folosi această metodă de ascultare, tot ce trebuie să știți este numărul de telefon al victimei. La imagine este atașat un program special de virus, care este trimis ca mesaj MMS obișnuit la un anumit număr. De îndată ce abonatul deschide mesajul pentru citire, programul troian este rapid activat în telefon și își începe lucrul.

Acum poți vorbi nu numai despre cum să asculți telefonul mobil al altcuiva. Acest virus vă permite să ascultați conversațiile care au loc în afara dispozitivului. Chiar dacă abonatul oprește smartphone-ul, ascultarea va continua.

Telefoane inteligente

Dacă vorbim despre ce fel de dispozitive de ascultare pentru telefoanele mobile există, atunci în primul rând aș dori să notez dispozitivul în sine.

Se știe cu siguranță că există anumite modele de smartphone-uri care au programe încorporate care permit nu numai să asculte convorbirile telefonice ale abonatului, ci și să citească toată corespondența SMS, precum și să asculte mediul înconjurător. Desigur, nu veți găsi astfel de dispozitive la vânzare gratuită.

Se știe că unele resurse de internet vând în mod activ dispozitive de ascultare și în special smartphone-urile descrise mai sus. Dacă aveți o idee să cumpărați un astfel de telefon pentru a-l oferi soției sau soției, atunci acordați o atenție deosebită unor astfel de oferte. În caz contrar, riscați să plătiți 30 de mii pentru un smartphone chinezesc obișnuit fără niciun program spion.

Ai încredere în site-urile de pe Internet?

Crezi sau nu, depinde de tine. De fapt, sursele care oferă ajutor pentru a decide cum să asculte telefonul mobil al altcuiva trebuie tratate cu precauție extremă. Dacă te uiți îndeaproape, costul oricărui echipament pentru interceptări telefonice este destul de mare. Aici vorbim nu numai despre telefoanele spion, ci și despre bug-uri și alte dispozitive.

Vi se poate cere să plătiți doar o fracțiune din cost. Dar o astfel de sumă este și foarte impresionantă, mai ales dacă ai în vedere faptul că sunt cel puțin o duzină ca tine.

Prin urmare, înainte de a vă grăbi cu capul înainte într-o aventură, achiziționând dispozitive super-ascultătoare, gândiți-vă bine dacă sunteți gata să aruncați o anumită sumă de bani la canal. Da, doar ia-l și aruncă-l! Nu? Atunci, poate, nu merită să încerci, cumpărând cine știe ce și cine știe de la cine?

Programe malware

De fapt, puteți instala manual un virus pe telefonul dvs. care vă va spiona și vă va trimite rapoarte despre informațiile primite. Pentru a înțelege cum să ascultați cu urechea la un telefon mobil folosind programe spion, veți avea nevoie de programul în sine și de acces la telefonul victimei.

Instalează prin Internet, activează și... ascultă totul și pe toată lumea. Adevărat, pentru aceasta trebuie să aveți software-ul în sine disponibil. Dar, din nou, fii atent, pentru că sunt o mulțime de oameni care câștigă bani „divorțând” utilizatorii din rețea.

De regulă, astfel de „meșteri” în toate culorile pictează farmecul acestui program. Ele oferă o opțiune absolut perfectă pentru a asculta telefonul mobil al victimei. Escrocii își justifică bunătatea prin faptul că, de exemplu, fiind odată înșelați de soția sau soțul lor iubit, se solidarizează și vor să ajute pe toți cei care se află într-o astfel de situație similară.

În plus, de regulă, se oferă o descriere detaliată a programului, se oferă instrucțiuni de utilizare, se oferă capturi de ecran detaliate ale ecranului și apoi se propune descărcarea fișierului de instalare în sine fie printr-un serviciu de găzduire a fișierelor plătit, fie prin trimiterea SMS la un număr scurt. Uneori, după descărcarea programului, veți găsi brusc cel mai simplu software pentru instalarea bluetooth, de exemplu.

În unele cazuri, programul se va descărca pe computer fără un fișier de instalare, pe care vi se va propune să îl cumpărați la un preț separat.

Fii atent

De fapt, atunci când decizi cum să asculți un telefon mobil, s-ar putea să te afli sub capotă. Pune-ți întrebarea: știi exact ce fișiere instalezi pe computer? Dar dacă conțin niște viruși troieni care ulterior îți vor fura informațiile personale?

Este bine dacă aveți o protecție antivirus excelentă pe computer. Dar se știe că unii utilizatori pur și simplu îl neglijează.

Efectuând acțiuni în mod deliberat ilegale, gândiți-vă la faptul că la întrebarea dacă pot asculta un telefon mobil care este de uz personal, este posibil să obțineți un răspuns afirmativ. Mă întreb cum te-ai simți într-o astfel de situație? Vei fi jignit și revoltat pentru că ești o persoană cinstită? Gândește-te bine, poate că nici persoana pe care o vei spiona nu face nimic imoral. Poate ai inteles gresit ceva?