Perkembangan ini memungkinkan Anda untuk mengonfigurasi pemblokiran selektif (membuka atau mengubah) direktori dan dokumen untuk pengguna (atau grup pengguna) yang berbeda.

Di sini Anda dapat bertanya - Bukankah lebih mudah untuk melakukannya dengan menetapkan peran yang diperlukan bagi pengguna??

Jawabannya adalah - tidak selalu. Seringkali, peran standar bersifat mubazir, dan selain menetapkan hak yang diperlukan bagi pengguna, mereka diberi wewenang tambahan yang tidak perlu. Selain itu, terkadang perlu membatasi kemampuan untuk mengedit dokumen yang telah diposting - tugas seperti itu tidak dapat diselesaikan dengan menggunakan alat standar.

Ekstensi ini memungkinkan Anda untuk melengkapi fungsionalitas peran konfigurasi standar dan, dalam mode pengguna, membatasi akses pengguna (atau grup) tertentu ke jenis objek sistem tertentu (dokumen atau direktori).

Misalnya, batasi akses ke dokumen untuk pengguna tertentu Pesanan pelanggan:

Mari kita buka formulir untuk mengatur hak akses:

Kami tertarik dengan daftar informasi Membatasi akses ke data:

Setelah ini, daftar pengaturan akan terbuka, buat yang baru:

Pada formulir pengaturan, pilih:

Sekarang upaya pengguna untuk membuka order tidak menghasilkan apa-apa:

Pembatasan tersebut tidak berlaku bagi pengguna dengan hak penuh.

Meskipun ada larangan akses ke pesanan, pengguna dapat melihat daftar pesanan tanpa masalah; pembatasan hanya berlaku untuk melihat bentuk dokumen tertentu.

Cara membuat pengguna dengan hak "Administrator" di 1C Accounting 8.3

Saat Anda meluncurkan basis informasi 1C Accounting 3.0 yang baru dibuat, bersih, dan kosong, jendela awalnya terlihat seperti ini. Program Akuntansi 1C dengan jelas menyarankan agar kita mulai bekerja dengan mengisi rincian organisasi kita.

Kami akan memulai proses bekerja dengan program Akuntansi 1C kami dengan membuat pengguna pertama.

Untuk melakukan ini, buka bagian "Administrasi" - "Pengaturan Pengguna dan Hak", ikuti hyperlink "Pengguna" dan klik tombol "Buat".

Mari tunjukkan nama pengguna kita (GlavAccount). Kami tidak akan melakukan perubahan lainnya. Jika perlu, Anda dapat mengubah kata sandi untuk pengguna ini, tetapi untuk saat ini kami akan melakukannya tanpa kata sandi tersebut. Klik tombol "Rekam".

Program 1C Accounting 8.3 mengatakan bahwa pengguna pertama akan secara otomatis ditambahkan ke grup "Administrator". Kami setuju dengan ini.

Pengguna kami telah dibuat. Jika kita mengklik tombol “Hak Akses”, kita akan melihat bahwa pengguna diberi profil “Administrator”.

Langkah-langkah ini harus dilakukan agar pengguna dengan hak administrator ini muncul di program 1C Accounting 8.3.

Pada prinsipnya, Anda dapat bekerja tanpa membuat pengguna. Namun beberapa prosedur regulasi dalam program 1C Accounting 8.3 kami dilakukan atas nama pengguna dengan hak penuh. Ketika pengguna tersebut tidak ada dalam program, situasi ambigu mungkin terjadi ketika sistem tidak dapat melakukan prosedur rutin tersebut. Oleh karena itu, disarankan untuk mulai bekerja dengan program 1C Accounting 8.3 dengan akun pengguna dengan hak akses “Administrator”.

Semua pengaturan hak pengguna yang akan kami buat dalam kerangka artikel ini terdapat di bagian 1C 8.3 "Administrasi" - "Pengaturan pengguna dan hak". Algoritme ini serupa di sebagian besar konfigurasi pada formulir terkelola. Program 1C Accounting akan digunakan sebagai contoh, tetapi pengaturan hak di program lain (1C UT 11, 1C ZUP 3, 1C ERP) dilakukan dengan cara yang persis sama.

Mari pergi ke bagian "Pengguna" di jendela pengaturan. Di sini kita melihat dua hyperlink: “Pengguna” dan “Pengaturan Login”. Yang pertama memungkinkan Anda untuk langsung menuju ke daftar pengguna basis informasi ini. Sebelum membuat pengguna baru, mari kita lihat kemungkinan pengaturan login (hyperlink di sebelah kanan).

Dalam formulir pengaturan ini, Anda dapat mengonfigurasi kompleksitas kata sandi (minimal 7 karakter, konten wajib berbagai jenis karakter, dll.). Anda juga dapat menentukan panjang kata sandi, masa berlakunya, dan melarang pengguna untuk masuk ke program jika mereka tidak aktif dalam jangka waktu tertentu.

Sekarang Anda dapat melanjutkan langsung menambahkan pengguna baru ke 1C. Hal ini dapat dilakukan dengan mengklik tombol “Buat”, seperti yang ditunjukkan pada gambar di bawah.

Pertama-tama, kami akan menunjukkan nama lengkap - "Dmitry Petrovich Antonov", dan memilih seseorang dari direktori yang sesuai. Di sini Anda juga dapat menunjukkan departemen tempat karyawan kami bekerja.

Nama login “AntonovDP” secara otomatis diganti sebagai singkatan dari nama lengkap “Antonov Dmitry Petrovich”. Mari atur kata sandi dan otentikasi untuk 1C Enterprise. Di sini Anda juga dapat menunjukkan apakah pengguna ini dapat mengubah kata sandinya secara mandiri.

Katakanlah kita ingin Dmitry Petrovich Antonov tersedia dalam daftar pilihan saat memulai basis informasi ini. Untuk melakukan ini, Anda perlu mencentang kotak pada item "Tampilkan dalam daftar pilihan". Hasilnya, jendela otorisasi saat memulai program akan terlihat seperti gambar di bawah ini.

Mari kita perhatikan pengaturan penting lainnya di kartu direktori pengguna - “Masuk ke program diperbolehkan.” Jika lag tidak disetel, maka pengguna tidak akan bisa masuk ke basis informasi ini.

Hak akses

Setelah mengisi semua data di kartu pengguna - Dmitry Petrovich Antonov, kami akan menuliskannya dan melanjutkan ke pengaturan hak akses, seperti yang ditunjukkan pada gambar di bawah ini.

Daftar profil akses yang sebelumnya dimasukkan ke dalam program dibuka di hadapan kita. Centang kotak yang diperlukan.

Akses Profil Grup

Profil grup akses dapat dikonfigurasi dari pengguna utama dan formulir pengaturan hak. Buka bagian “Akses Grup” dan klik hyperlink “Akses Profil Grup”.

Mari buat grup baru dari formulir daftar yang terbuka. Di bagian tabel pada tab “Tindakan yang diizinkan (peran)”, centang kotak untuk peran yang akan memengaruhi hak akses pengguna yang termasuk dalam grup yang kami buat. Semua peran ini dibuat dan dikonfigurasi di konfigurator. Mereka tidak dapat diubah atau dibuat baru dari mode pengguna. Anda hanya dapat memilih dari daftar yang ada.

RLS: Pembatasan Akses Tingkat Rekam

Memungkinkan Anda mengonfigurasi akses ke data program dengan lebih fleksibel di area tertentu. Untuk mengaktifkannya, centang kotak dengan nama yang sama pada formulir pengaturan pengguna dan hak.

Harap diperhatikan bahwa mengaktifkan pengaturan ini dapat berdampak buruk pada kinerja sistem. Intinya mekanisme RLS mengubah semua permintaan tergantung pada batasan yang ditetapkan.

Mari kita masuk ke profil grup akses “Grup Tes” yang kita buat sebelumnya. Gambar di bawah menunjukkan bahwa setelah mengaktifkan pembatasan akses pada tingkat rekaman, tab tambahan “Pembatasan Akses” muncul.

Katakanlah kita ingin pengguna yang ditugaskan ke grup pengujian memiliki akses ke data untuk semua organisasi di basis info ini, kecuali yang ditentukan dalam profil.

Di bagian tabel atas, kami akan menetapkan batasan akses berdasarkan organisasi. Di bagian bawah, kami akan mengklarifikasi bahwa akses ke data (dokumen, direktori, dll.) tidak akan disediakan untuk organisasi “Roga LLC”.

Menyiapkan daftar pengguna dengan benar dan hak akses mereka ke database 1C: Accounting 8.3 (revisi 3.0) diperlukan untuk sejumlah orang yang bekerja dengan program ini. Bahkan jika Anda satu-satunya yang mengerjakannya!

Pengaturan ini memungkinkan Anda untuk kemudian menjawab pertanyaan seperti “Siapa yang membuat perubahan tertentu pada database”, “Bagaimana memberikan akses hanya lihat ke database untuk inspektur”, “Siapa yang mengizinkan asisten mengubah pengaturan kebijakan akuntansi” dan menyukai.

Pada edisi ketiga, pengaturan ini, menurut saya, menjadi lebih sederhana dan intuitif. Hari ini saya akan memberi tahu Anda cara mengkonfigurasi pengguna dan hak-hak mereka dengan lebih baik. Saya akan mencoba mempertimbangkan kasus yang paling umum.

Jadi, kami akan mengkonfigurasi pengguna berikut:

- Administrator : pengguna yang memiliki hak penuh atas database dan tidak memiliki batasan. Tidak perlu menggunakan pengguna ini untuk pekerjaan sehari-hari. Kata sandi administrator harus diberikan kepada pemrogram dan administrator yang mengkonfigurasi atau memperbarui database. Karena hanya mereka yang akan bekerja di bawah pengguna ini, di masa depan kami akan selalu dapat memisahkan perubahan mereka di database dari pekerjaan pengguna lain di log. Hal ini dapat berguna dalam kasus “pembekalan”.

- Kepala akuntan : pengguna yang memiliki hak tidak kurang dari administrator, namun memiliki peran terpisah dengan kata sandinya sendiri. Anda sendiri yang akan bekerja di bawah pengguna ini.

- Akuntan: Jika Anda memiliki asisten atau akuntan lain di bawah Anda, maka pengguna ini cocok untuk mereka. Batasan apa yang diterapkan pada peran ini:

- Larangan mengubah parameter akuntansi.

- Larangan mengubah kebijakan akuntansi.

- Larangan mengubah bagan akun.

- Larangan mengedit daftar pengguna.

- Larangan membuat akun akuntansi barang.

- Larangan menghapus item yang ditandai untuk dihapus.

- Larangan mengubah tanggal larangan mengubah data.

- Inspektur : Pengguna ini hanya memiliki hak untuk melihat database. Dia tidak akan bisa mengubah apa pun tentangnya.

1. Buka bagian "Administrasi" dan pilih "Pengaturan pengguna dan hak" ():

2. Di panel yang terbuka, pilih "Pengguna":

3. Secara default, pengguna "Administrator" seharusnya sudah ada dalam daftar ini. Klik dua kali untuk membuka pengaturannya.

4. Buat setting seperti gambar di bawah ini. Buat kata sandi sendiri - Anda perlu mengulanginya dua kali. Harap dicatat bahwa setiap pengguna harus memiliki kata sandinya sendiri. Yang tersisa hanyalah mengklik “Simpan dan tutup”. Siap!

Kepala akuntan

4. Di jendela pengaturan hak, pilih kotak centang di sebelah item “Administrator” dan “Kepala Akuntan”. Yang harus Anda lakukan adalah mengklik tombol “Rekam”. Siap!

Akuntan

1. Kembali ke daftar pengguna dan klik tombol "Buat" pada toolbar.

2. Sebuah jendela dengan pengguna baru akan terbuka. Tentukan pengaturannya seperti gambar di bawah ini, cukup buat kata sandi Anda sendiri.

4. Di jendela pengaturan hak, pilih kotak centang di sebelah item “Akuntan”. Yang harus Anda lakukan adalah mengklik tombol “Rekam”. Siap!

Inspektur

1. Kembali ke daftar pengguna dan klik tombol "Buat" pada toolbar.

2. Sebuah jendela dengan pengguna baru akan terbuka. Tentukan pengaturannya seperti gambar di bawah ini, cukup buat kata sandi Anda sendiri.

Untuk membedakan hak akses, di 1C 8.3 terdapat objek konfigurasi khusus - peran. Mereka nantinya dapat ditugaskan ke pengguna tertentu, posisi, dll. Mereka menunjukkan objek konfigurasi mana yang akan tersedia. Dimungkinkan juga untuk menentukan kondisi untuk menyediakan akses.

Peran dikonfigurasikan di konfigurator. Mereka juga dapat ditetapkan ke pengguna tertentu, tetapi untuk kenyamanan, 1C telah menerapkan mekanisme grup akses. Di direktori pengguna, buka (“Administrasi - Menyiapkan pengguna dan hak - Pengguna”) kartu karyawan mana pun dan klik tombol “Hak Akses”. Antarmukanya mungkin berbeda dalam konfigurasi yang berbeda, tetapi intinya sama.

Anda akan melihat daftar entri di direktori “Access Group Profiles”. Kotak centang menunjukkan hak-hak yang akan tersedia bagi pengguna.

Direktori profil grup akses (“Administrasi - Menyiapkan pengguna dan hak - Akses profil grup”) berisi daftar peran yang akan tersedia bagi pengguna saat ditetapkan. Peran profil yang tersedia ditandai dengan bendera.

Pengguna sering kali memiliki serangkaian peran yang sama. Penggunaan mekanisme ini memungkinkan Anda menyederhanakan konfigurasi hak secara signifikan dengan memilih profil grup akses, bukan peran itu sendiri.

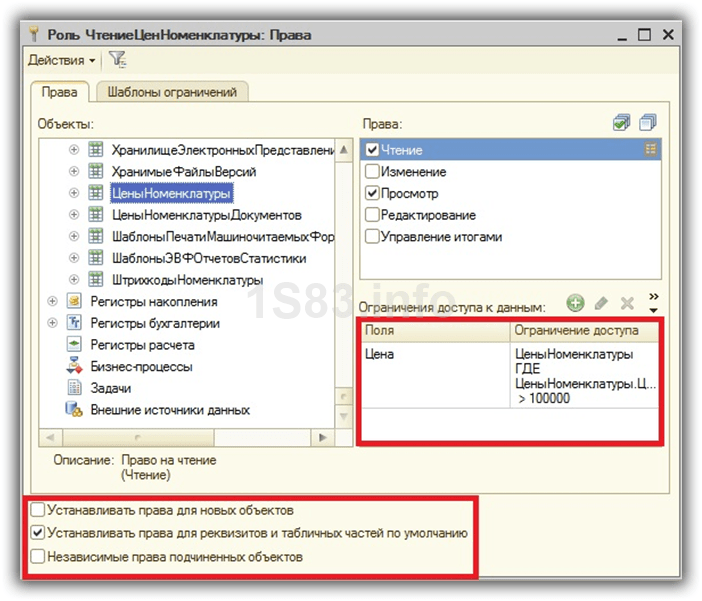

Peran dalam konfigurator (untuk pemrogram)

Peran menunjukkan objek mana dan dalam kondisi apa yang akan tersedia bagi pengguna yang menerima peran tersebut. Buka peran apa pun dan Anda akan melihat dua tab: Templat Hak dan Pembatasan.

Tab pertama menampilkan daftar objek konfigurasi dan hak yang diberikan kepadanya untuk peran ini.

Saat mengizinkan tindakan apa pun dilakukan dengan suatu objek, dimungkinkan untuk menentukan pembatasan akses ke data. Mekanisme ini disebut RLS dan memungkinkan Anda mengonfigurasi hak pada tingkat rekaman. Memang cukup menarik, namun jika digunakan secara aktif, performanya bisa menurun.

Di bagian bawah formulir peran, Anda dapat mengonfigurasi pemasangan hak secara otomatis:

- untuk objek baru (hak permisif);

- untuk bagian-bagian dan bagian-bagian tabel (hak diwarisi dari pemilik benda)

- atas benda-benda bawahan (hak diberikan dengan memperhatikan hak atas benda-benda induk).

Hak dapat diberikan pada objek pemutihan dan seluruh konfigurasi secara keseluruhan. Dalam peran apa pun, pada tab “Izin”, pilih item dengan nama konfigurasi. Semua kemungkinan peran untuk itu akan ditampilkan di sebelah kanan. Ini berisi mode peluncuran program, "Semua fungsi", hak administratif dan lainnya. Ketika Anda mengklik kanan mana pun, deskripsinya akan ditampilkan di bawah. Tidak ada yang rumit di sini.

Pengaturan hak untuk objek konfigurasi lainnya serupa: membaca, menambah, menghapus, memposting (untuk dokumen), mengelola total (untuk register akumulasi dan akuntansi) dan lain-lain. Penting untuk memperhatikan hak “Penghapusan interaktif” di sini. Jika tersedia, pengguna akan dapat menghapus data dari program secara fisik (shift + delete). Untuk objek penting, pemberian hak ini sangat tidak diinginkan.

Pemeriksaan hak akses terprogram

Untuk memeriksa apakah pengguna memiliki peran, gunakan fungsi berikut:

- PeranTersedia("Administrator Sistem")

Jika peran yang diperiksa diberikan kepada pengguna, fungsi tersebut akan mengembalikan nilai "Benar". Jika tidak – “Salah”.

Untuk melakukan tindakan apa pun dengan objek yang tidak dapat diakses, Anda dapat menggunakan metode berikut:

- SetPrivilegedMode(Benar)

Setelah mengaktifkan mode istimewa, tidak ada pemeriksaan hak yang dilakukan. Setelah menyelesaikan tindakan pada objek yang tidak dapat diakses, Anda harus memanggil metode ini lagi dengan parameter “False” untuk menonaktifkan mode ini. Ingatlah bahwa dalam versi client-server, ketika dijalankan di klien, metode ini tidak melakukan tindakan apa pun.

Untuk memeriksa apakah mode istimewa telah diatur, gunakan fungsi (mengembalikan “Benar” atau “Salah”):

- Mode Istimewa()

Antarmuka pengguna tanpa hak akses

Jika pengguna mencoba melakukan tindakan apa pun dalam program, tetapi haknya tidak ia miliki, peringatan terkait akan dikeluarkan.

Ada kalanya beberapa bidang menampilkan format “<Объект не найден>" dengan GUID, pengguna mungkin juga tidak memiliki cukup hak untuk membaca nilai yang dikandungnya. Untuk menguji teori ini, lihat saja nilai bidang ini di bawah hak penuh. Jika tulisannya tidak hilang, ada kemungkinan link rusak.